L’open source intelligence ou OSINT suscite le plus grand intérêt des responsables de la cybersécurité. Quels sont les contours et les apports de ce champ d’investigation bien précis ? Comment opèrent les experts de l’OSINT et quelle est l’importance de leur travail dans l’architecture de cyberdéfense ? Quels sont les meilleurs outils d’OSINT ? Dossier Spécial.

Ce dossier spécial sur l’OSINT a été écrit par Romain Charbonnier, journaliste spécialisé dans les nouvelles technologies et Julien Métayer, expert français en cybersécurité offensive, hacker éthique et spécialiste de l’OSINT (Open Source Intelligence).

D’où vient et où va l’OSINT ? Définition d’un champ d’investigation clé

Derrière les lettres OSINT se cache une vaste étendue de données qui ont un point commun essentiel : elles sont toutes accessibles publiquement. L’OSINT, très précisément, c’est l’Open Source Intelligence : elle désigne la capacité – et le souhait – d’observer de près et d’analyser ces données pour en tirer des prévisions ou une meilleure compréhension d’un phénomène donné. Il est relativement aisé de comprendre l’intérêt stratégique que peut représenter l’analyse des données publiques dans le jeu cyber. Mais l’OSINT trouve des applications bien au-delà de la seule question des attaques informatiques.

Des services de renseignement très spéciaux

En français, la meilleure traduction possible d’« Open Source Intelligence » est, sans le moindre doute, « renseignement de sources ouvertes » ou « renseignement d’origine source ouverte » (en français l’acronyme correspondant est ROSO, même si en pratique il est très peu utilisé). On parle ici d’informations accessibles à tous et non classifiées. Et la notion de « renseignement » revêt un aspect tout à fait essentiel. Vous avez du mal à vous faire une image concrète des activités de type OSINT ? Imaginez tout simplement une cellule de renseignement : pensez « services secrets », à la différence prêt que, dans le cas présent, les données traitées n’ont rien de caché ou de confidentiel !

Très souvent, l’OSINT est mise à profit pour avancer dans la lutte contre le terrorisme, les cybermenaces, les pratiques financières frauduleuses et toute une myriade d’activités illégales. Il s’agit donc d’une cellule d’activité aussi précieuse pour les États que pour les entreprises.

Quelles informations recouvrent l’OSINT ?

La mise en place et le développement de l’Open Source Intelligence est en lien direct avec la nature de notre époque : c’est bien parce que nous vivons à l’ère de l’information, de la sur-numérisation et du tout digital que l’OSINT trouve matière à exister. Ce sont les milliers d’échanges qui ont lieu entre des milliards d’individus au jour le jour sur Internet qui fait apparaître, dans la sphère numérique, une multitude de données accessibles publiquement. Cet océan de données représente une source de renseignements inouïe. Outre le travail d’analyse et de recherche en soi, le terme d’OSINT désigne aussi directement ce volume d’informations colossal.

Les trois caractéristiques d’une donnée OSINT

Pour être considérée Open Source, une information doit avoir été obtenue :

- Sur une source accessible librement ;

- De manière légale ;

- Et gratuitement.

Une information publique bien spécifique

Il est absolument crucial de préciser que, dans certains cas, l’OSINT ne se penche pas sur n’importe quel type d’information publique. L’OSINT peut en effet porter sur des données :

- Qui ont été délibérément ouvertes ;

- Diffusées auprès d’un public choisi et bien déterminé ;

- Dans le but de répondre à une question bien précise.

En d’autres termes, dans certains cas, la cellule de renseignement ou d’analyse d’une entreprise ou d’une structure publique opère un tri préalable parmi des données non publiques, dans le but de les rendre publiques et de les soumettre à la force d’analyse d’équipes compétentes.

Lorsque les informations sont liées à un degré de sécurité particulièrement élevé, nécessitant une plus grande confidentialité, on parle d’OSINT-V ou « Validated OSINT ». Ce type d’information peut être trouvé directement sur une source ouverte ou être produit par un professionnel du renseignement.

Une petite histoire rapide de l’OSINT

C’est au cours de la période de la Seconde Guerre mondiale qu’a été évoqué pour la première fois le principe d’Open Source Intelligence. Dans ce contexte précis, les agences de sécurité nationale de divers pays engagés dans le conflit ont entrepris un travail d’exploitation des informations circulant librement, afin d’avoir une meilleure appréhension stratégique de leurs ennemis.

Le terme même d’OSINT a été entériné par le service des armées américaines à la fin des années 1980 : à cette date, elles pointent le besoin de capter un plus grand volume d’informations pour mieux appréhender les champs de bataille et se livrer à un travail d’analyse plus poussé des données disponibles. En 1992, le texte de l’Intelligence Reorganization Act a posé des objectifs clairs. La loi exige notamment l’utilisation exclusive de « renseignements objectifs et dénués de biais », dans l’intérêt direct de la nation. De nombreux États européens se sont inspirés de cette ligne directrice.

L’explosion de la bulle Internet en a démultiplié les usages et l’a placé au centre de toutes les stratégies de défense – militaire, économique, cyber. Plus récemment, avec le conflit russo-ukrainien initié début 2022, l’importance de l’OSINT a été réaffirmée. La crainte de cyberattaques de grande ampleur, en parallèle des offensives militaires, a notamment contribué à replacer l’OSINT au centre des stratégies de cyberdéfense.

L’OSINT, nouveau point fort de la cybersécurité

Dans un rapport publié en 2021, les analystes de Global Market Insights estiment que l’Open Source Intelligence devrait représenter pas moins de 12 milliards de dollars en 2026 dans la stratégie des entreprises. Cela correspondrait à une augmentation non négligeable de 17 % par rapport à l’année 2020, selon les chiffres du même cabinet. Il apparaît que cette progression sera liée principalement à l’intensification des recherches de type OSINT dans le champ de la cybersécurité. Mais quels sont réellement les enjeux de cette pratique lorsqu’il est question de hackers et d’offensives informatiques ?

Tout le monde fait de l’OSINT… mais pas de la même façon !

Au quotidien, n’importe quel internaute est susceptible de pratiquer l’OSINT. Le simple fait de chercher une question sur un forum, de lire un débat sur un réseau social ou de lire la réponse à une question sous une vidéo YouTube entre déjà dans la logique OSINT, de prise de renseignement. L’individu en question participe – de manière plus ou moins consciente – à la progression de la compréhension et de l’analyse d’un sujet donné, à des fins d’une future prise de décision.

Mais les choses deviennent bien plus intéressantes quand le travail de réflexion est conduit de manière organisée : c’est ce que font de manière plus fréquente entreprises et grands services de l’État.

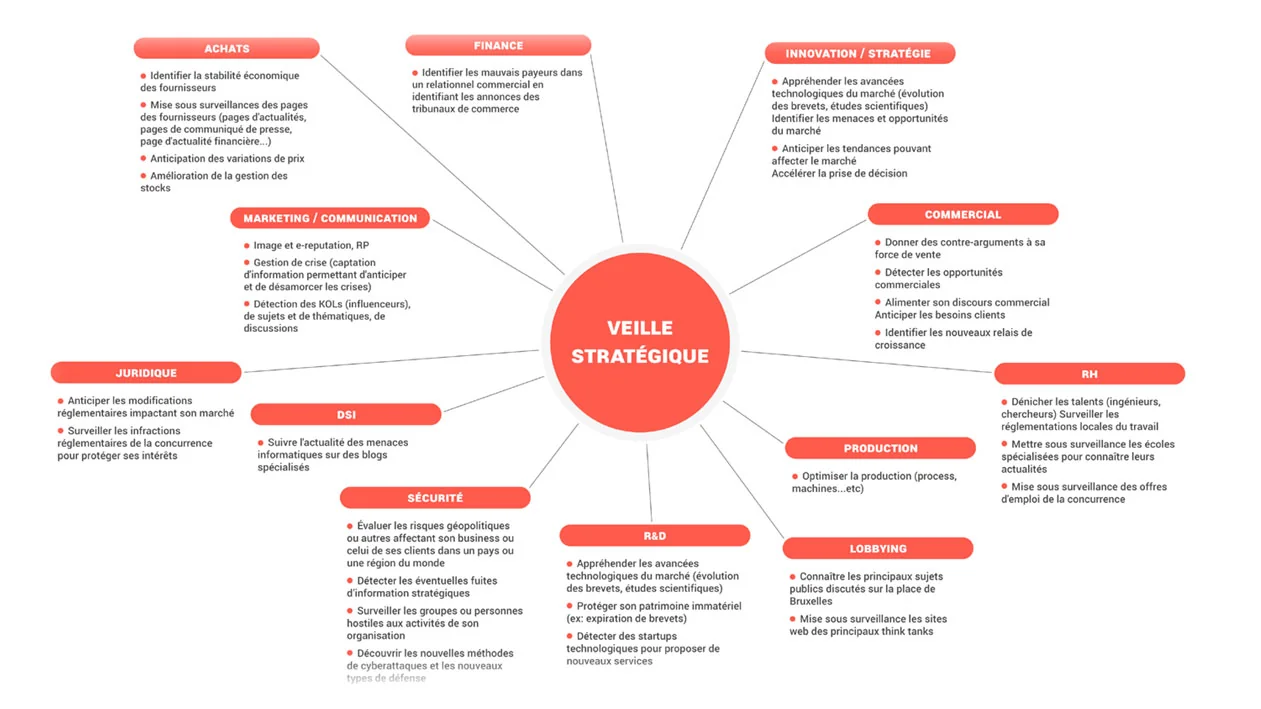

Ce travail revêt un intérêt stratégique qui diffère selon la structure observée : certains tireront des conclusions capitales pour améliorer leurs choix marketing, leur ligne éditoriale ou leur approche commerciale. Mais l’enjeu stratégique lié à l’OSINT est bel et bien celui de la cybersécurité, qui concerne tout autant les entités privées que publiques.

Quelle est l’utilité de l’OSINT pour la cybersécurité ?

Les apports de l’investigation en sources ouvertes à la cybersécurité sont vastes. L’objectif premier est d’identifier des menaces externes potentielles. On associe d’ailleurs très souvent les notions d’OSINT et de CTI – Cyber Threat Intelligence.

L’OSINT peut néanmoins aussi servir à mieux comprendre le mode opératoire ou les raisons d’une attaque qui vient d’être subie ou stoppée. Elle remplit donc à la fois des fonctions préventives et curatives.

De fait, un investigateur OSINT peut se plonger dans les sources ouvertes :

- Pour collecter des renseignements sur un point technique ;

- Pour identifier et rechercher les vulnérabilités potentielles d’un réseau

- Pour enquêter sur un cybercriminel.

Dans ce dernier cas, on cherche à renforcer ses remparts techniques en s’intéressant d’abord à l’humain – un humain bien précis – et à ses pratiques. Les réseaux sociaux constituent la principale source ouverte pour cerner un cybercriminel, cartographier son réseau, identifier de possibles complices ou obtenir des informations cruciales sur un logiciel malveillant développé ou disséminé par cet individu. En effet, les pirates informatiques partagent eux aussi de nombreuses informations sur les réseaux sociaux. Ces derniers sont d’ailleurs considérés comme la source numéro 1 de données ouvertes à l’heure actuelle. L’OSINT servira aussi à mieux cerner les cibles potentielles d’un malware bien précis ou d’un type d’attaque, de manière plus générale.

Sur le plan purement technique, l’investigation OSINT peut permettre de se prémunir contre une cyberattaque de mille et une façons. A savoir :

- Identifier les vulnérabilités potentielles d’un réseau ;

- Pointer une faille dans un objet connecté ;

- Repérer un logiciel non patché ;

- Affiner des tests d’intrusion ;

- Faciliter des opérations de footprint réseau ;

- Optimiser la lutte contre le phishing et le blanchiment d’argent

- Approfondir la connaissance du dark web, repère privilégié des hackers et QG de leurs opérations dans de nombreux cas – terrain que les principes du big data ne permettent de soumettre à investigation ;

- Et pour mener tout type d’investigation qui sert les objectifs de cyberdéfense d’une structure donnée.

Qui pratique l’OSINT dans le domaine cyber ?

L’Open Source Intelligence est, de fait, pratiquée par ceux que l’on appelle les OSINTER, investigateurs OSINT ou analystes open source. Les hackers éthiques sont, eux aussi, par la force des choses, amenés à décortiquer des données issues de sources ouvertes. Pour être assurés de détecter la moindre faille dans un système, ils ne peuvent mettre de côté un champ d’information. Ils sont donc des spécialistes de l’analyse de type OSINT.

Les défis de l’investigation OSINT

Qui dit collecte d’informations en accès libre et gratuit ne dit pas forcément qu’il s’agit d’une tâche facile. La réussite d’une enquête de type OSINT dépend des choix opérés en amont : toute recherche ne peut pas être menée selon la même méthode.. Voici quelques notions à bien avoir en tête avant de se lancer dans le bain des sources ouvertes.

Faire la différence entre OSINT active et OSINT passive

Le travail d’investigation en sources ouvertes sera conduit différemment et sera lié à un niveau de risque différent selon le type de contact avec la cible.

La collecte OSINT active

Lorsque l’OSINT investigator prend soin de contacter la cible afin de collecter des données en temps réel ou de renforcer la certitude quant à leur caractère exact, on parle d’OSINT active. On choisira cette voie, par exemple, pour passer au crible un réseau ou scanner un site web, tous deux liés à une cible d’utilisateurs précise.

Le désavantage principal de cette stratégie est que l’OSINTER peut être possiblement repéré. Si la cible s’aperçoit du travail des enquêteurs, elle peut en effet :

- Couper l’accès externe aux informations du réseau ou du site ;

- Voire tenter d’identifier les enquêteurs et de mener contre eux une action de représailles. Ce cas est plus probable lorsque la cible est liée à des activités frauduleuses. C’est pourquoi un analyste cyber doit également faire attention à son OPSEC.

Dans tous les cas, les objectifs d’exhaustivité et d’exactitude de l’enquête OSINT se trouvent compromis.

La collecte OSINT passive

À l’inverse, l’OSINT passive est peu risquée. Les enquêteurs se concentrent sur des données issues d’historiques ou des informations hébergées par des sources tierces, déconnectées de la cible. Le risque, ici, est que les données récupérées manquent d’acuité et de mise à jour. La priorité pour les analystes restent cependant la discrétion et la poursuite de leur enquête.

Par ailleurs, les données historiques sont loin d’être sans valeur, notamment lorsqu’aucune donnée en temps réel n’est disponible. En d’autres termes, une donnée, c’est toujours mieux que zéro donnée ! Lorsqu’un site web soumis à investigation se trouve supprimé par un intervenant mal intentionné, les données en temps n’existent plus !

Le travail à partir de données non mises à jour peut certes conduire à des conclusions erronées. Mais la répétition de l’enquête par différents spécialistes peut aider à réduire la marge d’erreur.

Les compétences de l’enquêteur OSINT dans le champ cyber

Pour que l’Open Source Intelligence porte ses fruits en matière de cybersécurité, elle doit être prise en main par des experts techniques combinant :

- Une maîtrise du développement informatique et des outils de type Python, NodeJS, Typescript ou encore Docker ;

- Des aptitudes de pentester, c’est-à-dire une parfaite maîtrise des techniques de tests d’intrusion ;

- Des capacités d’analyse poussées sur des données brutes ;

- Une aptitude à concevoir, développer et maintenir des scripts permettant d’affiner l’investigation ;

- Une aisance face aux outils de threat Intelligence, à la gestion de TIP, de référentiels MITRE ATT&CK ou encore de la Kill Chain.

L’OSINTER doit également être un bon chef de projet, organisé et méthodique dans sa façon de procéder sur chaque sujet d’investigation.

Différentes branches de l’OSINT au service de la cybersécurité

L’intelligence en sources ouvertes, c’est tout un monde à explorer. De fait, l’OSINT ne prend pas seulement forme au cœur des entreprises et des structures soucieuses de cybersécurité : on note la pratique particulièrement puissante de l’OSINT par des enquêteurs-journalistes, jusqu’à en faire une forme de journalisme à part entière (le fact-checking par exemple). Dans ce cas précis, le travail d’enquête s’accompagne de révélation auprès du grand public. Indirectement, l’OSINT journalistique intervient en appui de l’OSINT cyber dans la mesure où il met en évidence des informations cruciales concernant des pratiques frauduleuses en tous genres, souvent liées à des sujets de cryptomonnaie, d’arnaques en ligne et de piratage informatique.

De la Donnée Brute au Renseignement

Comprendre le passage de la donnée au renseignement

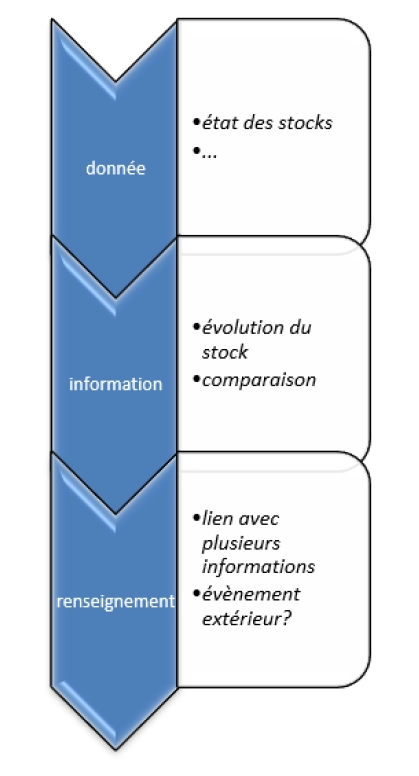

Le renseignement d’origine source ouverte, ou OSINT, repose sur un principe fondamental : la capacité à transformer une multitude de données brutes, souvent disparates, en un savoir structuré et exploitable pour la prise de décision.

Cette transformation ne se produit pas de manière spontanée ; elle suppose un travail méthodique de collecte, de contextualisation et d’analyse critique.

La donnée brute, prise isolément, est souvent dépourvue de valeur interprétative. Il peut s’agir d’une simple mesure physique — par exemple, la température d’un réservoir à un instant donné — ou encore d’une photographie publiée sur un réseau social.

Or, selon Sherman Kent, père fondateur des études de renseignement modernes, « une donnée sans contexte est un bruit, non une voix ».

C’est l’analyse et la corrélation de plusieurs données qui permettent progressivement de construire une information, laquelle, à son tour, lorsqu’elle est mise en perspective stratégique, devient un renseignement.

La transformation s’effectue en trois étapes majeures : la collecte de données, leur mise en contexte pour produire de l’information, et l’analyse croisée permettant de générer du renseignement fiable.

Illustration concrète : le cas des cuves industrielles

Prenons un exemple concret, tiré du secteur industriel, pour illustrer ce processus. Supposons que dans une usine de production chimique, cinq cuves de stockage soient surveillées en permanence pour maintenir une température autour de 20°C. Un capteur détecte que la température d’une des cuves commence lentement à s’écarter de la valeur attendue.

Isolée, cette température anormale constitue une simple donnée.

Si l’on observe que, sur plusieurs jours, cette dérive s’accentue, alors l’élément prend de la valeur informative : il traduit une évolution anormale.

Si, en outre, les autres cuves affichent des températures stables, et que l’analyse révèle qu’une panne affecte le système de refroidissement de cette seule cuve, nous avons alors produit un renseignement pertinent, c’est-à-dire une connaissance capable de guider une action corrective.

Ce processus illustre parfaitement la citation d’Hans Morgenthau : « La connaissance est brute, le renseignement est ciselé ».

Schéma des données au renseignement avec l’exemple des cuves industrielles

La nécessité d'une validation méthodique des données

La qualité du renseignement dépend étroitement de la fiabilité des données utilisées. Toute donnée doit être interrogée : est-elle authentique ? Est-elle récente ? Peut-elle être vérifiée par d’autres sources indépendantes ?

Dans la pratique de l’OSINT, la validation se fait par recoupement.

Un principe fondamental énoncé par Clausewitz dans De la guerre stipule que « la moitié des informations obtenues en guerre est erronée, l’autre moitié est incertaine ». Dans cette optique, il est impératif de croiser plusieurs sources pour limiter les risques d’erreur.

Par exemple, si une photographie est découverte en ligne, il conviendra d’examiner ses métadonnées EXIF, d’effectuer une recherche d’image inversée afin de vérifier son origine, et d’analyser d’éventuelles incohérences temporelles ou spatiales. Si ces vérifications convergent, la fiabilité de l’information s’accroît, ce qui renforce la robustesse du renseignement final.

Il est crucial de rappeler que dans un environnement d’information saturé, ce n’est pas l’abondance des données qui fonde la valeur du renseignement, mais bien la rigueur méthodologique dans leur sélection, leur analyse et leur validation.

La Source Ouverte

Définition et principes de la source ouverte

Le renseignement d’origine source ouverte repose exclusivement sur l’exploitation de sources ouvertes, c’est-à-dire des informations accessibles légalement au public, sans avoir recours à des moyens illicites ou clandestins.

Contrairement à certaines idées reçues, une source ouverte n’est pas nécessairement gratuite. Il peut s’agir :

- D’informations disponibles librement sur Internet.

- De documents officiels achetables (ex : extrait Kbis, actes notariés publics).

- De bases de données professionnelles ou de rapports payants mais légalement accessibles.

La source est considérée comme ouverte dès lors qu’elle est consultable sans violation de confidentialité, sans intrusion non autorisée et sans tromperie.

Sun Tzu soulignait déjà dans L’Art de la guerre :

« Connais ton ennemi et connais-toi toi-même et tu pourras livrer cent batailles sans jamais être en péril. »

L’OSINT vise exactement cela : recueillir des informations précieuses en toute discrétion et légalité.

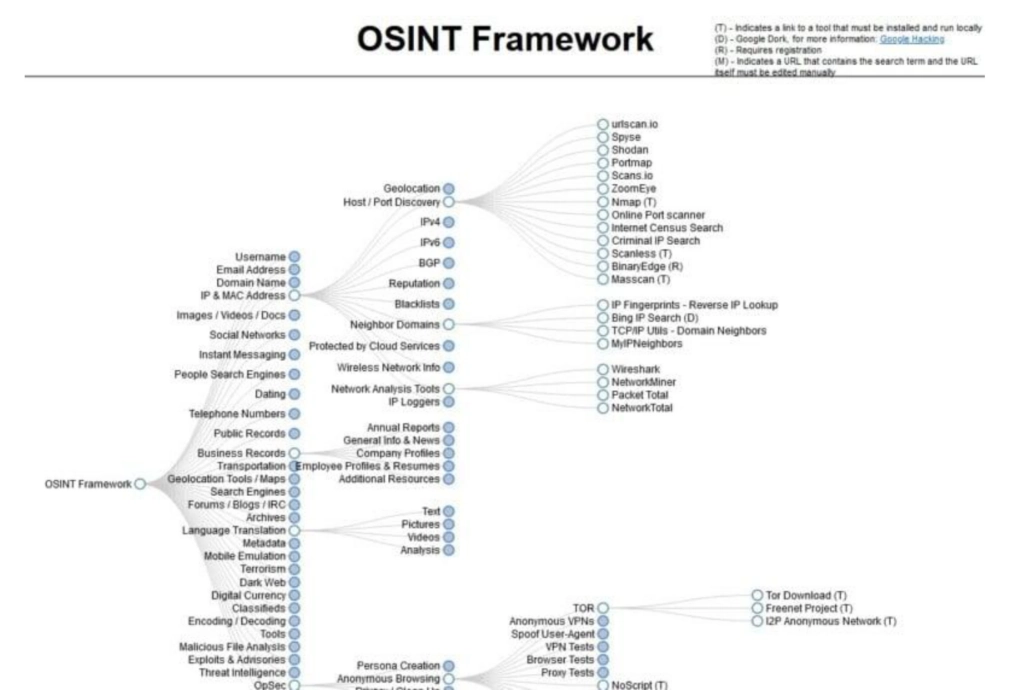

Typologie des sources ouvertes

Les sources ouvertes peuvent être classées selon plusieurs catégories principales :

- Internet : sites web, blogs, forums, réseaux sociaux, bases de données accessibles en ligne.

- Publications officielles : documents administratifs publics, registres judiciaires, bulletins officiels, appels d’offres, rapports parlementaires.

- Médias traditionnels : journaux, magazines, émissions de télévision et de radio, publications scientifiques.

- Bases de données professionnelles : bases financières, registres d’entreprises, services d’annonces légales.

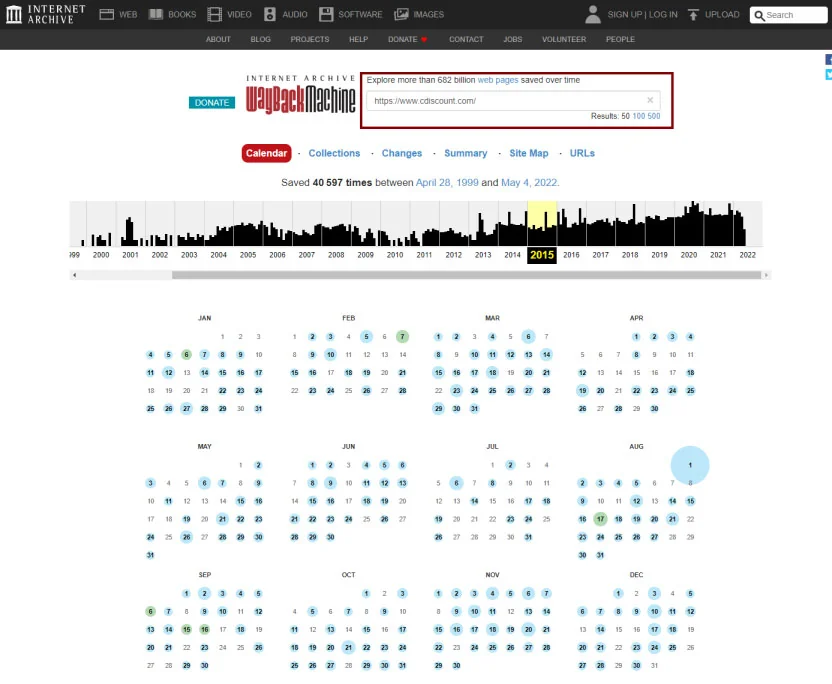

- Données archivées : Wayback Machine (Internet Archive), bases de données historiques.

osint framwork

Limites éthiques et légales

La consultation d’une source ouverte doit toujours respecter le cadre juridique :

- Ne pas collecter de données protégées par des mots de passe sans autorisation.

- Ne pas se faire passer pour quelqu’un d’autre (pas d’usurpation d’identité).

- Ne pas utiliser d’outils d’intrusion.

- Respecter la vie privée et la propriété intellectuelle.

Certaines données, bien que publiées volontairement sur des réseaux sociaux par des utilisateurs, restent protégées par le droit au respect de la vie privée.

En résumé : tout ce qui est visible n’est pas nécessairement exploitable. L’OSINT exige une rigueur déontologique au même titre qu’une rigueur méthodologique.

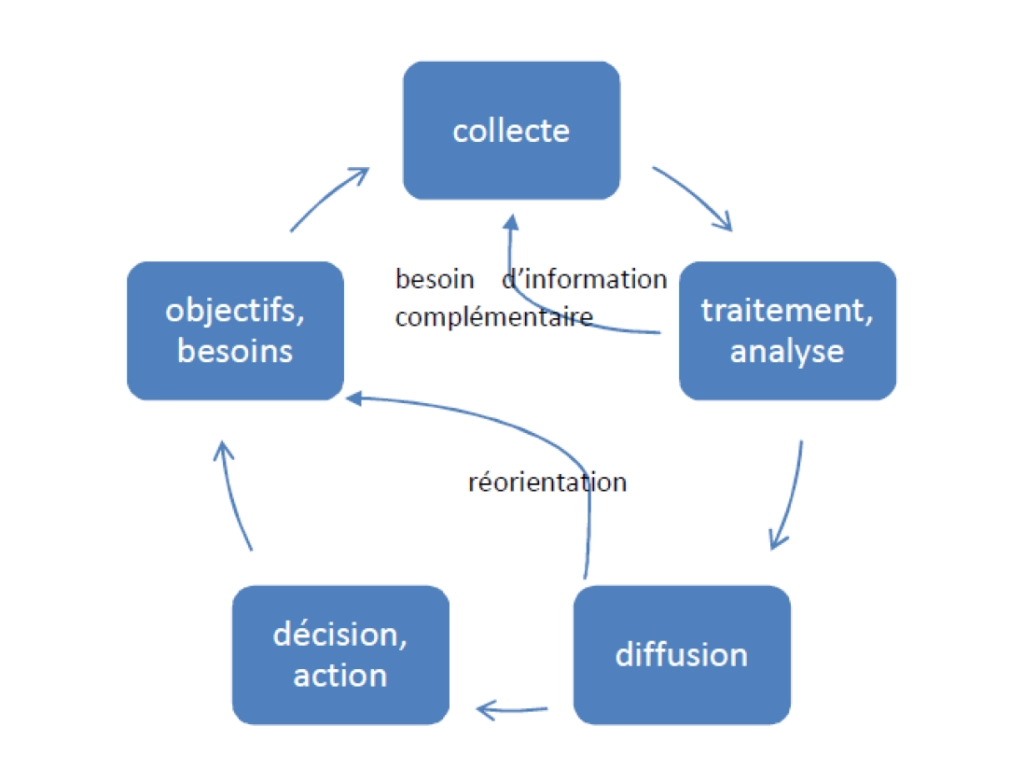

Le Cycle du Renseignement

Introduction au cycle du renseignement

La production de renseignement suit un processus structuré appelé cycle du renseignement. Ce cycle guide la transformation de la donnée brute en connaissance utile à la décision.

Le cycle classique se compose de quatre grandes étapes :

- Identification des besoins ;

- Collecte des données ;

- Analyse des informations ;

- Diffusion du renseignement.

Certains modèles ajoutent une cinquième phase de décision, soulignant l’aspect itératif du processus : la décision prise peut engendrer de nouveaux besoins, relançant ainsi un nouveau cycle.

Schéma du cycle de renseignement

Sherman Kent résumait parfaitement cet enjeu : « La fonction du renseignement est d’éclairer les décisions stratégiques par la réduction de l’incertitude. »

Identification des besoins

Avant toute collecte d’information, il est essentiel de définir précisément les besoins :

- Quelle est la problématique à résoudre ?

- Quelles informations seraient pertinentes pour répondre ?

- Quel est le niveau de détail attendu ?

Un besoin mal formulé entraîne inévitablement des collectes inutiles, coûteuses et inefficaces.

Exemple : Plutôt que « collecter des informations sur une entreprise », il est préférable de spécifier « identifier les filiales de l’entreprise X en Asie ouverte depuis 2020 ».

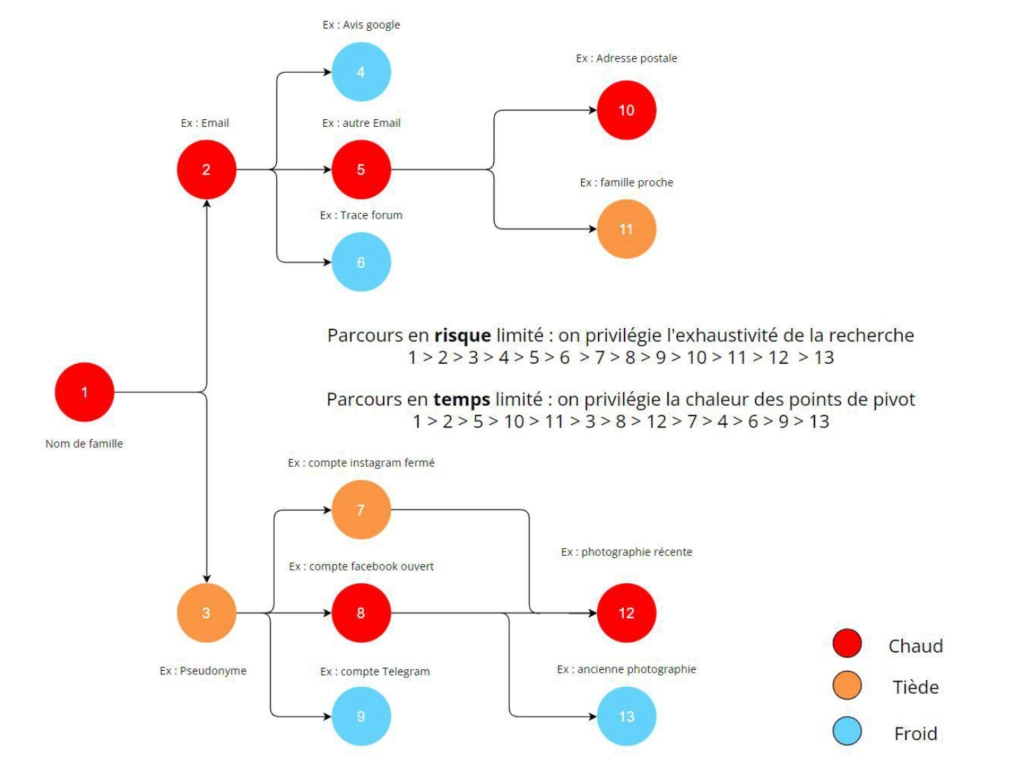

Collecte des données

La collecte vise à récupérer toutes les données pertinentes à partir des sources ouvertes, en restant dans le cadre légal.

Deux logiques doivent être combinées :

- Collecte ciblée : orientée par les besoins définis.

- Collecte élargie : sans oublier de noter des éléments « pivots » (noms, emails, numéros, adresses) qui permettront des rebonds vers d’autres sources.

Il est crucial de documenter la provenance de chaque information collectée pour garantir sa traçabilité et faciliter les vérifications ultérieures.

Exemple de collecte de données ciblées

Schéma de collecte de données élargie

Clausewitz rappelait : « La guerre est l’activité de l’incertitude ; trois quarts des facteurs sont cachés dans un brouillard. »

La collecte méthodique cherche précisément à réduire ce brouillard.

Analyse et exploitation

À cette étape, les données brutes sont :

- Vérifiées (authenticité, fiabilité, pertinence),

- Corrélées (mise en relation entre elles pour détecter des schémas, des anomalies, des relations cachées),

- Synthétisées (réduction du volume en préservant l’essence utile).

L’analyse doit toujours privilégier l’objectivité :

- Ne pas forcer les données à « coller » à une hypothèse.

- Toujours remettre en question les premières impressions.

La rigueur analytique conditionne la valeur du renseignement final.

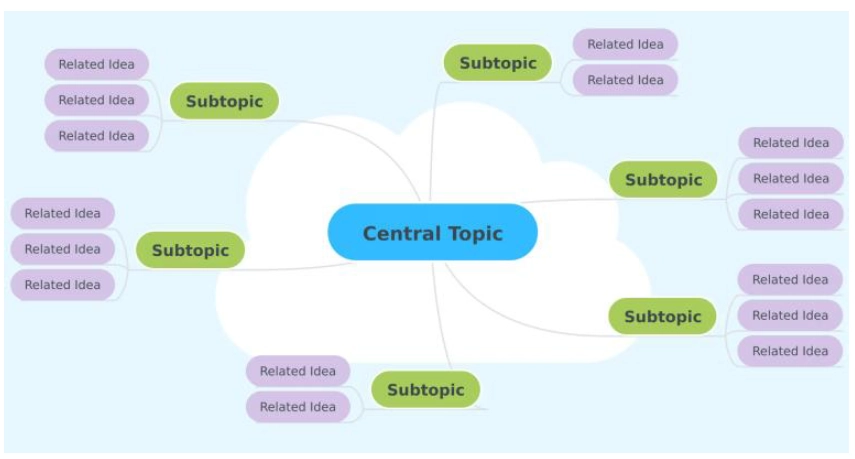

Diffusion et décision

Le renseignement produit est ensuite :

- Présenté sous une forme adaptée à son destinataire (rapport écrit, synthèse orale, visuel de type carte mentale, etc.)

- Utilisé pour orienter une décision stratégique ou opérationnelle.

Une bonne diffusion respecte trois critères :

- Pertinence : le renseignement répond précisément au besoin exprimé.

- Lisibilité : il est présenté de manière claire, accessible au niveau attendu.

- Opérationnalité : il permet d’agir, pas seulement d’informer.

Légalité et OSINT

Le cadre légal de l’OSINT

Même si l’OSINT s’appuie sur des sources ouvertes, la légalité est une préoccupation constante. Tout acte de collecte, de traitement ou de diffusion d’informations doit respecter :

- Le droit à la vie privée (article 9 du Code civil français),

- La protection des données personnelles (RGPD, loi Informatique et Libertés),

- Le Code pénal (répression de l’atteinte aux systèmes d’information, violation de la correspondance privée, usurpation d’identité, etc.).

Collecter une information librement disponible ne signifie pas toujours qu’elle peut être utilisée sans limites.

Consultation vs Extraction

- Consulter une information publique est légal.

- Extraire massivement certaines données peut être illégal, notamment si cela viole des conditions générales d’utilisation (CGU) ou si cela implique une exploitation abusive d’un service.

Exemple :

- Lire un profil LinkedIn public est autorisé.

- Télécharger automatiquement des milliers de profils via un robot de scraping peut constituer une violation contractuelle et parfois une infraction.

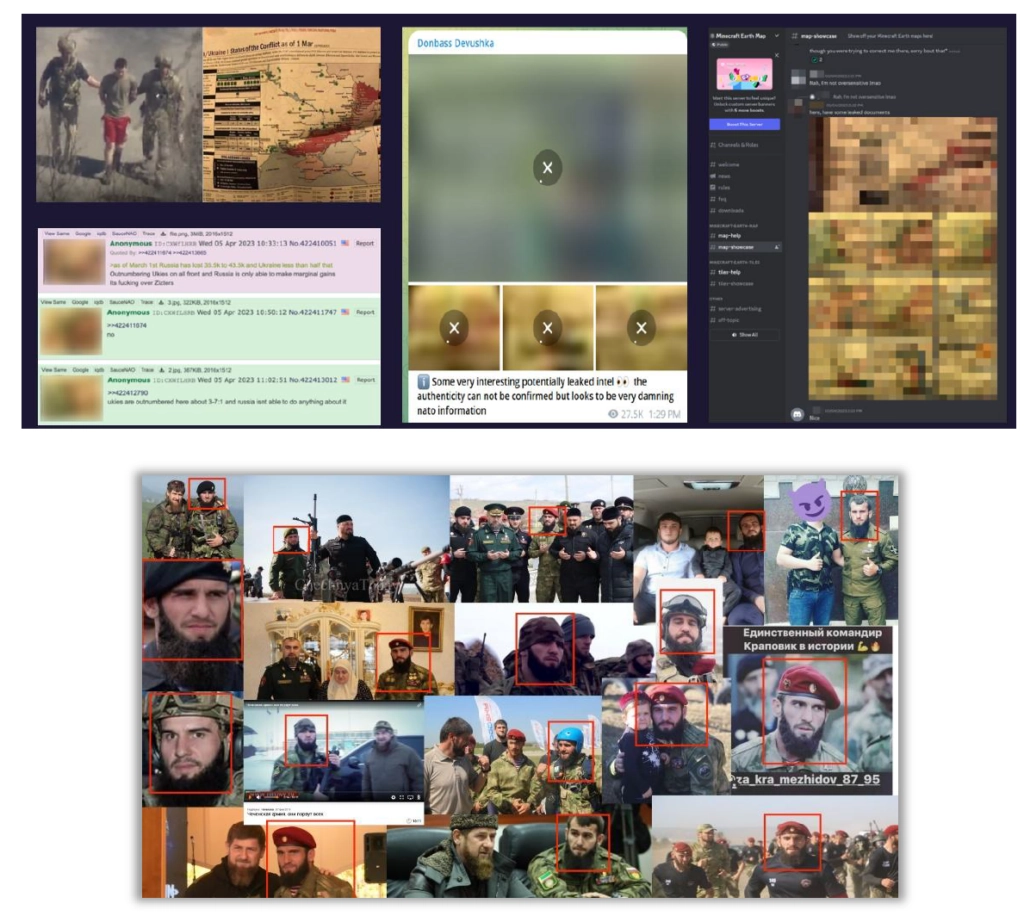

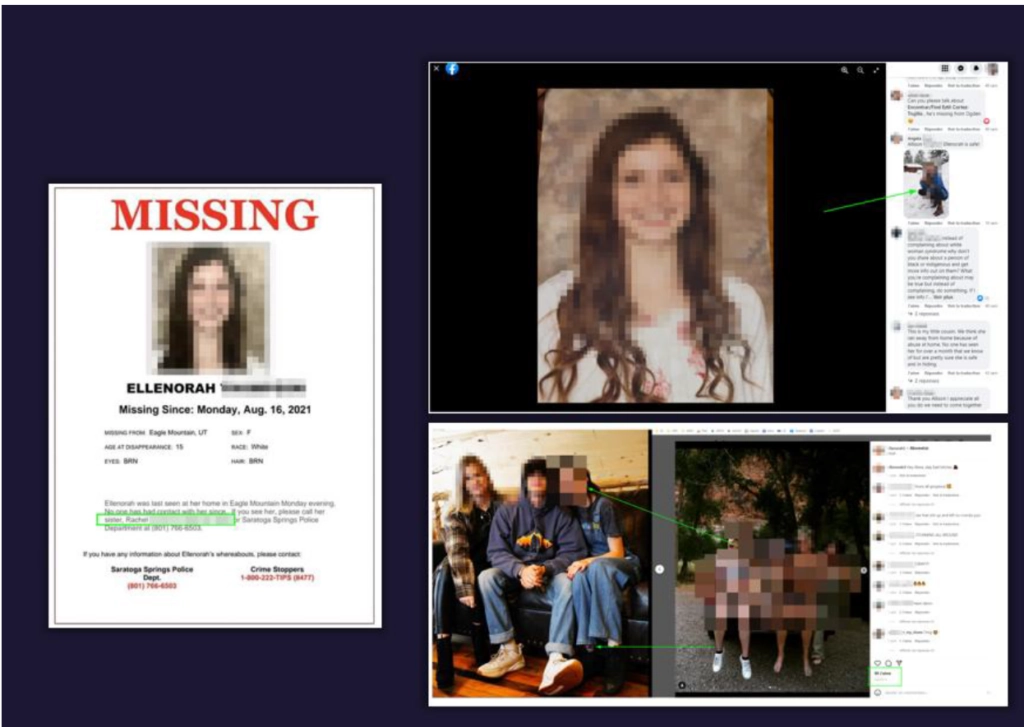

Un exemple de données obtenues via l’OSINT

L’interdiction du Doxing

Le doxing est l’acte de collecter et de publier des informations personnelles sur une personne sans son consentement, souvent dans l’intention de nuire.

En France, cela est strictement interdit :

- Article 226-1 du Code pénal : atteinte à la vie privée.

- Article 223-1-1 : provocation à l’identification manifestement malveillante d’informations personnelles.

Peu importe que l’information ait été trouvée sur Internet : Si l’intention est malveillante ou si la diffusion cause un préjudice, cela constitue une infraction.

Le cas des bases de données personnelles

Utiliser certaines bases librement accessibles, mais qui contiennent des données personnelles sensibles, peut être illégal sans déclaration préalable à la CNIL (Commission nationale de l’informatique et des libertés).

Exemple :

- Reconstituer un fichier nominatif à partir de données trouvées sur des forums publics peut nécessiter une déclaration CNIL, voire être prohibé sans autorisation légale.

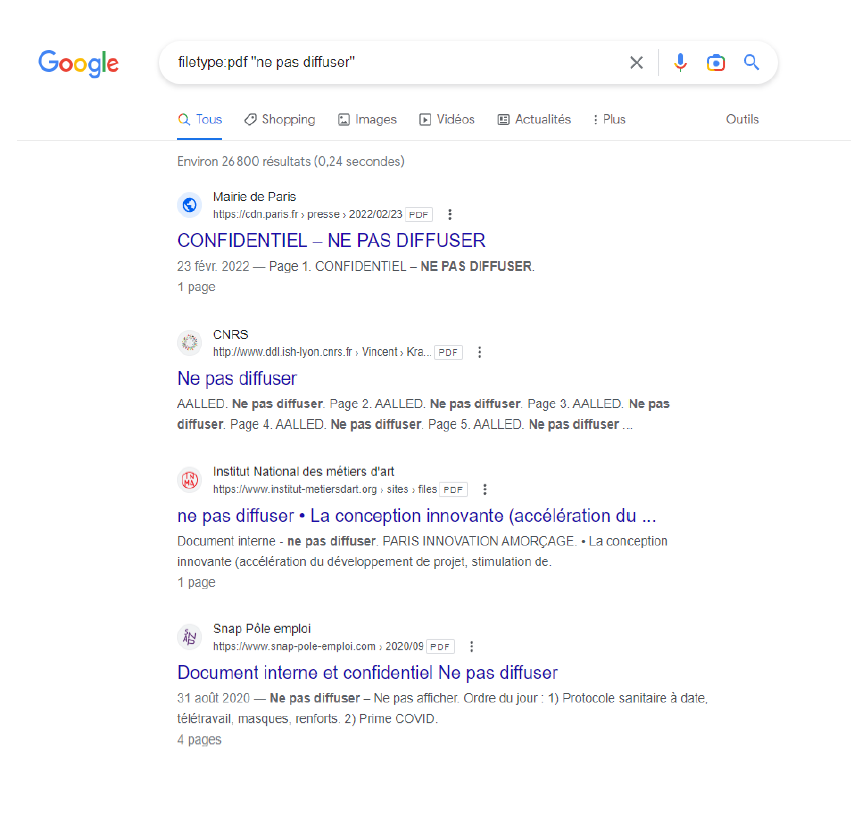

Exemple d’une requête google

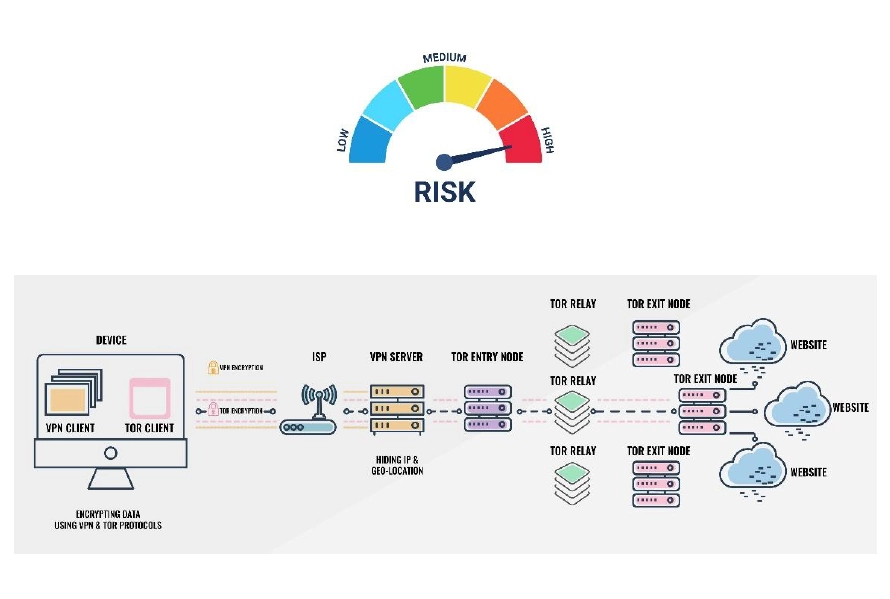

Respect de l’OPSEC (Operational Security)

Même l’enquêteur en OSINT doit protéger ses propres traces :

- Ne pas alerter sa cible.

- Ne pas laisser d’empreinte numérique inutile.

- Utiliser des moyens anonymisants (VPN, navigateurs spécialisés, comptes dédiés).

Protéger l’intégrité de la mission est aussi une exigence de conformité légale.

Schéma Opsec

La Méthodologie avant les Outils

La primauté de la méthode

Un des pièges fréquents en OSINT est de croire qu’il suffit de multiplier les outils pour obtenir de bons résultats. En réalité, l’outil n’est qu’un levier au service d’une méthodologie rigoureuse.

La vraie différence entre un OSINTeur débutant et un professionnel réside dans :

- La capacité à formuler un besoin précis,

- La construction d’une stratégie de collecte adaptée,

- La validation méthodique des informations collectées.

Sans méthodologie solide, même les meilleurs outils ne produisent que du bruit.

Construire un périmètre d’étude

Avant de lancer la collecte, il est essentiel de définir clairement :

- Le périmètre : Sujet ? Zone géographique ? Période temporelle ?

- Les objectifs : Ce qu’on cherche à savoir précisément.

- Les hypothèses : Ce qu’on pense pouvoir découvrir.

Exemple : Mauvaise approche ➔ « Je veux tout savoir sur cette entreprise. » Bonne approche ➔ « Je veux identifier les changements de dirigeants de l’entreprise X au cours des deux dernières années. »

Documenter chaque pivot

Dans toute investigation OSINT, des « pivots » apparaissent :

- Un pseudonyme,

- Une adresse email,

- Un numéro de téléphone,

- Une adresse IP,

- Une image.

Chaque pivot doit être documenté : Où il a été trouvé, dans quel contexte, et avec quelle fiabilité.

Schéma de documentation d’un pivot en Osint

Cela permet de :

- Faciliter la relecture et l’audit du travail.

- Renforcer la robustesse de l’analyse.

- Prouver la légitimité du processus en cas de besoin (ex : judiciaire).

Organiser efficacement sa collecte

Prendre des notes est essentiel pour ne pas perdre d’informations critiques.

Outils conseillés :

- Notion, pour une base de données structurée et dynamique.

- CherryTree, pour un arbre de notes simple et local.

- Obsidian, pour une gestion de connaissances connectées (graphes de notes).

Utiliser des captures d’écran (via Flameshot, Greenshot ou d’autres) permet également d’archiver visuellement des éléments avant leur éventuelle suppression.

Screen d’un outil de gestion de Screenshot pour l’OSINT

Les Périmètres d'Étude en OSINT

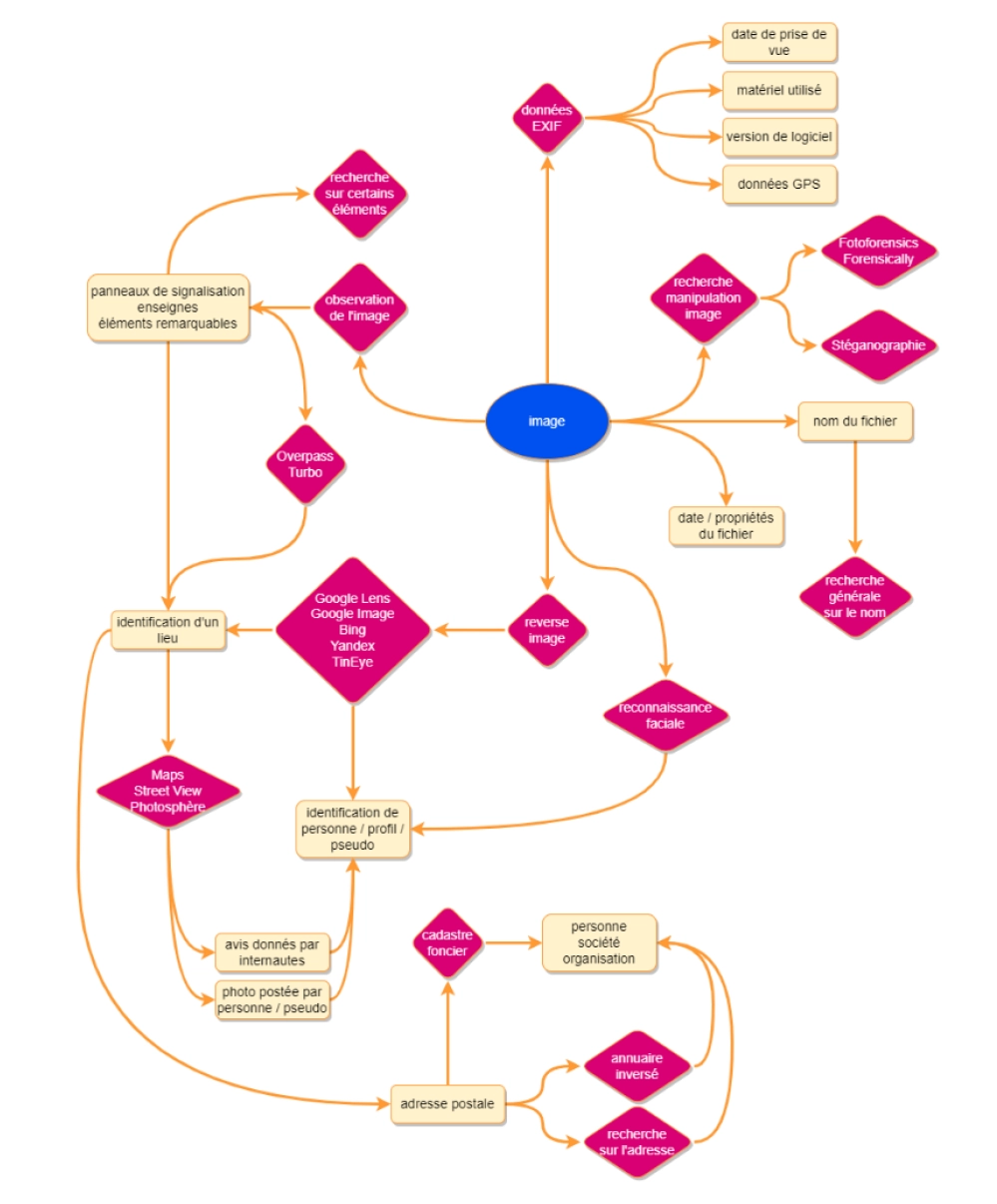

Analyse d'Images

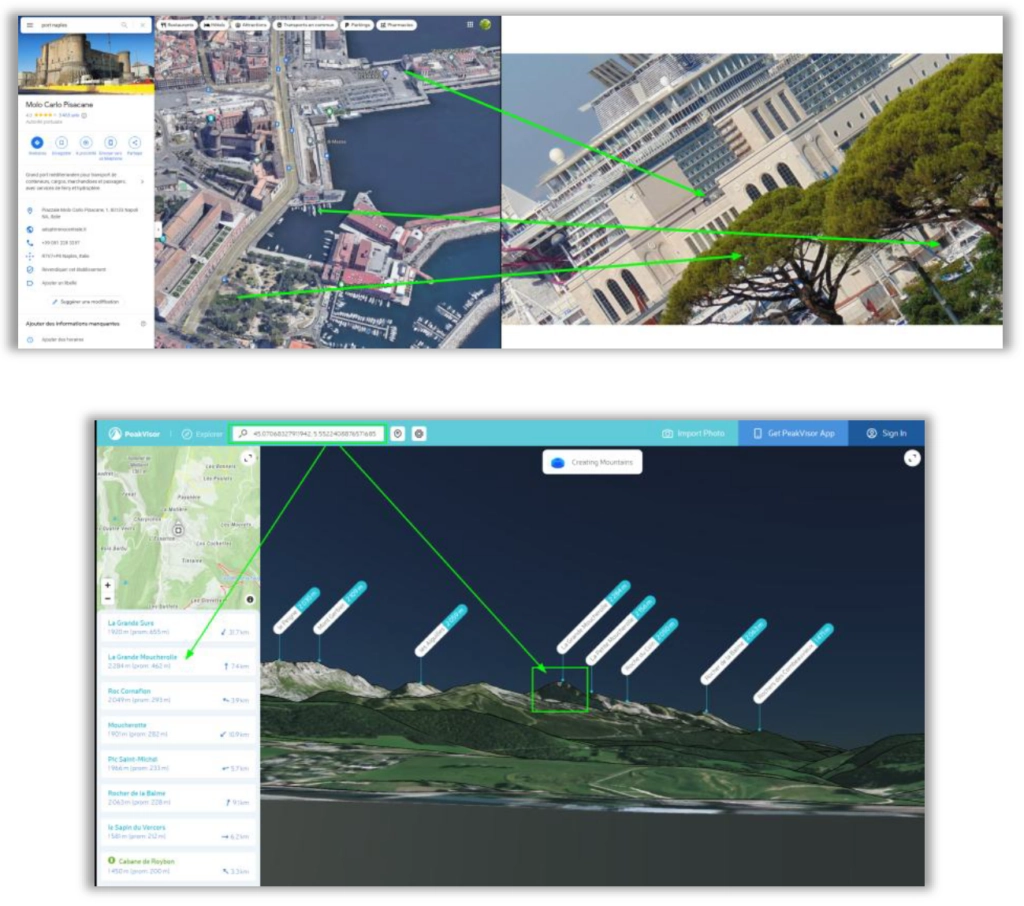

L’image constitue une mine d’informations en source ouverte. Analyser une image permet de :

- Identifier l’auteur (métadonnées, filigranes),

- Repérer la date de création,

- Localiser le lieu de la prise de vue.

Techniques principales :

- Recherche inversée d’image (Google Images, Yandex, TinEye),

- Analyse EXIF : extraire les métadonnées associées aux images (position GPS, modèle d’appareil photo, date…),

- Géolocalisation par éléments visuels : repérer des bâtiments, des panneaux, des reliefs naturels.

Exemple : Une photo de manifestation montre une enseigne de pharmacie en arrière-plan ➔ en croisant les noms visibles et le style architectural, il est possible d’identifier précisément la rue où la photo a été prise.

Exemple de recherche de données sur une image

Schéma de sources d’analyse d’une image

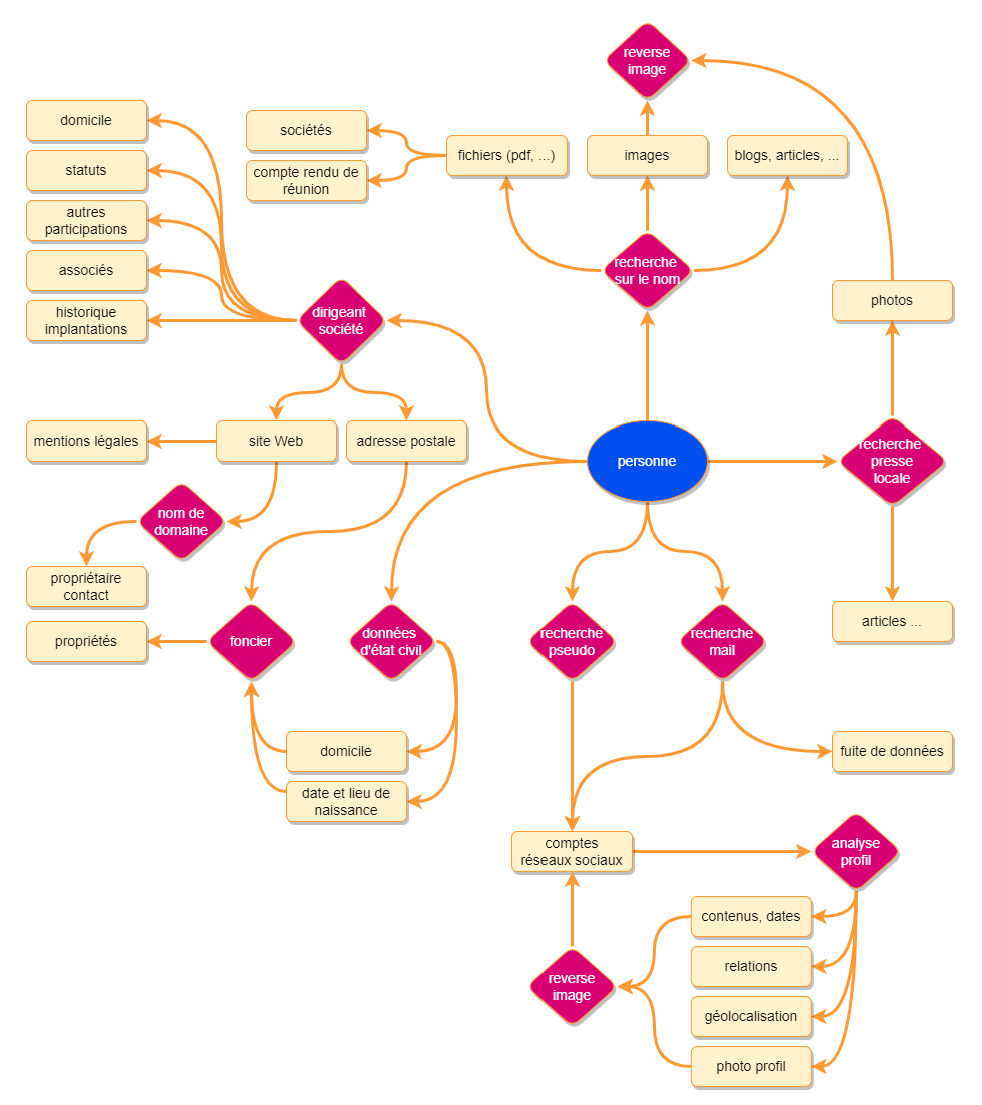

Analyse de Pseudonymes et de Personnes

Identifier une personne à partir d’un pseudonyme est une pratique courante en OSINT.

Méthodologies :

- Recherche du pseudo sur différentes plateformes (forums, réseaux sociaux, blogs).

- Extraction d’adresses email ou liens vers d’autres comptes (crosslinking).

- Analyse sémantique : repérer les schémas de langage, les habitudes d’écriture, les centres d’intérêt évoqués.

Outils utiles :

- WhatsMyName : outil qui vérifie la présence d’un pseudo sur des centaines de plateformes.

- Namechk : recherche de disponibilité de noms d’utilisateur.

Exemple de recherche à partir d’une image et d’un pseudo

Schéma de sources d’analyse via un pseudo

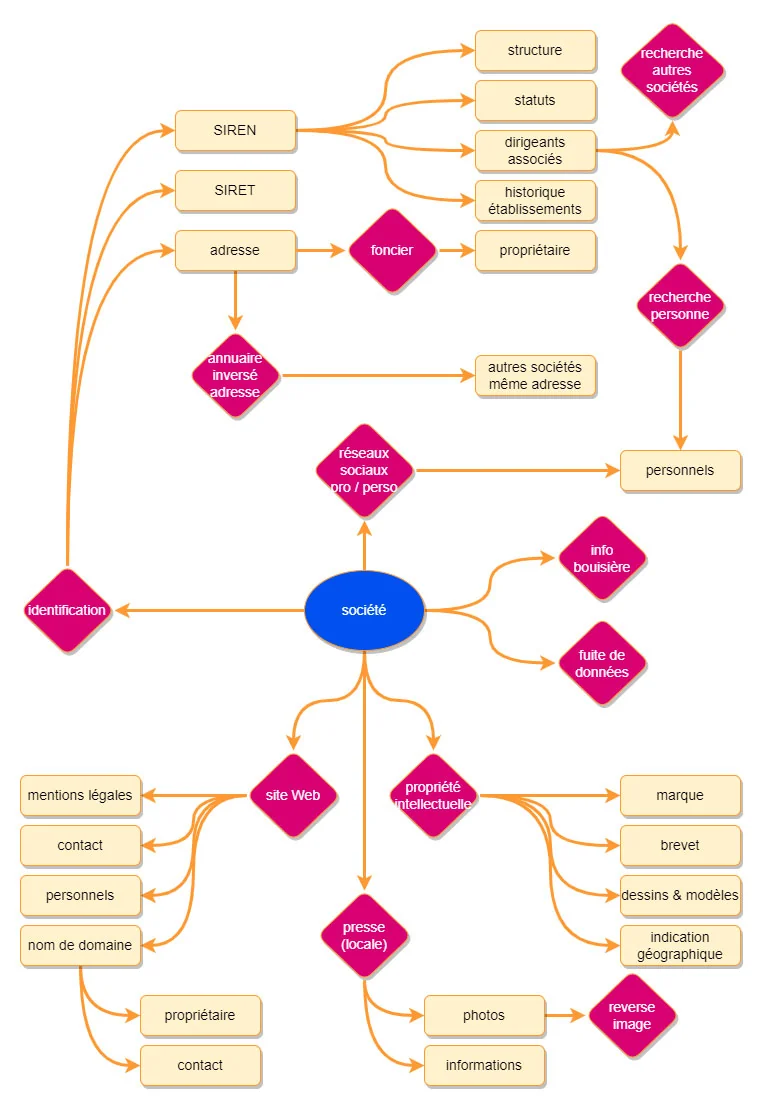

Analyse de Sociétés

La recherche d’informations sur une entreprise passe par :

- Extraits Kbis (registre du commerce et des sociétés),

- Sites institutionnels (Infogreffe en France, OpenCorporates au niveau international),

- Analyse de la presse économique,

- Recherche de brevets (bases INPI, Espacenet).

Exemple de démarche :

- Identifier les actionnaires,

- Reconstituer l’organigramme caché via LinkedIn,

- Repérer les liens entre sociétés par croisements d’adresses ou de dirigeants.

Schéma de sources d’analyse société

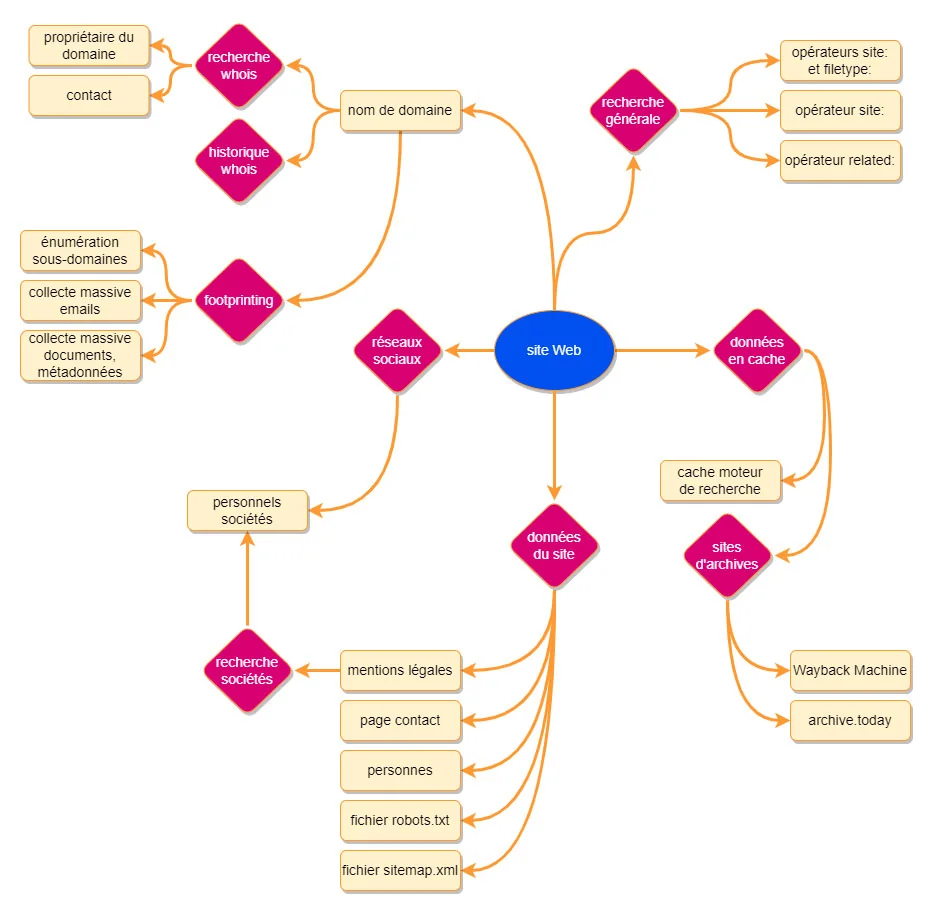

Analyse de Sites Web

Un site Internet fournit de nombreuses informations en source ouverte :

Analyses possibles :

- Whois : propriétaire du domaine (sauf si anonymisé),

- Historique : version antérieure du site via Wayback Machine,

- Technologies utilisées : CMS (WordPress, Drupal), serveurs, etc. (grâce à BuiltWith, Wappalyzer),

- Analyse des sous-domaines (par scan léger ou interrogation DNS).

Attention : Scraper massivement un site ou scanner ses ports sans autorisation peut constituer une violation légale (réglementation française stricte sur l’accès frauduleux).

Impression écran waybackmachine

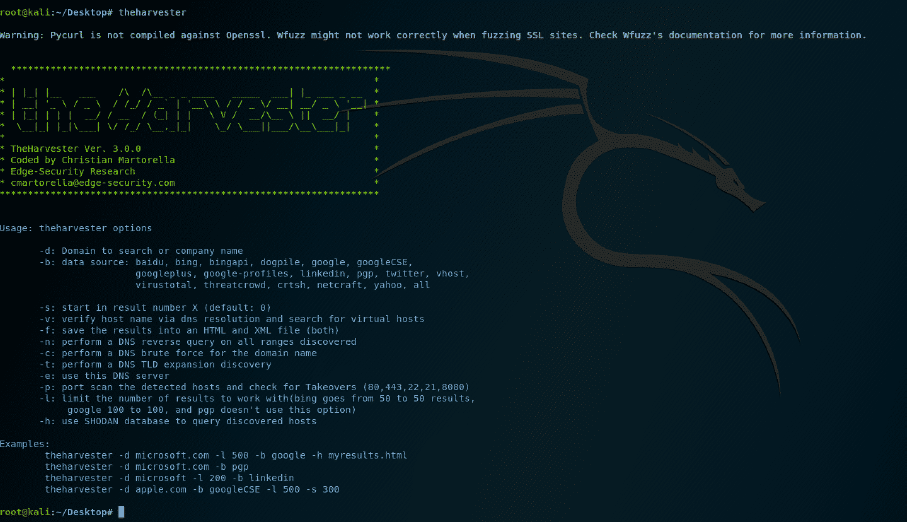

Impression écran The Harvester

Schéma sources analyse via nom de domaine

Recherche Web et Techniques Avancées

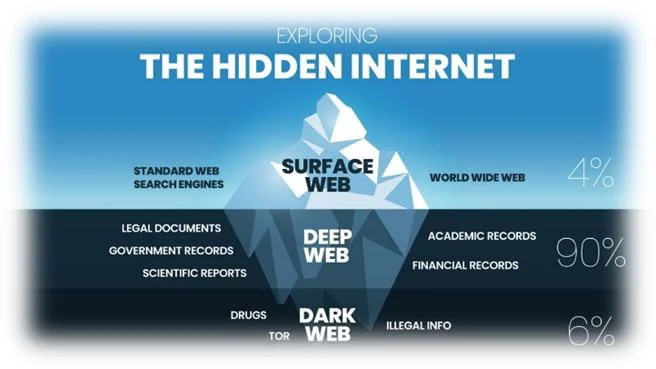

Comprendre l'indexation du Web

Le Web visible (accessible via moteurs comme Google) ne représente qu’une petite fraction d’Internet.

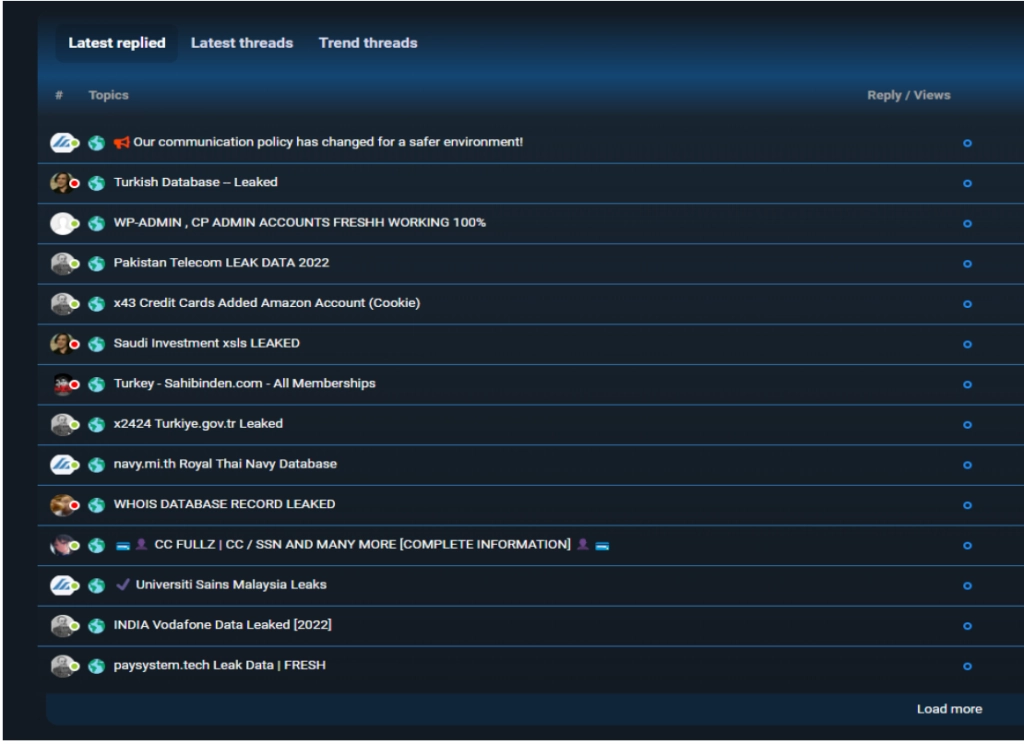

On distingue :

- Le Web visible : sites indexés et facilement accessibles.

- Le Deep Web : contenu non indexé par les moteurs (bases de données, intranets, forums privés).

- Le Dark Web : parties volontairement cachées, accessibles par des outils comme Tor.

Un bon spécialiste OSINT doit savoir naviguer dans ces différentes couches pour optimiser sa collecte d’informations.

Illustration de l’Internet

Optimiser ses recherches sur les moteurs classiques

L’utilisation d’opérateurs de recherche avancée permet d’exploiter toute la puissance de Google et consorts.

Principaux opérateurs Google :

- site: ➔ limiter la recherche à un seul domaine. Ex: site:linkedin.com « John Doe »

- filetype: ➔ rechercher un type de fichier spécifique (PDF, DOC, XLS…). Ex: filetype:pdf « rapport financier 2023 »

- intitle: ➔ cibler les mots dans le titre de la page. Ex: intitle: »contact entreprise »

- inurl: ➔ cibler les mots dans l’URL. Ex: inurl: »admin login »

- – ➔ exclure un mot. Ex: « entreprise X » -recrutement

Une maîtrise des opérateurs combinés peut donner accès à des résultats très ciblés et souvent invisibles en recherche simple.

Moteurs alternatifs spécialisés

Outre Google, il existe une multitude de moteurs utiles pour l’OSINT :

- DuckDuckGo : anonymat renforcé, résultats différents de Google.

- Yandex : meilleur moteur pour la recherche d’images inversées.

- Shodan : moteur de recherche d’objets connectés (IoT) et de serveurs exposés.

- Intelligence X : moteur indexant certaines parties du Dark Web et documents supprimés.

Exemple d’utilisation de Shodan :

- Trouver des caméras de surveillance connectées accessibles sans mot de passe ➔ évaluer une faille de sécurité physique.

Quelques techniques avancées

- Dorking Google : combiner plusieurs opérateurs pour fouiller des données exposées par erreur (ex : mots de passe dans des fichiers).

- Recherche par image inversée : retrouver la première apparition d’une photo sur Internet.

- Recherche de leaks : utiliser des bases de données ayant collecté des fuites de données publiques (HaveIBeenPwned, Dehashed).

Les outils d'OSINT

Shodan

Shodan, moteur de recherche pour l’Internet des objets, offre aux utilisateurs un ensemble d’outils puissants pour l’Open-Source Intelligence (OSINT).

Il permet de découvrir des appareils connectés à Internet, identifier des technologies ou des versions obsolètes, trouver le shadow IT d’une entreprise spécifique, des informations sur des personnes et des organisations, ou encore analyser les tendances de l’IoT.

Son utilisation doit se faire de manière responsable et éthique en respectant les conditions d’utilisation et en ne l’utilisant pas à des fins illégales.

Shodan est un outil précieux pour les professionnels de la sécurité, les chercheurs, les journalistes et toute personne souhaitant mieux comprendre l’Internet des objets et ses risques potentiels.

Recon-ng

Recon-ng est un framework de reconnaissance web complet, offrant des outils puissants pour la collecte d’informations OSINT à partir de sources publiques. Sa conception modulaire, son moteur de base de données robuste et ses nombreux modules le rendent précieux pour les professionnels de la sécurité, chercheurs, et journalistes. Il permet d’automatiser des tâches répétitives, identifier des cibles potentielles, enrichir des données et générer des rapports d’analyse, tout en exigeant une utilisation éthique et respectueuse de la vie privée.

Metagoofil

Metagoofil est un outil d’extraction de métadonnées utilisé en OSINT pour collecter des informations sensibles à partir de fichiers publics, comme des adresses IP, des noms d’utilisateurs, et des mots de passe. Il aide à enquêter sur des incidents de cybersécurité et à recueillir des données sur des personnes, des entreprises et des organisations. Son utilisation doit respecter les lois sur la protection des données et la vie privée.

Maltego

Maltego est un outil d’investigation et de cartographie qui permet de visualiser et analyser des liens entre différentes entités dans le cadre de l’OSINT.

Il est particulièrement utile pour identifier des acteurs malveillants, enquêter sur des incidents de cybersécurité, rechercher des personnes et des organisations, et suivre des tendances émergentes.

Maltego fonctionne en utilisant des transformateurs qui collectent des informations à partir de sources accessibles au public et les relient entre elles pour créer un graphique.

Son utilisation doit se faire de manière responsable et éthique en respectant les conditions d’utilisation des sources et la vie privée des individus.

Maltego est un outil puissant qui peut être utilisé à de nombreuses fins pour l’OSINT, permettant de découvrir des liens cachés, comprendre des relations complexes et prendre des décisions éclairées dans le cadre d’enquêtes et d’analyses de renseignements.

SpiderFoot

SpiderFoot est un outil automatisé pour la collecte d’informations en OSINT. Il permet de rassembler des données sur des personnes, entreprises ou organisations, identifier des liens entre entités, découvrir des informations sensibles accidentellement exposées, et surveiller des cibles et tendances. Utilisant des modules spécifiques, SpiderFoot est personnalisable et respecte les conditions d’utilisation des sources et la vie privée. Il est utile pour enrichir des enquêtes, identifier des cibles pour des tests d’intrusion, et suivre les fuites de données.

theHarvester

Searchcode

Searchcode est un moteur de recherche pour le code source, permettant d’explorer des milliards de lignes de code issues de dépôts Git publics. Il est utile en OSINT pour identifier des vulnérabilités, analyser des projets, rechercher des informations propriétaires, réaliser des analyses économiques et mener des investigations numériques. Pour l’utiliser efficacement, il est important de formuler des requêtes précises, utiliser des filtres avancés, visualiser le code et l’intégrer avec d’autres outils OSINT. Par exemple, on peut rechercher des vulnérabilités spécifiques, analyser des projets open-source populaires ou identifier les technologies utilisées dans un site web. Il est crucial de l’utiliser de manière responsable et de respecter les termes de service des plateformes de partage de code.

Conclusion générale et bonnes pratiques

L’OSINT : entre opportunité et responsabilité

Le renseignement d’origine source ouverte (OSINT) offre aujourd’hui une capacité d’analyse et de connaissance inégalée. Dans un monde où 90 % des données existantes ont été créées au cours des deux dernières années, l’OSINT est devenu un levier stratégique pour :

- La cybersécurité,

- Le renseignement économique,

- La lutte contre la criminalité,

- La veille concurrentielle,

- L’aide à la décision politique ou militaire.

Cependant, cette puissance entraîne des responsabilités éthiques et juridiques :

- Respect des lois,

- Protection des données sensibles,

- Conscience des impacts de la diffusion des informations.

Schéma de veille stratégique

Comme l’écrivait Antoine de Saint-Exupéry : « Être homme, c’est précisément être responsable. »

Bonnes pratiques de l’OSINTer professionnel

Pour conduire une mission OSINT sérieusement, il est indispensable de respecter plusieurs règles :

- Méthodologie avant outil

- Commencer par définir clairement le besoin,

- Concevoir une stratégie de collecte rigoureuse,

- Utiliser les outils de manière réfléchie, en fonction des objectifs.

- Validation systématique des données

- Recouper toutes les informations,

- Vérifier la fiabilité de chaque source,

- Documenter chaque pivot et chaque chaîne de preuve.

- Respect absolu de la légalité

- Ne jamais franchir la ligne de l’intrusion non autorisée,

- Refuser tout acte assimilable à du doxing, du scraping illégal, ou de la violation de vie privée.

- Protection personnelle (OPSEC)

- Utiliser des moyens anonymisants lors des collectes sensibles,

- Cloisonner ses activités OSINT pour éviter de s’exposer inutilement.

L’OSINT : un champ en perpétuelle évolution

La réalité de l’OSINT évolue sans cesse :

- Nouvelles plateformes sociales,

- Nouvelles méthodes de diffusion d’information,

- Nouvelles réglementations sur la protection des données.

Se former en continu, s’entraîner, tester de nouveaux outils, analyser de nouveaux cas pratiques font partie intégrante du métier.

L’OSINT n’est pas une compétence acquise une fois pour toutes : c’est une démarche intellectuelle vivante, fondée sur la curiosité, la méthode, et l’esprit critique.

Vous souhaitez faire de l’OSINT votre métier ? formez vous avec notre bachelor cybersécurité pour devenir OSINT Analyst.

Professionnel vous souhaitez vous former à l’OSINT ? découvrez la formation gratuite à l’OSINT de l’école Jedha.

01010011 01101001 00100000 01110100 01110101 00100000 01100101 01110011 00100000 01101001 01100011 01101001 00100000 01100011 00100111 01100101 01110011 01110100 00100000 01110001 01110101 01100101 00100000 01110100 01110101 00100000 01100011 01101000 01100101 01110010 01100011 01101000 01100101 01110011 00100000 01110001 01110101 01100101 01101100 01110001 01110101 01100101 00100000 01100011 01101000 01101111 01110011 01100101 00101110 00100000 01010110 01100001 00100000 01110110 01101111 01101001 01110010 00100000 01100100 01100001 01101110 01110011 00100000 01101100 01100101 00100000 01100011 01101111 01100100 01100101 00100000 01110011 01101111 01110101 01110010 01100011 01100101 00101110

FAQ

L'OSINT passif consiste à collecter des informations sans interagir directement avec la cible. L'analyste se concentre sur des données historiques ou hébergées par des sources tierces (archives, réseaux sociaux, bases de données publiques). Cette méthode est plus sûre car elle évite de se faire repérer par la cible.

L'OSINT actif implique un contact direct avec la cible pour obtenir des données en temps réel ou vérifier leur exactitude (scan de réseau, interrogation de serveurs). Bien que plus précise, cette approche présente un risque : la cible peut détecter l'investigation et prendre des contre-mesures.

Non, l'OSINT n'est pas automatiquement légal. Bien qu'il exploite des sources ouvertes, il doit respecter plusieurs contraintes légales :

- Le droit à la vie privée (article 9 du Code civil)

- La protection des données personnelles (RGPD)

- L'interdiction du doxing (collecte et diffusion malveillante d'informations personnelles)

- Les conditions d'utilisation des plateformes

Attention : consulter une information publique est légal, mais l'extraire massivement ou la diffuser à des fins malveillantes peut constituer une infraction. L'OSINT exige une rigueur déontologique au même titre qu'une rigueur méthodologique.

Une source est considérée comme ouverte si l'information a été obtenue de manière :

- Légale (sans intrusion non autorisée)

- Sans violation de confidentialité

- Sans tromperie (pas d'usurpation d'identité)

Important : une source ouverte n'est pas forcément gratuite. Elle peut inclure des documents officiels payants (extrait Kbis), des bases de données professionnelles, ou des rapports accessibles moyennant finance, tant qu'ils sont légalement consultables.

L'outil n'est qu'un levier au service d'une méthodologie rigoureuse. Un OSINTer débutant multiplie souvent les outils sans résultat, tandis qu'un professionnel se distingue par :

- Sa capacité à formuler un besoin précis

- Sa stratégie de collecte adaptée

- Sa validation méthodique des informations

Sans méthodologie solide, même les meilleurs outils ne produisent que du bruit. Le vrai défi est de transformer la donnée brute en renseignement opérationnel par un processus structuré : collecte → contextualisation → analyse → diffusion.

L'OSINT couvre plusieurs domaines spécialisés :

- Analyse d'images : géolocalisation, métadonnées EXIF, recherche inversée

- Investigation de personnes : recherche de pseudonymes, analyse des réseaux sociaux, crosslinking

- Analyse de sociétés : extraits Kbis, organigrammes cachés, liens entre entités

- Investigation de sites web : Whois, historique, technologies utilisées, sous-domaines

Chaque périmètre nécessite des outils et techniques spécifiques, mais tous suivent la même logique méthodologique de validation croisée des sources.

Pas obligatoirement développeur, mais des compétences techniques solides sont indispensables :

- Maîtrise des opérateurs de recherche avancée (Google dorking)

- Connaissance des langages de script (Python, JavaScript) pour automatiser certaines tâches

- Compréhension des technologies web (HTML, APIs, bases de données)

- Aptitudes en analyse de données et visualisation

- Notions de sécurité informatique et de cryptographie

L'OSINT moderne nécessite de plus en plus d'automatisation pour traiter de gros volumes de données. Un niveau technique élevé permet de créer ses propres outils et de personnaliser les investigations selon les besoins spécifiques.