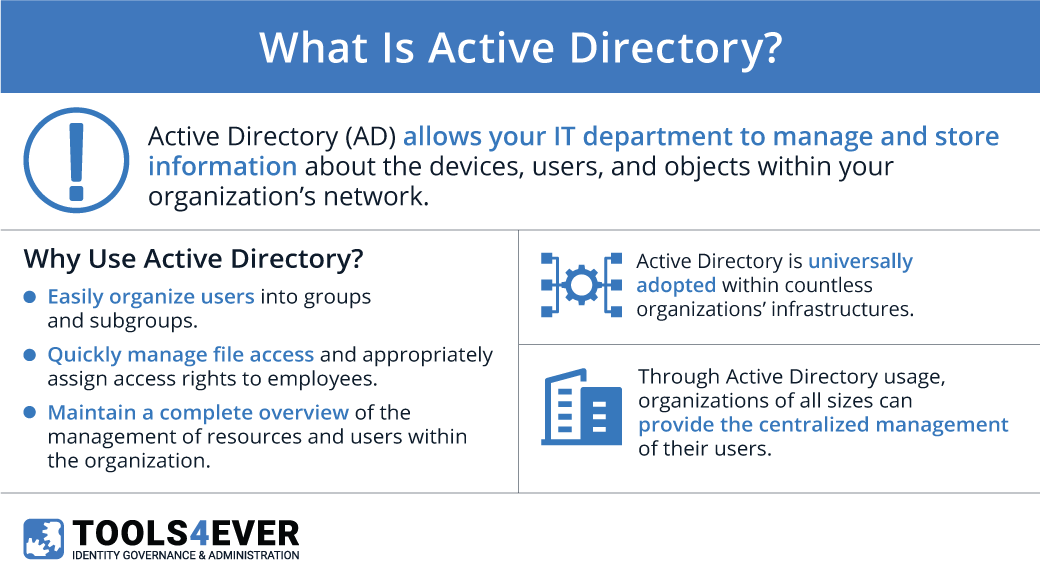

De plus en plus d’entreprises utilisent un Active Directory pour la gestion de leur parc informatique (utilisateurs, machines, groupes, permissions, droits d’accès, etc).

Active Directory : c’est quoi exactement ?

Développé par Microsoft en 1996, Active Directory (AD) est un service de gestion destiné aux systèmes d’exploitation Windows. Grâce à sa base de données, il réunit l’identité des utilisateurs comme le nom, la fonction et le numéro de téléphone. C’est aussi le cas pour les ordinateurs et autres dispositifs informatiques de son réseau. Il centralise également les renseignements d’authentification, notamment les mots de passe et droits d’accès.

Le service d’authentification Kerberos joue une part importante dans l’activité d’un AD. Il a pour objectif d’assurer l’authentification d’une personne sur le réseau et intervient dès lors qu’un utilisateur se connecte à sa session. Il permet également aux utilisateurs d’accéder aux ressources pour lesquelles ils sont autorisées (autorisation).

Quels sont les contenus d’Active Directory ?

On distingue trois types d’éléments compris dans la structure de l’AD :

- les ressources : poste de travail (workstations imprimantes, mobiles, etc. ;

- les utilisateurs : les groupes d’utilisateurs, les listes d’utilisateurs incluant leurs services et droits autorisés ;

- les services et applications : courrier électronique (Exchange), Office 365, applications métier, etc.

Chaque élément dispose de son attribut et d’une identification propre. Une fois qu’ils sont parfaitement paramétrés, ils aident à déterminer aisément le détail des ressources du système informatique d’une entreprise.

Au sein d’un AD, il est possible de répertorier de quelques centaines de ressources à plusieurs millions. ».

Comment l’Active Directory est-il organisé ?

Les objets d’Active Directory sont hiérarchisés dans des Unités organisationnelles (UO). Cette structure est composée de trois éléments :

- La forêt : une “forêt AD” est un ensemble de domaines qui se font mutuellement confiance.

- L’arbre : il comprend l’ensemble des sous-domaines qui partagent un même namespace. (par exemple sales.example.com et hr.example.com).

- Le domaine : il s’agit de la plus petite unité symbolisant les feuilles de l’arbre.

Il est possible de rattacher des machines sous Linux à un Active Directory avec des solutions fournies par Microsoft et d’autres éditeurs.

À qui est destinée Active Directory ?

Généralement, lorsqu’une entreprise utilise un AD, les collaborateurs l’utilisent également au quotidien sans s’en rendre compte.

Toutes les personnes qui se connectent à leurs appareils professionnels utilisent ainsi Active Directory, mais aussi quand elles accèdent aux imprimantes, aux applications ou encore aux partages de fichier.

Néanmoins, les principaux clients d’Active Directory sont les administrateurs. Ils se chargent d’exploiter, de gérer et de configurer l’AD. En général, les administrateurs d’Active Directory sont composés de l’équipe informatique ainsi que les membres de l’équipe de sécurité, de DevOps ou d’ingénierie.

Presque toutes les organisations à travers le monde utilisent Active Directory ou un autre fournisseur d’identité. À l’ère où nous vivons, la possibilité d’accéder aux ressources informatiques est l’un des aspects essentiels du fonctionnement d’une organisation. L’utilisation des solutions comme l’AD leur permet d’optimiser leur productivité.

À quoi sert l'Active Directory ?

Une gestion des données à partir des annuaires

Les annuaires sont similaire aux bases de données dans le principe, mais ont néanmoins des différences. Par exemple, l’annuaire LDAP (Lightweight Directory Access Protocol) et une base de données traditionnelle ont des différences significatives en termes de structure, d’usage et de fonctionnalités.

À l’inverse des bases de données « relationnelles », les annuaires sont structurés et ne sont pas organisés sous forme de tableau. Leur principale particularité est qu’ils servent à sauvegarder les données pérennes dans le temps. D’ailleurs, on en fait surtout usage pour stocker les données qui ne demandent pas souvent de mises à jour.

Par exemple, on y trouve des coordonnées de personnes, des adresses électroniques, etc. Les annuaires sont particulièrement efficaces pour réaliser des recherches sur une donnée spécifique. En effet, les recherches peuvent être réalisées sur des critères en particulier. De plus, il est possible d’utiliser les données récupérées sur d’autres logiciels.

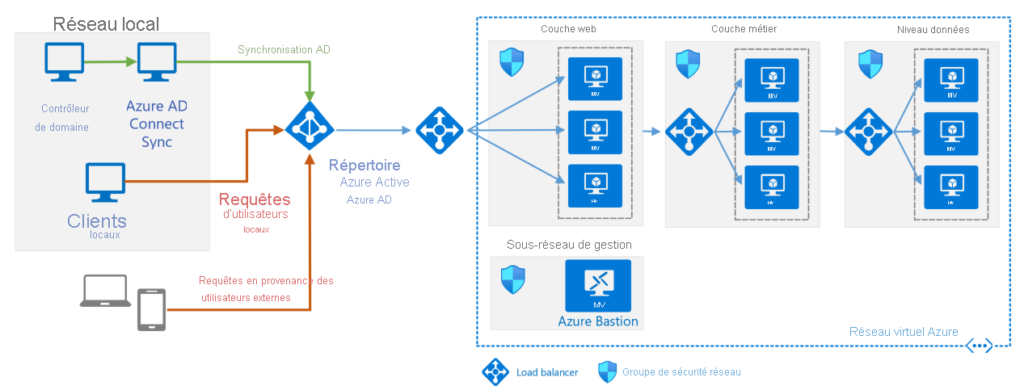

L’Active Directory peut être on premise mais également sur le Cloud. Voici une représentation du Cloud Microsoft Azure, et la gestion des identités effectuée par Azure AD (à présent renommée en Entra ID) :

Des requêtes et des modifications basées sur le protocole LDAP

Le protocole LDAP (Lightweight Directory Access Protocol) est le protocole permettant de faire des requêtes (lecture, modification) aux services d’annuaire. Il est basé sur le protocole TCP/IP (Transmission Control Protocol/Internet Protocol).

Au fur et à mesure de son utilisation, il s’est transformé en norme pour les systèmes d’annuaires. Il indique une structure arborescente, dans laquelle tous les nœuds correspondent à une caractéristique relative à une valeur (système de clé/valeurs). On distingue également d’autres modèles, à savoir le X.500 de l’UIT-T (Union Internationale des Télécommunications), qui est beaucoup plus complexe que le LDAP.

Les bonnes raisons de mettre en place un Active Directory

La mise en place d’Active Directory offre de nombreux avantages. Grâce à la centralisation des données des utilisateurs ainsi que d’autres appareils informatiques, cette solution aide à sécuriser le réseau.

Chaque administrateur peut déterminer les autorisations d’accès des utilisateurs aux logiciels et ressources. AD offre aussi d’autres fonctionnalités facilitant le déploiement de l’installation des logiciels (via GPO) ainsi que leur mise à jour sur le réseau (WSUS).

Active Directory permet entre autres de :

- Gérer et configurer les droits, les partages et les stratégies pour les utilisateurs, les applications, les services ou encore les groupes ;

- Se protéger contre les pannes et la perte d’informations grâce à la réplication des objets AD vers les différents DC ;

- Représenter et configurer la structure organisationnelle ;

- D’accroître et de mettre à l’échelle les structures de domaine (scalabilité) ;

- Protéger les données en hiérarchisant les services, les divisions ou encore les groupes de travail disposant des droits d’accès distincts ;

- D’avoir une solution en harmonie avec les autres services d’annuaire ;

- Réduire les coûts et les tâches avec une solution d’administration regroupée.

Les autres services d’Active Directory

Avec le temps, Microsoft a amélioré l’offre Active Directory de nombreux services :

Active Directory Lightweight Directory Services (AD LDS)

Il s’agit d’une version allégée de l’AD. Il se distingue par le fait qu’il fait l’impasse sur certaines fonctionnalités avancées rendant l’utilisation de Domain Services plus difficile.

Il intègre alors les fonctions d’annuaires les plus élémentaires, sans demander les contrôleurs de domaines, aux forêts, etc.

Active Directory Lightweight est donc le choix parfait pour les réseaux de petite taille. Il est idéal aussi pour le réseau d’un seul bâtiment.

Services de certificats Active Directory (AD CS)

C’est le rôle serveur qui va activer l’usage d’une Infrastructure à Clé Publique (PKI) au sein d’un Active Directory. L’ADCS sert à chiffrer/signer des fichiers et délivrer des certificats permettant d’authentifier les utilisateurs/machines.

Active Directory Federation Services (AD FS)

L’Active Directory Federation Services est un service web d’authentification et d’autorisation unique (SSO). C’est avant tout un service à destination des entreprises. AD FS permet à un prestataire de se connecter à son propre réseau et d’avoir accès à celui de son client en même temps.

Active Directory Rights Management Services (ADRMS)

Il s’agit d’un service de gestion des droits décomposant l’autorisation au-delà d’un modèle d’accès donné ou recalé et limite les actions qu’un usager peut réaliser sur des fichiers ou dossiers spécifiques.

Dans ce système, les droits et les limitations sont liés au document plutôt qu’à un utilisateur. En général, ces droits aident à exclure la copie, l’exécution d’une capture d’écran d’un dossier ou encore son impression.

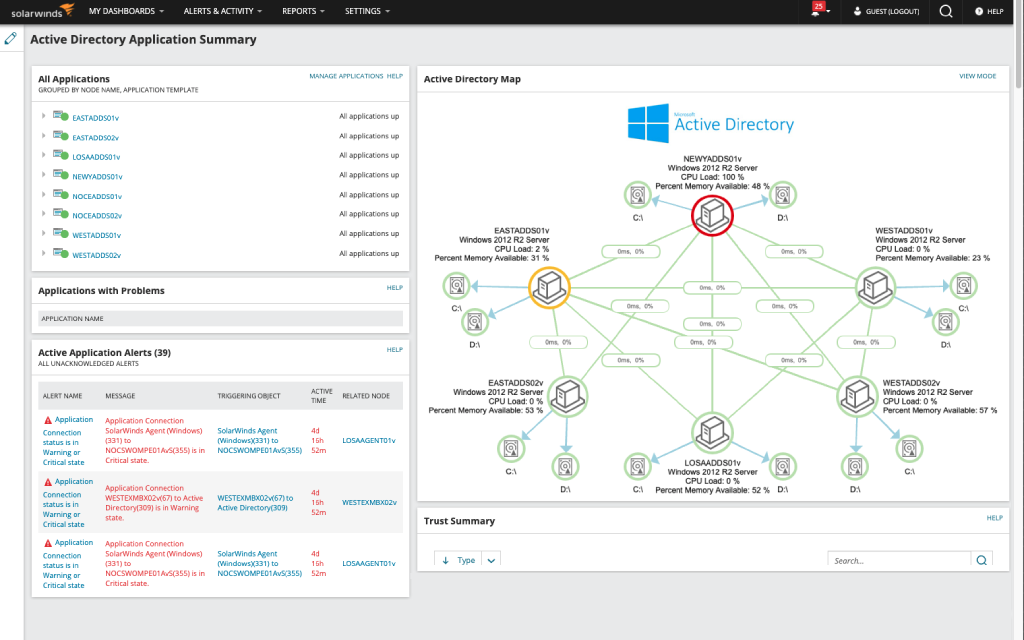

Le fonctionnement d’Active Directory

L’in des principaux services de l’AD est la résolution de noms de domaines (DNS). Le serveur central d’une organisation, qui gère l’AD, est appelé le contrôleur de domaine (DC). Généralement les organisations possèdent différents contrôleurs de domaine, et chacun dispose d’une copie de l’annuaire pour l’ensemble de domaines.Les transformations apportées à l’annuaire sur l’un des contrôleurs de domaine sont répliquées sur les autres (réplication) pour s’assurer que tous restent bien à jour.

Un serveur de catalogue global permet de stocker une copie intégrale des différents objets se trouvant dans l’annuaire de son contrôleur de domaine. Il sauvegarde aussi une copie partielle des objets de l’ensemble des domaines dans la forêt.

De cette manière, il est facile pour les applications ainsi que pour les utilisateurs de trouver des objets, quel que soit le domaine de leur forêt. Notez que les ordinateurs portables, les ordinateurs de bureau ou encore divers appareils sous Windows (ou même sous Linux) ont la possibilité d’être intégrés au sein du domaine Active Directory.

L’AD DS se repose sur plusieurs protocoles et normes, incluant les Lightweight Directory Access Protocol (LDAP), Kerberos et Domaine Name System (DNS).

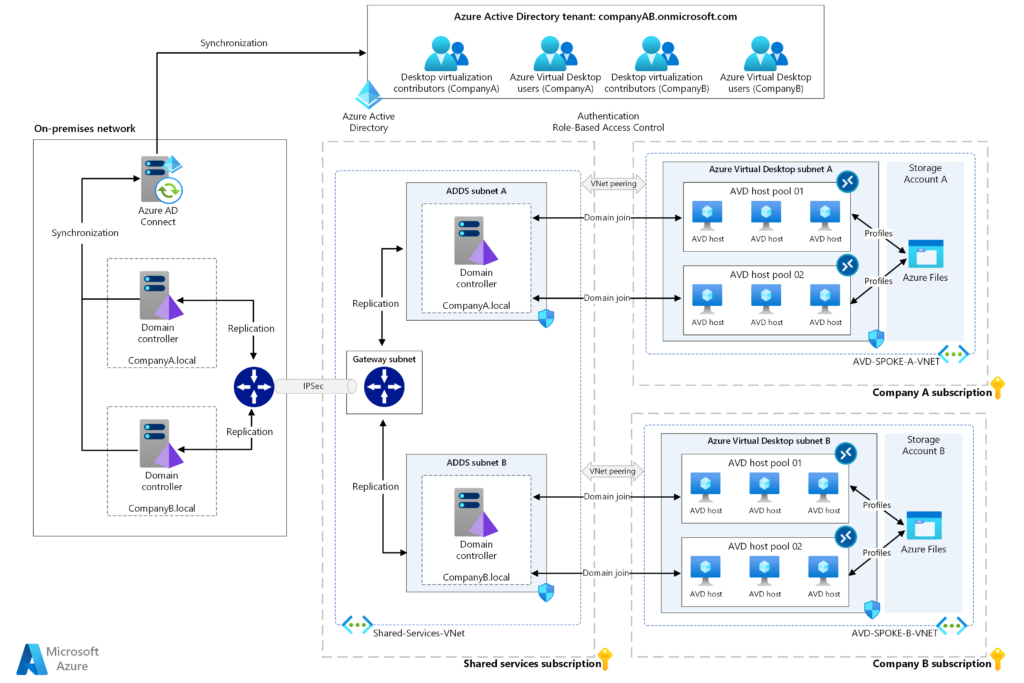

Rappelons qu’Active Directory est exclusivement destiné aux environnements Microsoft sur site. Les environnements se trouvant dans le Cloud font usage d’Azure Active Directory (à présent renommé Entra ID) qui est le service de gestion des identités au sein du Cloud Microsoft Azure.

Même si AD et Azure AD sont des dispositifs différents, ils ont la possibilité de fonctionner en même temps si votre entreprise possède un environnement informatique ou déploiement hybride, c’est-à-dire sur site et dans le Cloud.

AD dans les réseaux Windows : structure élémentaire

Un AD possède trois constituants principaux : configuration, schéma et domaine. La clef de l’arc du système sont les domaines composés des informations essentielles sur les ressources TI, les utilisateurs et ceux qui forment le réseau. La base de données ainsi que les objets sont également primordiaux pour la structure intégrale.

Schéma

Le schéma AD, comme son nom l’indique, est une sorte de modèle aux hiérarchies et types d’entrées AD demandées et autorisées.

En général, il s’agit des objets incluant les classes, les attributs ou encore la syntaxe des attributs. Le schéma se sert des définitions afin de définir le type d’objets disponibles ou ceux qui peuvent être utilisés dans le réseau.

Configuration

La configuration AD évoque la structure d’Active Directory ainsi que les rôles d’utilisateur, les différents objets ainsi que les partages de contenus.

Elle collectionne les domaines existants qui séparent les groupes de travail au sein du réseau informatique. Les contenus ainsi que les données propres au domaine ne sont libres à leur tour que par l’intermédiaire des contrôleurs de domaine internes du domaine concerné.

Il est doté d’un catalogue global dans lequel se trouvent les différents renseignements essentiels et des informations partielles sur la configuration, le schéma et d’autres domaines. Ce catalogue global est généralement utilisé pour rechercher et regarder les informations partielles essentielles sur tous les domaines.

Domaine

Il s’agit de la composition hiérarchique des objets, des utilisateurs managés par les administrateurs ou encore pour les groupes de travail. À l’instar des répertoires et des sous-répertoires, le domaine est constitué de tous les renseignements sur les attributs et les objets relatifs au domaine.

Il est impossible de consulter les informations typiques au domaine via d’autres domaines que si elles se trouvent dans le catalogue global. Pour accéder à toutes les informations, il est impératif de se rendre sur le contrôleur de domaine interne.

Active Directory et les cyberattaques

Active Directory est l’un des outils les plus utilisés par les entreprises dans le monde. Il héberge de nombreuses informations, ainsi, il n’est pas étonnant de savoir qu’il est tout le temps sous la menace de cyberattaques.

Ensuite, ils se déplacent de manière latérale sur le réseau, renforçant ainsi leurs privilèges et leurs accès pour rançonner, voler ou encore prendre le contrôle du réseau de la société.

En effet, plus de 80 % des violations résultant à un piratage sont engendrées par des informations d’identification compromises. L’audit des comptes d’utilisateurs Active Directory se présente ainsi telle une étape importante pour amoindrir les risques d’attaques et pour avoir un accès non autorisé aux informations de la société.

Très souvent, les entreprises investissent beaucoup dans des solutions de sécurité informatique, toutefois, elles négligent de garantir que leur première ligne de défense soit bien sécurisée : hardening sur la configuration AD, activation de la MFA (notamment sur les comptes Azure) et usage de mots de passe forts.

01010011 01101001 00100000 01110100 01110101 00100000 01100101 01110011 00100000 01101001 01100011 01101001 00100000 01100011 00100111 01100101 01110011 01110100 00100000 01110001 01110101 01100101 00100000 01110100 01110101 00100000 01100011 01101000 01100101 01110010 01100011 01101000 01100101 01110011 00100000 01110001 01110101 01100101 01101100 01110001 01110101 01100101 00100000 01100011 01101000 01101111 01110011 01100101 00101110 00100000 01010110 01100001 00100000 01110110 01101111 01101001 01110010 00100000 01100100 01100001 01101110 01110011 00100000 01101100 01100101 00100000 01100011 01101111 01100100 01100101 00100000 01110011 01101111 01110101 01110010 01100011 01100101 00101110

Développé par Microsoft en 1996, Active Directory (AD) est un service d’annuaire destiné aux systèmes d’exploitation Windows. Grâce à sa base de données, il réunit l’identité des utilisateurs comme le nom, la fonction et le numéro de téléphone. C’est aussi le cas pour les ordinateurs et autres dispositifs informatiques de son réseau.

- Une gestion des données à partir des annuaires

- Des requêtes et des modifications fondées sur le lightweight directory access protocol

Le service d’AD principal est un service de domaine Active Directory inclut dans le système d’exploitation Windows Server. Les serveurs qui les exécutent sont des contrôleurs de domaine. Généralement les organisations possèdent différents contrôleurs de domaine, et chacun dispose d’une copie de l’annuaire pour l’ensemble de domaines.