Plus d’un demi-million de victimes accompagnées en France en 2025. C’est le chiffre publié en mars 2026 par Cybermalveillance.gouv.fr, la plateforme nationale d’assistance aux victimes d’actes de cybercriminalité. Soit 20 % de plus qu’en 2024. Et 2026 a démarré encore plus fort : 90 millions de comptes français compromis rien qu’en janvier, selon les estimations compilées par plusieurs sources spécialisées. La Poste frappée par la plus grande attaque DDoS jamais subie par une banque française. L’Urssaf, l’OFII, des fédérations sportives, le logiciel médical Cegedim : la liste s’allonge chaque semaine.

Article rédigé pour Guardia Cybersecurity School, école membre du Campus Cyber et certifiée Qualiopi, en collaboration avec son équipe pédagogique. Titres RNCP niveaux 6 et 7 — formations cybersécurité à Paris, Lyon et Bordeaux.

La cybercriminalité n’est pas un sujet réservé aux grandes entreprises ou aux spécialistes. 93 % des demandes d’aide reçues par Cybermalveillance.gouv.fr en 2025 provenaient de particuliers. Votre numéro de sécurité sociale, vos coordonnées bancaires, votre adresse mail : ce sont ces données ordinaires que les cybercriminels recherchent, revendent et exploitent. Ce guide fait le point sur les formes que prend cette menace, les cibles qu’elle vise, et les moyens concrets de s’en protéger.

Sommaire

- La cybercriminalité en chiffres

- Ce qu’est la cybercriminalité (et ce qu’elle n’est pas)

- Qui sont les cybercriminels

- Les attaques qui visent les particuliers

- Les attaques qui visent les entreprises

- Frise des cyberattaques majeures en France 2024-2026

- Ce qu’on croit savoir (et qui est faux)

- Se protéger concrètement

- Je suis victime, que faire ?

- Les lois et la riposte en France

- La cybersécurité, un secteur qui recrute

- Se former

- Questions fréquentes

La cybercriminalité en chiffres

Les données les plus récentes, publiées entre mars et avril 2026, convergent vers un même constat : la menace progresse sur tous les fronts. Voici les indicateurs clés.

| Indicateur | Chiffre | Source |

|---|---|---|

| Atteintes numériques en France (2024) | 348 000 (+74 % en 5 ans) | Ministère de l’Intérieur, rapport 2025 |

| Victimes assistées par Cybermalveillance.gouv.fr (2025) | 500 000+ (+20 %) | Rapport d’activité 2025, publié mars 2026 |

| Violations de données notifiées à la CNIL (2024) | 5 629 (+20 %) | CNIL |

| Incidents traités par l’ANSSI (2025) | 1 366 | Panorama de la cybermenace 2025, mars 2026 |

| Compromissions par rançongiciel signalées à l’ANSSI (2025) | 128 | ANSSI, panorama 2025 |

| Hausse du phishing tous publics (2025) | +70 % | Cybermalveillance.gouv.fr |

| Hausse des violations de données (2025 vs 2024) | +107 % | Cybermalveillance.gouv.fr |

| Coût mondial estimé de la cybercriminalité (2025) | 10 500 milliards $ | Cybersecurity Ventures |

| Coût moyen d’une violation de données dans le monde | 4,44 millions $ | IBM Cost of a Data Breach 2025 |

| Policiers et gendarmes spécialisés cyber en France | 15 000+ | Ministère de l’Intérieur |

| Comptes français compromis en janvier 2026 seul | ~90 millions | Estimations compilées (01net, Jedha) |

Un chiffre résume à lui seul l’ampleur du phénomène : si la cybercriminalité était un pays, son « PIB » en ferait la troisième économie mondiale, derrière les États-Unis et la Chine.

Ce qu’est la cybercriminalité (et ce qu’elle n’est pas)

La cybercriminalité désigne l’ensemble des infractions pénales commises par le biais de systèmes informatiques ou de réseaux. Le terme couvre un spectre large : du vol de données bancaires d’un particulier à l’attaque d’une infrastructure hospitalière, en passant par le cyberharcèlement sur les réseaux sociaux.

Le Department of Justice (DoJ) des États-Unis distingue trois catégories. La première vise les systèmes informatiques eux-mêmes : l’objectif est de prendre le contrôle d’un réseau ou d’un appareil. La deuxième utilise l’ordinateur comme arme pour mener une attaque, par exemple saturer un serveur par un déni de service (DDoS). La troisième se sert de l’ordinateur comme accessoire pour stocker ou transmettre des données obtenues illégalement.

Ces distinctions peuvent sembler théoriques. Dans la pratique, les frontières se brouillent. Un même groupe peut voler des identifiants (catégorie 1), les revendre sur un forum clandestin (catégorie 3) et lancer une attaque ciblée avec ces accès (catégorie 2). La cybercriminalité ne se résume pas au piratage informatique. Elle inclut aussi les escroqueries en ligne, les fraudes bancaires, l’usurpation d’identité, le cyberharcèlement et l’extorsion.

Ce qu’elle n’est pas : un phénomène réservé au « dark web » ou aux films d’espionnage. La très grande majorité des actes de cybercriminalité sont opportunistes, automatisés et visent des cibles ordinaires. Votre boîte mail, votre compte bancaire, le site e-commerce où vous avez passé commande la semaine dernière.

Qui sont les cybercriminels

L’image du hacker solitaire en sweat à capuche appartient au cinéma. La réalité est à la fois plus diverse et plus organisée.

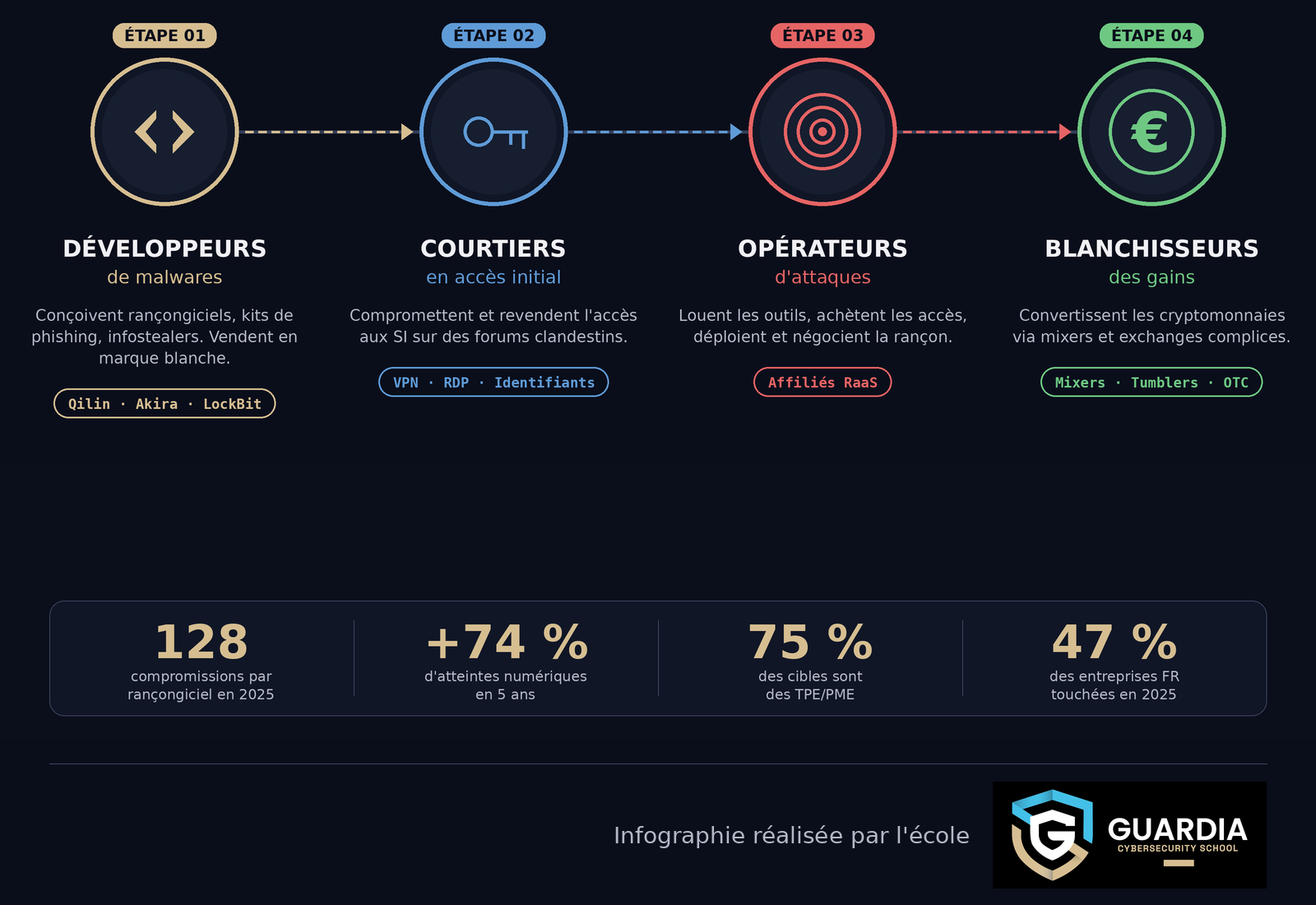

Le rapport 2025 du ministère de l’Intérieur décrit une « industrialisation de la cybercriminalité ». Les groupes fonctionnent comme des entreprises : certains développent les outils d’attaque, d’autres vendent des accès compromis, d’autres encore se spécialisent dans le blanchiment des gains. Ce modèle porte un nom : le Cybercrime-as-a-Service (CaaS). Sur des plateformes clandestines, il est désormais possible de louer un kit de phishing, de commander une attaque DDoS ou d’acheter des bases de données volées, le tout sans compétence technique particulière.

Le panorama ANSSI 2025 ajoute une dimension supplémentaire : les frontières entre cybercriminels et acteurs étatiques s’estompent. Des groupes liés à des services de renseignement (russes, chinois, nord-coréens) partagent des outils et des méthodes avec des organisations criminelles à but lucratif. Ce « brouillard technologique et organisationnel », comme le qualifie l’ANSSI, complique l’identification des responsables. Pour en savoir plus sur ces acteurs, consultez le dossier sur les principaux groupes de hackers et d’attaquants.

L’intelligence artificielle a accéléré cette professionnalisation. Les modèles de langage permettent de rédiger des emails de phishing sans fautes d’orthographe, personnalisés à partir de données volées. Les deepfakes vocaux rendent les arnaques téléphoniques plus crédibles. Cybermalveillance.gouv.fr note que les campagnes malveillantes entièrement pilotées par IA ne sont pas encore confirmées à grande échelle, mais la tendance est nette.

Les attaques qui visent les particuliers

93 % des demandes d’assistance reçues par Cybermalveillance.gouv.fr en 2025 provenaient de particuliers. C’est le public le plus exposé, et souvent le moins préparé.

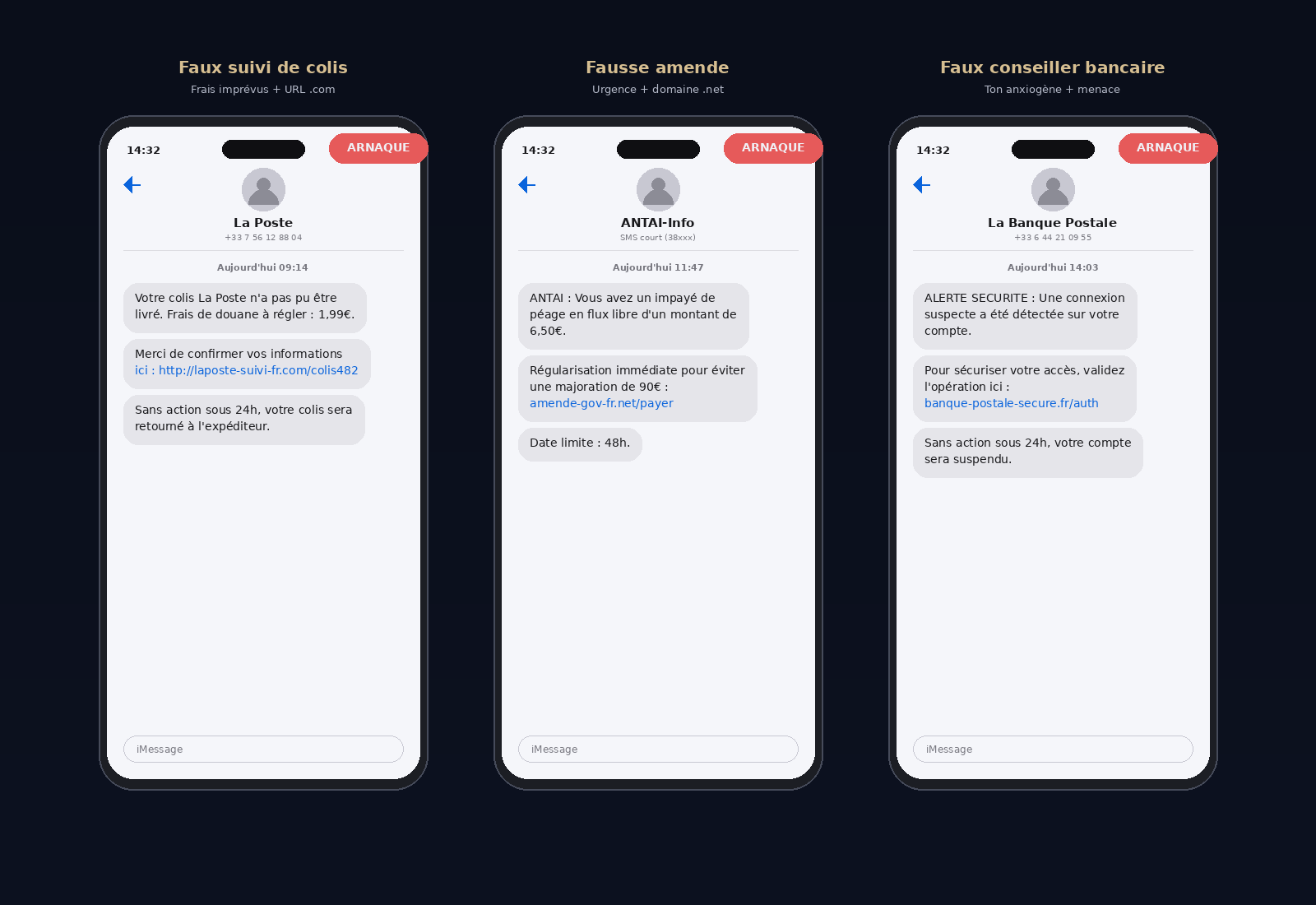

Le phishing reste la menace numéro un. En hausse de 70 % en 2025, il se décline sous toutes les formes : faux email de votre banque, SMS de livraison de colis, contravention fictive, alerte de piratage de compte. Les scénarios changent au fil de l’actualité. En 2025, une vague de messages liés aux impayés de péage autoroutier a exploité le déploiement du péage en flux libre. Autre astuce repérée : un SMS anodin (« Bonjour, vous êtes chez vous ? ») qui, une fois la victime engagée dans la conversation, rendait les liens malveillants des messages suivants cliquables.

La fraude au faux conseiller bancaire explose. +159 % en 2025. Le principe : un appel d’un numéro qui ressemble à celui de votre banque (parfois le même, grâce à l’usurpation de numéro de téléphone, en hausse de 517 %). La personne connaît votre nom, votre adresse, parfois votre dernier achat. Elle vous demande de « sécuriser » votre compte en validant une opération, qui est en réalité un virement frauduleux. Ces informations proviennent des fuites de données massives qui ont touché la France ces deux dernières années.

Le vol de données personnelles alimente tout le reste. Les violations de données ont bondi de 107 % en 2025. Les chiffres donnent le vertige : 43 millions de personnes exposées lors du piratage de France Travail, 33 millions via les opérateurs de tiers payant Viamedis et Almerys, des millions d’autres via Free Mobile, Boulanger, Cultura, SFR. Concrètement, si vous vivez en France, il y a de fortes chances que votre nom, votre adresse, votre numéro de téléphone ou votre numéro de sécurité sociale circule déjà sur des forums clandestins.

Les autres menaces qui touchent les particuliers : le piratage de comptes en ligne (messagerie, réseaux sociaux), les escroqueries commerciales via des sites frauduleux (+170 % en 2025), la sextorsion et le cyberharcèlement. Début 2026, la vague ne faiblit pas : le piratage du logiciel médical Cegedim a exposé les données de santé de 15 millions de patients, et l’accès frauduleux au fichier FICOBA a compromis 1,2 million de comptes bancaires. La frontière entre le monde numérique et le monde physique s’estompe aussi : en 2025, des cambriolages ont été commis après exploitation de données volées à la Fédération Française de Tir, et des détenteurs de crypto-actifs ont été victimes de séquestrations physiques.

Les attaques qui ciblent les entreprises

Le baromètre CESIN 2025 indique que 47 % des entreprises françaises ont subi au moins une cyberattaque au cours de l’année. La menace touche toutes les tailles, mais les TPE et PME sont les plus vulnérables : elles représentent 75 % des cibles en France, selon les données du ministère de l’Intérieur.

Le phishing ouvre la porte dans 60 % des cas. Un salarié clique sur un lien, saisit ses identifiants sur une fausse page de connexion, et l’attaquant dispose d’un accès au système d’information. Le reste suit : déplacement latéral dans le réseau, exfiltration de données, déploiement d’un rançongiciel.

Les rançongiciels restent dévastateurs. L’ANSSI a recensé 128 compromissions en 2025, un chiffre stable mais toujours élevé. Les souches les plus actives : Qilin, Akira, LockBit. Le modèle économique s’est affiné : les groupes criminels ne chiffrent plus systématiquement les données. Ils les exfiltrent et menacent de les publier. C’est la « double extorsion », qui fonctionne même quand l’entreprise dispose de sauvegardes. La durée médiane d’interruption après une attaque atteint huit jours.

L’arnaque au président touche 38 % des entreprises. Le procédé : un message urgent, prétendument envoyé par le dirigeant, demande un virement exceptionnel. Les deepfakes vocaux rendent ces tentatives encore plus crédibles en 2026. Les fraudes au virement ont progressé de 170 % tous publics confondus en 2025, avec une variante apparue fin 2025 : l’ouverture de comptes bancaires au nom de la victime pour détourner des salaires.

L’exploitation de failles de sécurité représente 47 % des intrusions. L’ANSSI observe des campagnes massives ciblant les pare-feu et les passerelles VPN, souvent attaqués quelques jours seulement après la publication des correctifs. Les attaques par la chaîne d’approvisionnement (supply chain) progressent aussi : en compromettant un prestataire, l’attaquant accède simultanément à des dizaines de clients.

Les conséquences dépassent le coût technique. 65 % des entreprises touchées signalent des pertes commerciales (baisse de production, retards de livraison). Les sanctions réglementaires s’ajoutent : le RGPD prévoit des amendes allant jusqu’à 4 % du chiffre d’affaires annuel mondial en cas de manquement à la protection des données.

Les cyberattaques majeures en France, 2024-2026

Depuis 2024, la France a connu une série de fuites de données et d’attaques sans précédent. Voici les incidents les plus marquants.

Ce qu’on croit savoir (et qui est faux)

« Je n’ai rien à cacher, je ne suis pas une cible. »

Votre numéro de sécurité sociale, vos coordonnées bancaires, votre adresse : ces informations ont une valeur marchande sur le dark web. Un profil numérique complet (nom, date de naissance, numéro de sécu, adresse) se revend entre 10 et 50 euros. Les cybercriminels ne visent pas des individus en particulier : ils ratissent large, de façon automatisée.

« Ça n’arrive qu’aux grandes entreprises. »

75 % des cyberattaques en France ciblent des TPE et PME, selon le ministère de l’Intérieur. Leur budget de cybersécurité est souvent inférieur à 2 000 euros par an. Les trois quarts d’entre elles se déclarent « bien protégées », alors qu’elles sont les plus exposées. Ce décalage entre perception et réalité est l’un des enseignements du baromètre Cybermalveillance.gouv.fr 2025.

« Un bon antivirus suffit. »

Un antivirus bloque une partie des logiciels malveillants connus. Il ne protège pas contre le phishing (qui repose sur la manipulation humaine), contre une faille dans un logiciel non mis à jour, ni contre le vol de mot de passe. La sécurité repose sur plusieurs couches combinées, pas sur un outil unique.

« Les hackers sont tous des génies en informatique. »

Le Cybercrime-as-a-Service a abaissé le seuil d’entrée. Des kits de phishing prêts à l’emploi, des rançongiciels en location, des bases de données volées en libre-service : la cybercriminalité est devenue accessible à des profils sans expertise technique. Le rapport du ministère de l’Intérieur parle d’une « démocratisation » de la menace.

« Je ne clique jamais sur les liens suspects, je suis protégé. »

La vigilance individuelle est indispensable, mais elle ne suffit pas. Un site web légitime peut être compromis (attaque par point d’eau), un fournisseur de confiance peut être piraté (attaque supply chain), et un mot de passe réutilisé sur plusieurs sites peut être récupéré via une fuite sans que vous ayez cliqué sur quoi que ce soit.

« Porter plainte ne sert à rien. »

En 2024, seules 50 % des entreprises victimes ont porté plainte, et l’enquête n’a abouti que dans 16 % des cas. Le taux de résolution est faible, c’est vrai. Mais chaque plainte alimente les bases de données de l’OFAC et de l’UNCyber, permet de détecter des patterns et contribue à des opérations comme ENDGAME, qui a démantelé plusieurs réseaux de botnets en 2024. Sans signalement, les enquêteurs travaillent à l’aveugle.

Se protéger concrètement

En tant que particulier

La protection ne passe pas par un seul geste, mais par une combinaison de réflexes simples qui réduisent considérablement le risque.

Activez l’authentification à deux facteurs (2FA) sur tous les comptes qui le permettent : messagerie, banque, réseaux sociaux. C’est le frein le plus efficace contre le piratage de comptes. Même si votre mot de passe est compromis, le deuxième facteur bloque l’accès.

Utilisez un gestionnaire de mots de passe. Un mot de passe différent par service, généré aléatoirement, long et complexe. Aucun être humain ne peut retenir 50 mots de passe uniques. Un gestionnaire (Bitwarden, KeePass, 1Password) le fait à votre place.

Méfiez-vous des appels entrants. Votre banque ne vous demandera jamais de « valider » une opération par téléphone, ni de communiquer un code reçu par SMS. En cas de doute, raccrochez et rappelez le numéro officiel de votre agence.

Vérifiez si vos données ont fuité sur haveibeenpwned.com. En cas de fuite, changez immédiatement les mots de passe concernés.. En cas de fuite, changez immédiatement les mots de passe concernés.

En cas d’incident, contactez le 17Cyber (17cyber.gouv.fr) ou rendez-vous sur Cybermalveillance.gouv.fr. Le diagnostic est gratuit. Pour en savoir plus sur les solutions de protection disponibles, consultez notre guide des logiciels de cybersécurité.

En tant qu’entreprise

Le trio MFA + sauvegardes + mises à jour couvre la majorité des risques. L’authentification multifacteur réduit le risque de compromission de comptes. Les sauvegardes régulières (déconnectées du réseau) neutralisent l’impact des rançongiciels. Les mises à jour corrigent les failles exploitées par les attaquants, souvent quelques jours après leur publication.

Sensibilisez vos équipes. 60 % des brèches impliquent un facteur humain (Verizon DBIR 2025). Les campagnes de phishing simulé permettent de mesurer et de réduire le risque. L’opération Cactus, déployée dans 4 700 établissements scolaires en 2025, a montré l’efficacité de ce type d’approche.

Préparez un plan de réponse à incident. Qui fait quoi, comment communiquer, à qui signaler : ces questions doivent être tranchées avant l’attaque, pas pendant. Le coût moyen d’un incident est de 20 000 euros pour une PME. Le coût de la préparation est dérisoire en comparaison.

Vérifiez vos fournisseurs. Les attaques par la chaîne d’approvisionnement progressent. Un prestataire mal sécurisé peut devenir votre maillon faible.

Je suis victime de cybercriminalité, que faire ?

Vous venez de constater un piratage de compte, un paiement frauduleux, un chantage en ligne ou toute autre forme d’attaque ? Voici les étapes à suivre, dans l’ordre.

1. Ne payez rien. Pas de rançon, pas de « frais de déblocage », pas de virement « pour sécuriser votre compte ». Les cybercriminels comptent sur l’urgence et la peur. Chaque paiement finance le réseau et signale que vous êtes une cible réceptive.

2. Conservez toutes les preuves. Captures d’écran des messages reçus, emails avec en-têtes complets, relevés bancaires, URL des sites frauduleux, numéros de téléphone des appels suspects. Ces éléments seront indispensables pour le dépôt de plainte et l’enquête.

3. Sécurisez vos comptes immédiatement. Changez les mots de passe des comptes compromis (et de tous les comptes qui utilisaient le même mot de passe). Activez l’authentification à deux facteurs. Si vos coordonnées bancaires sont en jeu, contactez votre banque pour faire opposition.

4. Signalez l’incident.

17Cyber (17cyber.gouv.fr) : le point d’entrée unique pour les victimes en France, accessible 24h/24. Un tchat avec un gendarme ou un policier permet d’obtenir une première orientation.

Cybermalveillance.gouv.fr : diagnostic gratuit en ligne et mise en relation avec des prestataires de proximité référencés.

PHAROS (internet-signalement.gouv.fr) : pour signaler un contenu illicite en ligne (escroquerie, haine, pédocriminalité).

INFO ESCROQUERIES : 0 805 805 817 (numéro gratuit), du lundi au vendredi de 9h à 18h30.

5. Déposez plainte. Auprès d’un commissariat, d’une brigade de gendarmerie, ou en ligne via la plateforme THESEE pour les escroqueries sur internet. La plainte n’est pas qu’une formalité : elle alimente les bases de données de l’OFAC et de l’UNCyber, et contribue à identifier des réseaux. Sans signalement, les enquêteurs ne peuvent pas agir.

6. Surveillez vos comptes dans les semaines qui suivent. Les données volées peuvent être exploitées des mois après la fuite initiale. Vérifiez régulièrement vos relevés bancaires et restez attentif aux tentatives de phishing ciblé qui pourraient suivre.

Les lois et la riposte en France

La France dispose d’un arsenal juridique et opérationnel qui s’est considérablement renforcé ces dernières années.

Côté réglementaire, le RGPD (Règlement Général sur la Protection des Données) impose aux organisations de protéger les données personnelles sous peine d’amendes pouvant atteindre 20 millions d’euros ou 4 % du chiffre d’affaires mondial. La directive NIS2, votée par le Sénat en mars 2025 et dont la promulgation est attendue pour mi-2026, étend les obligations de cybersécurité à 15 000 à 18 000 entités en France.

Le règlement DORA, entré en vigueur en janvier 2025, impose des exigences spécifiques au secteur financier.

Côté opérationnel, l’ANSSI (Agence nationale de la sécurité des systèmes d’information) coordonne la réponse aux incidents majeurs et publie chaque année son panorama de la cybermenace. Plus de 15 000 policiers et gendarmes sont spécialisés dans la cybercriminalité. Deux unités se partagent les enquêtes : l’OFAC (Office anti-cybercriminalité) pour la Police nationale et l’UNCyber (Unité Nationale Cyber) pour la Gendarmerie. Le COMCYBER-MI coordonne l’action du ministère de l’Intérieur dans le cyberespace.

Pour les victimes, le 17Cyber (17cyber.gouv.fr), lancé fin 2024, est le point. Il est articulé avec les premiers CSIRT territoriaux : cinq régions avaient intégré cette offre d’assistance fin 2025. Cybermalveillance.gouv.fr continue d’assurer le diagnostic et l’orientation des victimes.

Les opérations de police portent aussi leurs fruits. En mai 2024, l’opération ENDGAME, coordonnée par Europol et l’OFAC à l’échelle française, a démantelé plusieurs réseaux de botnets utilisés pour propager des logiciels malveillants. Ces infrastructures servaient à déployer des rançongiciels et à exfiltrer des données dans des secteurs aussi sensibles que la santé.

La Stratégie nationale de cybersécurité 2026-2030, annoncée par le gouvernement, prévoit la création d’un portail national de cybersécurité à horizon 2027. L’objectif affiché : atteindre une « résilience cyber collective ». Le chemin reste long, mais la direction est posée.

Pour évaluer la résistance d’un système face à ces menaces, les entreprises font appel à des pentesters qui utilisent les mêmes outils que les attaquants, mais dans un cadre légal.

La cybersécurité, un secteur qui recrute

Face à la montée des menaces, le besoin en professionnels de la cybersécurité ne cesse de croître. En 2023, 25 % des postes du secteur n’étaient pas pourvus en France, soit environ 15 000 emplois vacants. Analystes SOC, pentesters, consultants en sécurité, ingénieurs cloud sécurisé, responsables de la sécurité des systèmes d’information (RSSI) : les profils recherchés couvrent un large spectre.

Les rémunérations reflètent cette pénurie : 88 % des professionnels du secteur estiment que les salaires sont attractifs. 75 % considèrent ces métiers comme passionnants. Et la demande ne faiblira pas : la surface d’attaque s’élargit avec chaque nouvel appareil connecté, chaque service migré vers le cloud, chaque application déployée.

Pour découvrir l’ensemble des parcours possibles, consultez les fiches métiers en cybersécurité.

Se former à la cybersécurité et à l’IA en France

Comprendre les menaces, savoir y répondre et protéger les systèmes d’information : ce sont les compétences au coeur des formations spécialisées en cybersécurité et en intelligence artificielle.

Guardia

Formations en cybersécurité du Bac au Bac+5. Programmes conçus avec les entreprises du secteur, intégrant CTF, audits en conditions réelles et projets professionnalisants. Trois campus : Paris, Lyon et Bordeaux.

Jedha

Formations intensives en intelligence artificielle, data et cybersécurité, du débutant au niveau expert, sur 17 campus en France et en Europe. Éligibles CPF et France Travail.

Questions fréquentes

La cybercriminalité est-elle en hausse en France ?

Oui, et de façon mesurable. Le rapport 2025 du ministère de l’Intérieur enregistre 348 000 atteintes numériques en 2024, soit +74 % en cinq ans. La CNIL a reçu 5 629 notifications de violations de données, en hausse de 20 %. En 2025, Cybermalveillance.gouv.fr a accompagné plus de 500 000 victimes, soit 20 % de plus qu’en 2024. Tous les indicateurs convergent vers une progression continue.

Que faire si je suis victime d’une cyberattaque ?

Trois réflexes immédiats : ne pas payer de rançon, conserver toutes les preuves (captures d’écran, messages, logs) et signaler l’incident. Le 17Cyber (17cyber.gouv.fr) est le point d’entrée unique pour les victimes en France. Cybermalveillance.gouv.fr propose un diagnostic gratuit et oriente vers les prestataires compétents. Un dépôt de plainte est recommandé pour alimenter les enquêtes en cours.

Comment savoir si mes données personnelles ont fuité ?

Le site haveibeenpwned.com permet de vérifier gratuitement si une adresse email figure dans des bases compromises. La CNIL impose aux organisations de notifier les personnes concernées en cas de fuite présentant un risque élevé. Si vous recevez un tel message, changez immédiatement vos mots de passe et activez l’authentification à deux facteurs.

Faut-il payer une rançon en cas de ransomware ?

Non. L’ANSSI et Cybermalveillance.gouv.fr le déconseillent formellement. Payer ne garantit pas la récupération des données, finance les réseaux criminels et fait de la victime une cible prioritaire pour de futures attaques. La meilleure protection reste la sauvegarde régulière des données sur des supports déconnectés du réseau.

Peut-on porter plainte pour une cyberattaque en France ?

Oui. Toute victime peut déposer plainte auprès d’un commissariat, d’une brigade de gendarmerie ou en ligne via la plateforme THESEE pour les escroqueries. L’OFAC et l’UNCyber sont les unités spécialisées. En 2024, seules 50 % des entreprises victimes ont porté plainte. Les autorités cherchent à augmenter ce taux, car chaque signalement contribue à détecter des réseaux criminels.

L’IA rend-elle la cybercriminalité plus dangereuse ?

L’intelligence artificielle a accéléré certaines menaces. Les campagnes de phishing sont personnalisées à grande échelle grâce aux modèles de langage. Les deepfakes rendent les arnaques téléphoniques plus crédibles. Cybermalveillance.gouv.fr note que les campagnes entièrement pilotées par IA ne sont pas encore attestées à grande échelle, mais la sophistication des attaques progresse nettement. Les formations en intelligence artificielle aident à comprendre ces mécanismes.

Quels métiers permettent de lutter contre la cybercriminalité ?

Analyste SOC, pentester, consultant en cybersécurité, analyste en threat intelligence, RSSI, enquêteur numérique : les profils recherchés sont variés. En 2023, 15 000 postes restaient vacants en France. Les formations en cybersécurité couvrent ces parcours du Bac au Bac+5.

Ressources complémentaires

- Les principaux groupes de hackers et d’attaquants (APT)

- Types d’attaques cyber et catégories d’attaques informatiques

- Le phishing, menace n°1 en cybersécurité

- Logiciels de cybersécurité pour se prémunir d’attaques

- Chiffres clés sur la cybersécurité

- Les perspectives de la cybersécurité en 2026

- Rapport d’activité 2025 de Cybermalveillance.gouv.fr

- Panorama de la cybermenace 2025 (ANSSI)

- Les cyberattaques en France, rapport Jedha