John the Ripper est l’un des outils de décryptage de hachages les plus puissants dans l’univers de la cybersécurité. Il se distingue des autres outils par sa compatibilité avec plusieurs types de hachages, son adaptabilité et sa rapidité. Sa courbe d’apprentissage douce rend John the Ripper accessible même aux débutants.

John the Ripper est utilisé par les hackers éthiques et les testeurs d’intrusion pour mener des attaques par force brute ou par dictionnaire. Il est redoutable pour décrypter les mots de passe cachés derrière les hachages. Ce logiciel libre et open source prend en charge différents types de formats. Il est disponible dans des distributions comme Parrot OS et Kali Linux. Les utilisateurs n’ont plus besoin de procéder à des installations supplémentaires. Bien sûr, il n’est qu’un outil parmi des centaines dans l’arsenal des pentesters. Cependant, John the Ripper fait partie des plus populaires, d’où l’intérêt de l’apprendre.

Comment fonctionne John the Ripper ?

Avant de parler de John the Ripper, rappelons d’abord ce qu’est le hachage. C’est une méthode qui permet de transformer des données de longueur variable en une valeur de hachage de longueur fixe. Pour cela, on utilise des algorithmes tels que MD5 ou SHA-1.

Les fonctions de hachage sont à sens unique. C’est-à-dire qu’il est facile de transformer des données brutes en hash. Par contre, il est impossible de déchiffrer ce hash pour retrouver la valeur originale. Cette caractéristique explique son utilité dans la sécurisation des mots de passe. Cependant, un hash peut toujours être plus ou moins cassé grâce à un outil comme John the Ripper.

John the Ripper est un logiciel de craquage de mots de passe open source développé par Alexander Peslyak, connu sous le pseudo Solar Designer. Il s’impose aujourd’hui comme un outil incontournable chez les hackers éthiques pour tester la robustesse des mots de passe au sein d’un système.

John the Ripper s’appuie sur diverses techniques pour déchiffrer le hachage des mots de passe. Il utilise une liste de mots et peut aussi mener des attaques par règles. Il prend en charge plusieurs algorithmes cryptographiques à l’instar de SHA-1, MD5 ou encore SHA-256. Il est même capable d’exploiter des formats comme le NTLM/NTHash, celui utilisé par les systèmes Windows.

Bien que John the Ripper détecte automatiquement le type de hachage, cette détection n’est pas toujours fiable. Cependant, il est possible de préciser le format via la ligne de commande. Grâce à cette polyvalence, il s’adapte à toutes les applications et à tous les systèmes.

Comment apprendre John the Ripper ?

Voici les étapes à suivre pour apprendre John the Ripper :

1. Configurer un environnement de test

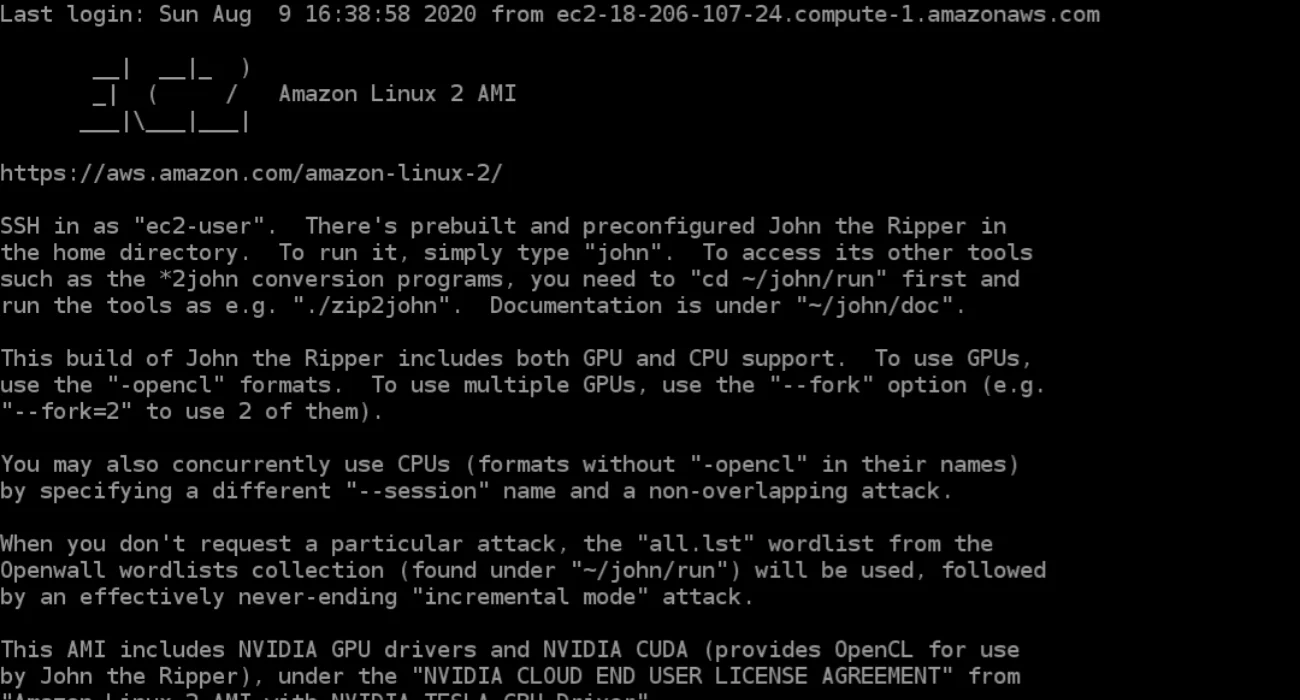

La configuration de l’environnement de test est primordiale avant de lancer l’outil. Pour un logiciel de ce type, une machine virtuelle avec VMware ou VirtualBox est la meilleure solution. Vous pouvez également utiliser le système Kali Linux. Cela vous évite la phase d’installation puisque l’outil y est préinstallé.

Cependant, même avec Kali Linux, certains modules supplémentaires exigent une installation manuelle de votre part. C’est le cas avec les archives ZIP, par exemple.

Côté matériel, la plupart des tutoriels sur YouTube recommandent une RAM de 16 Go minimum et une carte graphique puissante. Notons quand même que ces exigences concernent les utilisateurs avancés. Pour une première utilisation, un appareil récent suffit amplement.

2. Comprendre les principes de base du craquage de mots de passe

Avant d’aborder la pratique, revenons d’abord sur un peu de théorie. Pour cracker les mots de passe, les techniques les plus utilisées sont les attaques par dictionnaire et par force brute. Ce type de craquage s’appuie sur une base de données composée des hachages des identifiants. Chez les pirates informatiques, cette base est notamment issue des vols de données.

Le temps nécessaire à John the Ripper pour déchiffrer un mot de passe dépend notamment de sa longueur et de sa complexité.

3. Préparer le fichier de hachage

John the Ripper prend en charge différents types de formats de fichiers. Ces derniers nécessitent un outil de préparation avant l’exécution du logiciel principal. Pour une archive ZIP par exemple, l’outil de préparation correspondant est zip2john ; pour une clé privée SSH, c’est ssh2john ; pour une base de données KeePass, c’est keepass2john.

4. Choisir le mode de décryptage

John the Ripper autorise différents modes d’attaques. Le premier mode, à privilégier, est le « single crack ». L’outil s’appuie uniquement sur le fichier de hash pour tester des dizaines de variantes. Par exemple, si l’utilisateur s’appelle « Soleil », il va tester « soleil123 », « soleil2026! », etc. Ce mode est suffisant pour déchiffrer les mots de passe basés sur les noms d’utilisateurs.

Ensuite, il y a le mode « wordlist » ou dictionnaire. Il s’appuie sur une liste de mots, calcule leur hash et le compare ensuite à la cible. Nul besoin d’établir une liste, le fichier rockyou.txt est déjà prêt à l’emploi et contient des millions de mots de passe. Ce fichier est célèbre pour recenser tous les identifiants issus de fuites de données.

Enfin, en dernier recours, vous avez le mode incrémental ou force brute. Il a 100 % de chances de réussir puisque John the Ripper va tester toutes les combinaisons possibles. Par contre, selon la robustesse du mot de passe, cela peut prendre des siècles.

Notons qu’il existe également un mode « external » destiné aux utilisateurs avancés. Vous configurez directement le fichier en langage C.

5. Analyser le résultat

Une fois l’attaque lancée, la prochaine étape consiste à savoir interpréter les résultats. Si le processus est toujours en cours, un clic sur n’importe quelle touche affiche le statut du décryptage en temps réel. Vous avez le nombre de combinaisons testées par seconde, le mode de décryptage en cours et le temps restant.

Lorsqu’il trouve un mot de passe, celui-ci s’affiche directement sur l’interface. Cependant, il n’apparaît plus si vous fermez la session. Pour retrouver les résultats complets, il faut saisir la commande suivante :

john –show [votre_fichier_de_hash]

6. Pour aller plus loin : personnaliser les attaques

La force de John the Ripper réside dans la personnalisation. Ici, le décryptage devient un art. Au lieu de tester toutes les possibilités lors d’une attaque par force brute, vous exploitez les habitudes humaines.

Prenons l’exemple d’un utilisateur déjà sensibilisé à la nécessité d’un mot de passe robuste. Pour une mémorisation facile, il choisit un mot classique, mais applique des transformations du type « password » en « p@ssw0rd123 ».

Les transformations les plus courantes sont :

- Le leet speak, qui consiste à transformer certaines lettres en chiffres ;

- L’ajout de préfixe ou de suffixe, exemple : soleil2026! ;

- La réitération : il suffit de répéter le mot deux ou trois fois ;

- Le toggle, qui consiste à inverser les majuscules et les minuscules.

Avec John the Ripper, vous pouvez cumuler plusieurs règles comme « première lettre en majuscule », « ajout de l’année en cours », « ajout d’un point d’exclamation », etc. Cet ensemble de règles est bien plus efficace que les dictionnaires bruts.

Combien de temps pour apprendre John the Ripper ?

Votre apprentissage de John the Ripper dépend de deux facteurs : votre niveau en cryptographie et votre aisance avec les lignes de commande. Si ces deux qualités sont déjà acquises, il vous faut :

- Entre deux à cinq heures pour installer l’outil, découvrir la syntaxe de base et lancer votre premier décryptage simple de hashs comme MD5 ;

- Entre 20 à 40 heures pour maîtriser les formats. Vous comprenez le type de hash de la cible et adaptez l’attaque en conséquence. Vous savez désormais extraire et manipuler les fichiers de hashs. Vous savez également comment configurer john.conf ;

- Au-delà de 100 heures de pratique pour atteindre le niveau expert. À ce stade, vous êtes capable d’écrire vos propres règles. Vous savez comment solliciter le GPU et le CPU pour optimiser le décryptage.

Notons que cette courbe est donnée à titre indicatif. Apprendre John the Ripper est encore plus facile si vous avez déjà des notions sous Linux (Bash).

Est-il possible de l’apprendre en autodidacte ?

Oui, absolument ! La majorité des professionnels de la cybersécurité ont appris John the Ripper de cette manière. Pour cause, les débutants peuvent s’appuyer sur des ressources gratuites comme la documentation officielle d’Openwall. Pour s’exercer, ils peuvent également se rendre sur des plateformes comme Hack The Box.

John the Ripper bénéficie d’une solide communauté, du fait de ses 30 ans d’existence. Les solutions à certaines erreurs se trouvent déjà sur Reddit ou StackOverflow.

En autodidacte, votre plus grand défi n’est pas d’apprendre le programme. C’est de résoudre un problème lorsqu’une attaque échoue.

Quels sont les avantages de suivre une formation ?

La formation offre un apprentissage plus structuré, notamment si vous avez besoin d’être opérationnel rapidement.

Dans l’option courte, il y a les formations spécialisées dans le Password Cracking. Le principal avantage : le cours initie rapidement aux fonctionnalités de base de John the Ripper. Cela vous évite de parcourir des options obsolètes. Par ailleurs, les formateurs proposent souvent des machines puissantes pour la pratique en temps réel.

Au cours d’une formation, vous n’apprenez pas seulement John the Ripper. Vous apprenez également à préparer les données.

Dans l’option longue, une école d’ingénieurs spécialisée ou un master en cybersécurité est l’idéal pour approfondir la notion de chiffrement et la cryptographie en général.