Plus de 500 000 personnes ont demandé assistance sur Cybermalveillance.gouv.fr en 2025, soit 20 % de plus qu’en 2024. Parmi les menaces qui alimentent cette hausse, l’hameçonnage par SMS occupe une place de premier plan. Selon un rapport de l’éditeur Proofpoint, les attaques par SMS frauduleux ont bondi de 2 500 % au premier semestre 2025. Le chiffre paraît démesuré. Il reflète pourtant ce que des millions de Français constatent chaque semaine sur leur téléphone.

Article rédigé pour Guardia Cybersecurity School, école membre du Campus Cyber et certifiée Qualiopi, en collaboration avec son équipe pédagogique. Titres RNCP niveaux 6 et 7 — formations cybersécurité à Paris, Lyon et Bordeaux.

Faux colis en attente, contravention à régler sous 48 heures, enfant en difficulté qui a changé de numéro, alerte bancaire pressante. Les prétextes changent, la mécanique reste identique : un SMS court, un sentiment d’urgence, un lien ou un numéro à rappeler. Au bout de la chaîne, le vol de données personnelles, d’identifiants bancaires, parfois de milliers d’euros en quelques minutes. Ce guide fait le point sur les formes que prend le smishing en France, les techniques des escrocs et les moyens de s’en protéger.

Sommaire

- Le smishing, bien plus qu’un SMS douteux

- Du SMS au vol de données, comment fonctionne l’attaque

- Exemples de smishing / SMS

- Le faux conseiller bancaire ou la variante la plus coûteuse

- Pourquoi le SMS est devenu le terrain de jeu préféré des arnaqueurs

- Nouvelles techniques 2025-2026 et adaptation des arnaqueurs

- Se protéger au quotidien

- Victime de smishing, les démarches à suivre

- La riposte française contre les arnaques par SMS

- Se former à la cybersécurité et à l’IA en France

- Questions fréquentes

Le smishing, bien plus qu’un SMS douteux

Le mot « smishing » est une contraction de « SMS » et de « phishing » (hameçonnage en anglais). Le principe est simple : un cybercriminel envoie un message texte en se faisant passer pour un organisme de confiance (banque, service de livraison, administration, opérateur téléphonique) afin de pousser le destinataire à cliquer sur un lien, rappeler un numéro ou transmettre des informations sensibles.

Il ne faut pas confondre le smishing avec le phishing classique, qui passe par email, ni avec le vishing, qui repose sur un appel vocal. En pratique, ces trois méthodes se combinent de plus en plus souvent. Un SMS frauduleux peut déclencher un appel de « faux conseiller bancaire » quelques minutes plus tard. Les frontières entre smishing, phishing et vishing s’effacent au profit de scénarios d’attaque multi-canaux, plus difficiles à détecter.

Les données de Cybermalveillance.gouv.fr ne laissent pas de place au doute : l’hameçonnage (toutes formes confondues) reste la menace numéro 1 en France, tous publics confondus, avec 108 000 demandes d’assistance en 2025. C’est 70 % de plus qu’en 2024. Et le rapport précise que 2025 a été « marquée par de multiples vagues d’hameçonnage par SMS, courriels ou même appels audio, de plus en plus variées et personnalisées ».

Du SMS au vol de données, comment fonctionne l’attaque

Une attaque de smishing se déroule en trois temps. L’envoi massif d’abord. Les escrocs utilisent des plateformes d’envoi de SMS accessibles en ligne, parfois via des comptes volés ou des numéros jetables. Le rapport de StalkPhish publié en septembre 2025 détaille comment les arnaqueurs francophones s’appuient sur des services comme Onoff pour disposer de lignes françaises en 01, 02 ou 09, difficiles à distinguer de numéros légitimes. Une campagne peut cibler des centaines de milliers de numéros en quelques heures.

Deuxième temps : le piège. Le lien contenu dans le SMS redirige vers un faux site web qui reproduit à l’identique l’interface d’un organisme connu (Colissimo, Ameli, votre banque). Un formulaire invite à renseigner des données personnelles ou bancaires. Dans certains cas, le SMS ne contient aucun lien : il demande à la victime de rappeler un numéro, ce qui la met en relation avec un faux conseiller.

Troisième temps : l’exploitation. Les données volées sont soit utilisées directement (virement frauduleux, achat en ligne) soit revendues sur des marketplaces spécialisées du dark web. Le rapport Cybermalveillance.gouv.fr 2025 décrit un marché souterrain structuré, « piloté par des acteurs spécialisés, des plateformes d’échanges dédiées, des kits d’hameçonnage prêts à l’emploi et même des centres d’appels composés de faux téléconseillers ».

Résultat : le smishing n’est plus une menace artisanale. C’est une industrie.

Exemples de smishing / SMS

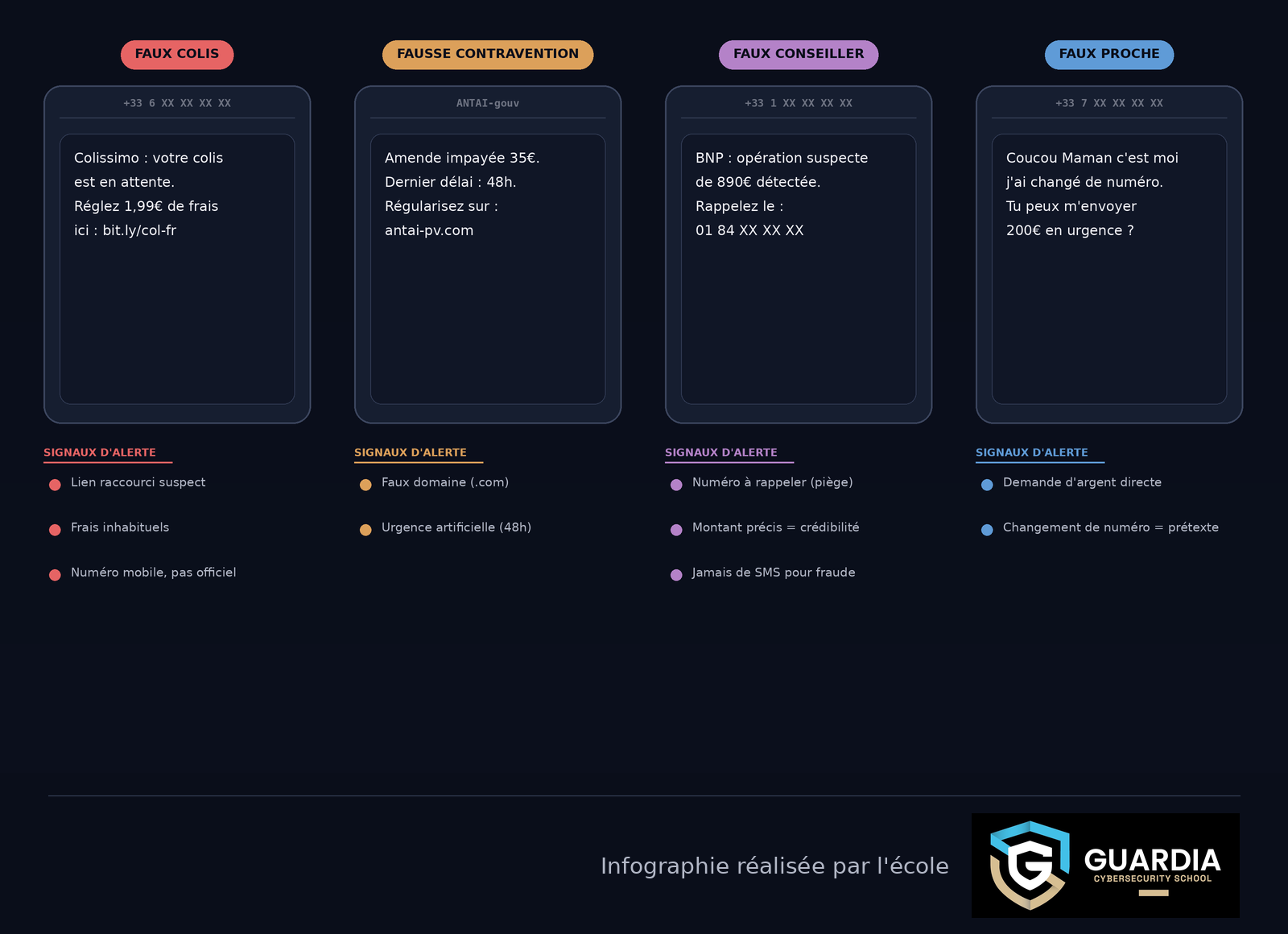

Les prétextes utilisés par les arnaqueurs évoluent au fil des saisons et de l’actualité, mais six grandes catégories concentrent la majorité des campagnes observées en 2025-2026.

| Scénario | Prétexte type | Cible privilégiée | Risque principal |

|---|---|---|---|

| Faux colis | « Votre colis est bloqué, frais à régler » | Acheteurs en ligne | Vol de données bancaires |

| Fausse contravention / péage | « Amende impayée » ou « frais de péage en attente » | Automobilistes | Vol de données bancaires |

| Faux conseiller bancaire | « Opération suspecte détectée sur votre compte » | Tous publics | Virement frauduleux (~3 000 €) |

| Fausse administration | « Remboursement Ameli en attente » ou « mise à jour fiscale » | Tous publics | Vol d’identité |

| Faux proche en difficulté | « C’est moi, j’ai changé de numéro, j’ai besoin d’aide » | Parents, grands-parents | Virement ou recharge (200-1 000 €) |

| Fausse offre d’emploi | « Travail à domicile, rémunération attractive, aucune expérience requise » | Demandeurs d’emploi | Vol de données personnelles |

Le scénario du faux colis domine en volume. Avec l’essor du e-commerce, la plupart des Français attendent régulièrement une livraison, ce qui rend le prétexte crédible. Les fraudeurs usurpent l’identité de Colissimo, Chronopost, Mondial Relay ou encore La Poste. Le message invoque un problème de livraison et demande le règlement de frais minimes (1,99 € ou 2 €) via un lien. Ce petit montant sert d’appât : la personne ciblée hésite moins à payer deux euros qu’à ignorer un colis. Mais en renseignant ses coordonnées de carte, elle ouvre la porte à des prélèvements bien plus importants.

Nouveauté de 2025 : l’arnaque au péage en flux libre. Avec la généralisation des péages sans barrière sur les autoroutes françaises, les arnaqueurs exploitent le flou autour du système de paiement a posteriori. Le SMS imite une notification de l’opérateur autoroutier et réclame le règlement de frais impayés.

Le scénario du faux proche continue de piéger de nombreuses familles. L’arnaque « Coucou Maman, c’est moi, j’ai changé de numéro » exploite le lien familial et le sentiment d’urgence. Cybermalveillance.gouv.fr alerte sur ce type de message depuis 2020 et constate que les campagnes se poursuivent sans faiblir.

Le faux conseiller bancaire ou la variante la plus coûteuse

Parmi tous les scénarios de smishing, celui du faux conseiller bancaire se distingue par l’ampleur des pertes financières qu’il provoque. La Banque de France chiffre le préjudice à environ 380 millions d’euros pour l’année 2024, soit un tiers de la fraude aux moyens de paiement. Le montant moyen par virement frauduleux avoisine 3 000 euros par victime.

La mécanique est redoutable. Tout commence par un SMS signalant une opération suspecte sur le compte bancaire de la victime. Quelques minutes plus tard, un appel arrive. Le numéro qui s’affiche est celui de la banque (technique du « spoofing »). L’interlocuteur connaît le nom de la victime, parfois son IBAN ou le nom de son conseiller. Il se présente comme un agent du service anti-fraude et demande de « valider une opération pour bloquer les transactions frauduleuses ». En réalité, chaque validation déclenche un virement vers un compte contrôlé par les fraudeurs.

D’après le rapport de l’Observatoire de la Sécurité des Moyens de Paiement (OSMP) de la Banque de France, les fraudes par manipulation ont bondi de 37 % au premier semestre 2025, pour atteindre 245 millions d’euros sur cette seule période. Les virements frauduleux concentrent 71 % des fraudes par manipulation.

Comment les arnaqueurs sont-ils aussi bien renseignés ? Les fuites de données massives de 2024 et 2025 leur fournissent la matière première. Les données personnelles volées lors des piratages de France Travail (43 millions de personnes), Free, Viamedis, Boulanger et d’autres sont revendues sur des canaux Telegram et des marketplaces du dark web. Ces « fiches » contiennent nom, prénom, adresse, numéro de téléphone, parfois IBAN. Avec ces éléments, l’arnaqueur construit un discours crédible.

Le rapport Cybermalveillance.gouv.fr 2025 note que les malfaiteurs vont parfois plus loin : des équipes « terrain » sont mandatées pour récupérer physiquement les cartes bancaires au domicile des personnes piégées, sous couvert d’un « faux coursier » envoyé par la banque. La frontière entre cybercriminalité et criminalité physique s’amenuise.

Pourquoi le SMS est devenu le terrain de jeu préféré des arnaqueurs

Trois facteurs expliquent le basculement massif des cybercriminels vers le SMS.

Le taux d’ouverture, d’abord. Un SMS est lu dans les trois minutes suivant sa réception dans 90 % des cas. Le taux d’ouverture atteint 95 %, contre 20 % environ pour un email. Le taux de clic sur un lien SMS est 6 à 8 fois supérieur à celui d’un lien dans un email. Pour un arnaqueur, le rendement du SMS est sans comparaison.

L’affaiblissement du canal email, ensuite. Les filtres anti-spam des messageries (Gmail, Outlook, Yahoo) se sont considérablement améliorés ces dernières années. Les emails de phishing arrivent de moins en moins dans la boîte de réception. Le SMS, lui, arrive toujours. Pas de dossier « indésirables » sur un téléphone. Les opérateurs filtrent certains messages, mais les dispositifs restent bien moins matures que ceux du courrier électronique.

Les fuites de données, enfin. L’année 2024 a été un record en France pour les violations de données personnelles. France Travail (43 millions de personnes), Free, Viamedis et Almerys (33 millions d’assurés), Boulanger, Cultura, des fédérations sportives. Le rapport Cybermalveillance.gouv.fr 2025 résume la situation en une phrase : « Ces fuites de données facilitent la diffusion des menaces avec une plus grande efficacité. » Les numéros de téléphone volés se retrouvent dans des listes (« numlists ») vendues à l’unité ou en lots, prêtes à être injectées dans des outils d’envoi automatisé de SMS.

C’est la convergence de ces trois facteurs qui transforme le smishing en menace de masse.

Nouvelles techniques 2025-2026 et adaptation des arnaqueurs

Les cybercriminels ajustent leurs méthodes en permanence pour contourner les dispositifs de protection. Plusieurs évolutions marquent la période récente.

Le SMS « Bonjour, vous êtes chez vous ? » est apparu au cours de l’été 2025. Le message est anodin, presque banal. Il n’incite à rien de suspect. Mais si la victime répond (ne serait-ce qu’un « oui »), iMessage reclasse automatiquement l’expéditeur comme contact légitime et réactive les liens dans les messages suivants. Les arnaqueurs exploitent ainsi un mécanisme de protection d’Apple en le retournant contre l’utilisateur. Le rapport Cybermalveillance.gouv.fr 2025 relève cette technique parmi les nouveautés de l’année.

La suppression du lien au profit du rappel téléphonique. De plus en plus de SMS frauduleux ne contiennent aucun lien. Ils invitent le destinataire à rappeler un numéro présenté comme celui du « service anti-fraude » ou du « centre de sécurité ». Cette technique contourne les filtres des opérateurs qui analysent les URL dans les messages. Elle rend aussi la détection par l’utilisateur plus difficile, car un numéro en 01 ou 09 ne déclenche pas le même réflexe de méfiance qu’un lien raccourci.

L’arnaque au péage autoroutier. Nouveauté 2025 directement liée au déploiement des péages en flux libre en France. Les SMS imitent une notification de l’opérateur autoroutier et demandent le règlement de frais impayés. Le contexte rend le message plausible : beaucoup d’automobilistes ne connaissent pas encore le fonctionnement exact de ce système de paiement.

La personnalisation par l’IA et les données fuitées. L’intelligence artificielle permet aux arnaqueurs de rédiger des messages sans fautes, adaptés au profil de la cible. Les données issues des fuites récentes (nom, prénom, IBAN, numéro de plaque d’immatriculation, numéro client) renforcent la crédibilité de l’approche. D’après le rapport Cybermalveillance.gouv.fr 2025, un nombre croissant de messages d’hameçonnage incluent des informations personnelles réelles de la victime.

Se protéger au quotidien

La première défense contre le smishing est le doute systématique. Aucun organisme légitime (banque, administration, service de livraison) ne demande d’informations personnelles ou bancaires par SMS. C’est la règle de base. Tout message qui déroge à cette règle est suspect.

Voici les réflexes concrets à adopter.

Ne jamais cliquer sur un lien reçu par SMS. Si le message prétend provenir de votre banque, de Colissimo ou des impôts, accédez au service concerné en tapant vous-même l’adresse dans votre navigateur ou en utilisant l’application officielle. Un lien dans un SMS n’est jamais le bon chemin.

Ne jamais rappeler un numéro indiqué dans un SMS non sollicité. Si le message signale une opération suspecte sur votre compte, raccrochez et appelez votre banque au numéro figurant sur votre carte bancaire ou sur votre relevé. Pas celui du SMS.

Ne jamais communiquer un code reçu par SMS. Ces codes servent à valider des opérations (paiement, ajout de bénéficiaire, connexion). Un conseiller bancaire légitime ne vous demandera jamais de lui lire un code.

Activer l’authentification à deux facteurs sur vos comptes sensibles (banque, email, réseaux sociaux). Même si un mot de passe est compromis, cette seconde vérification bloque l’accès au compte.

Ne pas stocker d’informations sensibles dans les notes de votre téléphone (mots de passe, codes PIN, photos de carte bancaire). En cas d’installation d’un malware via un lien de smishing, ces données seraient les premières récupérées.

Maintenir son téléphone à jour. Les mises à jour du système d’exploitation corrigent des failles de sécurité que les logiciels malveillants exploitent.

Victime de smishing, les démarches à suivre

Si vous avez cliqué sur un lien ou transmis des informations, la réaction rapide limite les dégâts.

Faites opposition immédiatement si des données bancaires ont été communiquées. Contactez votre banque via le numéro officiel (au dos de votre carte ou via l’application) et demandez le blocage de la carte et la surveillance du compte.

Changez vos mots de passe sur les comptes potentiellement compromis. En priorité : email principal, banque en ligne, réseaux sociaux. Utilisez des mots de passe différents pour chaque service.

Signalez le SMS au 33700 (par transfert du message ou via le site 33700.fr). Ce service gratuit, géré par les opérateurs et l’ARCEP, contribue à identifier et bloquer les numéros utilisés par les fraudeurs.

Déposez plainte. Deux options : la plateforme THESEE du ministère de l’Intérieur (en ligne) ou votre commissariat/gendarmerie. Conservez toutes les preuves : SMS reçus, historique d’appels, captures d’écran, relevés bancaires.

Consultez Cybermalveillance.gouv.fr. La plateforme nationale propose un diagnostic en ligne gratuit et une mise en relation avec des prestataires de proximité. Depuis 2025, le 17Cyber intègre aussi un service d’assistance téléphonique via les CSIRT régionaux dans cinq premières régions (Nouvelle-Aquitaine, Occitanie, Réunion, Grand Est, Caraïbes).

Bonne nouvelle pour les victimes : la jurisprudence évolue en leur faveur. La Cour de cassation a jugé en octobre 2024 que les victimes de spoofing téléphonique ne peuvent pas se voir reprocher une « négligence grave ». En mai 2025, la Cour d’appel de Paris a confirmé cette position. Les banques doivent rembourser, sauf à démontrer une faute caractérisée du client.

La riposte française contre les arnaques par SMS

Face à l’ampleur du phénomène, les pouvoirs publics et les opérateurs renforcent progressivement les dispositifs de protection. Plusieurs mesures sont déjà en vigueur ou en cours de déploiement.

Le 33700 est le numéro de signalement des SMS et appels indésirables, géré conjointement par les opérateurs téléphoniques et l’ARCEP. Le signalement d’un SMS au 33700 permet d’identifier les numéros frauduleux et de les bloquer en amont. Le service est gratuit.

La loi Naegelen et le Mécanisme d’Authentification des Numéros (MAN), en vigueur depuis octobre 2024, imposent aux opérateurs de bloquer automatiquement les appels dont le numéro ne peut pas être authentifié. Depuis le 1er janvier 2026, les appels émis depuis l’étranger avec un numéro mobile français non authentifié s’affichent comme « numéro masqué ». Cette mesure complique le spoofing, même si les escrocs s’adaptent en utilisant des numéros mobiles réels.

La vérification obligatoire IBAN / nom du bénéficiaire, entrée en vigueur le 9 octobre 2025, impose aux banques d’afficher une alerte lorsque le nom du bénéficiaire d’un virement ne correspond pas au titulaire du compte destinataire. Un filet de sécurité supplémentaire contre les virements vers des comptes frauduleux.

Le fichier des comptes signalés, prévu pour mai 2026, permettra de mutualiser entre banques les informations sur les comptes utilisés dans des fraudes. L’objectif : bloquer plus rapidement les flux sortants vers des comptes connus pour servir de relais aux escrocs.

Au niveau institutionnel, l’ANSSI coordonne la stratégie nationale de cybersécurité et publie régulièrement des recommandations sur les menaces grand public, dont l’hameçonnage par SMS.

Cybermalveillance.gouv.fr et le 17Cyber constituent le guichet national d’assistance. En 2025, la plateforme a franchi le cap des 500 000 victimes assistées et poursuit le déploiement du 17Cyber, articulé avec les premiers CSIRT régionaux pour offrir un accompagnement téléphonique de proximité.

Ces dispositifs augmentent le coût d’attaque pour les fraudeurs. Ils ne suppriment pas la menace. La perspective pour 2026, d’après Cybermalveillance.gouv.fr, « laisse présager des volumes importants d’hameçonnage, de piratages de compte et d’usurpations d’identité, probablement mieux personnalisés, plus réalistes et plus ciblés ». La vigilance individuelle reste le rempart le plus efficace.

Se former à la cybersécurité et à l’IA en France

Face à la montée des cybermenaces, les métiers de la cybersécurité recrutent massivement. Savoir analyser une campagne de smishing, détecter un flux frauduleux, accompagner des victimes : ces compétences sont recherchées par les entreprises, les administrations et les forces de l’ordre.

Guardia

Formations en cybersécurité du Bac au Bac+5. Analyse de menaces, réponse à incident, pentest et développement sécurisé. Trois campus : Paris, Lyon et Bordeaux.

Jedha

Formations en intelligence artificielle, data et cybersécurité sur 17 campus en France et en Europe. Du débutant au niveau expert, éligibles CPF et France Travail.

Questions fréquentes

Le smishing, c’est quoi exactement ?

Le smishing est une forme d’hameçonnage qui utilise les SMS comme vecteur d’attaque. Le mot vient de la contraction de « SMS » et de « phishing ». L’objectif est identique au phishing par email : inciter la victime à transmettre des informations personnelles ou bancaires en se faisant passer pour un organisme de confiance. La différence tient au canal : le SMS bénéficie d’un taux d’ouverture bien supérieur à celui des emails, ce qui le rend plus rentable pour les escrocs.

Pourquoi reçoit-on de plus en plus de SMS frauduleux ?

Deux facteurs principaux. D’abord, les fuites de données massives de 2024 et 2025 (France Travail, Free, Viamedis, Boulanger) ont mis des dizaines de millions de numéros de téléphone entre les mains des cybercriminels. Ensuite, les filtres anti-spam des messageries email sont devenus performants, ce qui pousse les escrocs à se reporter sur le SMS, moins bien filtré. Le rapport Cybermalveillance.gouv.fr 2025 confirme cette tendance avec 70 % de hausse des demandes d’assistance pour hameçonnage.

Comment reconnaître un SMS de smishing ?

Plusieurs indices doivent alerter : un sentiment d’urgence (« agissez sous 24h »), un expéditeur inconnu ou un numéro en 06/07 pour un message officiel, un lien raccourci ou un nom de domaine qui ne correspond pas à l’organisme cité, une demande de paiement ou d’informations personnelles. En cas de doute, ne cliquez sur rien. Contactez directement l’organisme concerné via ses canaux officiels (application, site web, numéro de téléphone connu).

Que faire si on a cliqué sur un lien dans un SMS suspect ?

Si vous avez cliqué sans rien renseigner, le risque est limité, mais surveillez votre téléphone (ralentissements, applications inconnues). Si vous avez communiqué des informations bancaires, faites opposition immédiatement. Dans tous les cas : changez les mots de passe des comptes compromis, signalez le SMS au 33700, déposez plainte en ligne sur la plateforme THESEE, et consultez Cybermalveillance.gouv.fr pour un diagnostic personnalisé.

La banque rembourse-t-elle en cas de fraude par smishing ?

La jurisprudence évolue en faveur des victimes. En octobre 2024, la Cour de cassation a jugé que les victimes de spoofing ne peuvent pas se voir reprocher une « négligence grave ». En mai 2025, la Cour d’appel de Paris a confirmé cette position. Les banques doivent rembourser, sauf à démontrer une faute caractérisée du client. En pratique, faites opposition rapidement, conservez toutes les preuves et déposez plainte pour appuyer votre demande.

Les iPhone sont-ils mieux protégés que les Android contre le smishing ?

iMessage désactive par défaut les liens provenant d’expéditeurs inconnus. Mais depuis l’été 2025, les escrocs incitent les victimes à répondre au message (en tapant « Y » par exemple), ce qui reclasse l’expéditeur comme légitime et réactive les liens. Aucun système d’exploitation ne protège totalement contre le smishing, car l’attaque repose sur la manipulation humaine, pas sur une faille technique.

Comment signaler un SMS frauduleux en France ?

Transférez le SMS au 33700 (service gratuit, géré par les opérateurs et l’ARCEP) ou signalez-le sur le site 33700.fr. Pour signaler le site frauduleux lui-même, rendez-vous sur Phishing Initiative (phishing-initiative.eu). Pour un accompagnement complet (diagnostic, mise en relation avec un prestataire), consultez Cybermalveillance.gouv.fr. En cas de préjudice financier, déposez plainte via THESEE ou auprès de votre commissariat.

Ressources complémentaires

- Fiche Cybermalveillance.gouv.fr sur le smishing

- Que faire en cas de phishing (Cybermalveillance.gouv.fr)

- Cybercriminalité en France, le panorama complet

- Qu’est-ce qu’un malware ?

- Logiciels pour se protéger des cyberattaques

- Les métiers de la cybersécurité

- Chiffres clés du phishing en 2025-2026 (Jedha)