Le dark web est une portion d’internet volontairement cachée, moins de 0,01 % du web, accessible uniquement via des navigateurs spécialisés comme Tor. On y trouve à la fois des activités criminelles (vente de données volées, ransomwares, drogues) et des usages parfaitement légaux (presse libre, communication anonyme dans les pays censurés). Il fascine. Et c’est bien le problème : neuf articles sur dix sur le sujet oscillent entre panique injustifiée et mise en scène hollywoodienne.

Article rédigé pour Guardia Cybersecurity School, école membre du Campus Cyber et certifiée Qualiopi, en collaboration avec son équipe pédagogique. Titres RNCP niveaux 6 et 7 — formations cybersécurité à Paris, Lyon et Bordeaux.

La réalité est plus nuancée. Le dark web fait partie de l’environnement professionnel. Les pentesters le consultent pour de la veille sur les menaces, pour vérifier si les données d’un client ont fuité après une intrusion, pour comprendre les méthodes qu’emploient les attaquants qu’ils essaient de simuler lors de leurs tests. Ce n’est ni un endroit magique ni un repaire inaccessible. C’est une partie d’internet, avec ses usages légitimes et ses zones sombres.

Cet article fait le tri. Ce que le dark web est vraiment, ce qui le distingue du deep web, ce qu’on y trouve en 2026, combien coûtent vos données si elles y atterrissent, comment on y accède et les précautions à connaître. Sans fantasmes. Sans naïveté.

Sommaire

- Surface web, deep web et dark web en un coup d’œil

- Qu’est-ce que le dark web ?

- Les trois couches d’internet

- D’où vient le dark web ?

- Cinq mythes sur le dark web, démontés

- Que trouve-t-on sur le dark web en 2026 ?

- Combien coûtent vos données sur le dark web ?

- Les grandes fermetures de marketplaces

- Comment accède-t-on au dark web ?

- Est-ce légal en France ?

- Les risques concrets pour un internaute

- Le dark web vu par un professionnel de la cybersécurité

- Se former à la cybersécurité en France

- Questions fréquentes

Surface web, deep web et dark web en un coup d’œil

| Surface web | Deep web | Dark web | |

|---|---|---|---|

| Part d’internet | ~5 % | ~90 % | ~0,01 % |

| Accessible via | Chrome, Firefox, Safari | URL directe + identifiants | Tor, I2P |

| Indexé par Google | Oui | Non | Non |

| Exemples | Wikipédia, YouTube, guardia.school | Messageries, banque en ligne, intranets | Marchés noirs, forums chiffrés, ProPublica .onion |

| Niveau de risque | Faible | Faible | Élevé sans précautions |

| Légalité d’accès | Oui | Oui | Oui (en France) |

Ce tableau suffit à corriger la confusion la plus répandue. Le deep web et le dark web ne sont pas la même chose. Le deep web, c’est votre boîte mail, votre espace bancaire, l’intranet de votre entreprise. Rien d’illégal là-dedans. Le dark web est une fraction minuscule du deep web, volontairement cachée et accessible uniquement via des logiciels spécifiques.

Qu’est-ce que le dark web ?

Le dark web regroupe les sites internet qui ne sont pas indexés par les moteurs de recherche classiques et qui nécessitent un logiciel spécialisé pour y accéder. Concrètement, ce sont des sites en .onion (réseau Tor) ou en .i2p (réseau I2P) qui n’apparaissent ni sur Google, ni sur Bing, ni sur aucun autre moteur de recherche que vous utilisez au quotidien.

La particularité technique, c’est le chiffrement. Sur le réseau Tor, votre connexion passe par plusieurs relais (appelés nœuds) qui chiffrent et re-chiffrent vos données à chaque étape. Votre fournisseur d’accès internet voit que vous utilisez Tor, mais ne sait pas ce que vous y faites. Le site que vous visitez ne connaît pas votre adresse IP réelle. C’est ce double anonymat qui rend le dark web attractif, pour le meilleur et pour le pire.

En chiffres, le dark web reste minuscule. Selon les recherches de Recorded Future, les domaines .onion actifs à un instant donné ne dépassent pas 4 400 sites. C’est loin de l’image d’un océan caché sous la surface d’internet.

Les trois couches d’internet

L’analogie de l’iceberg est partout. Elle est pratique, mais elle déforme la réalité. Elle laisse croire que le dark web est immense, alors que c’est le contraire.

Le surface web, c’est ce que Google indexe. Les sites que vous visitez tous les jours. Environ 5 % d’internet. C’est la partie visible de l’iceberg, et sur ce point l’analogie tient.

Le deep web, c’est tout ce qui se trouve derrière un mot de passe ou une restriction d’accès. Votre messagerie Gmail, votre espace client chez votre banque, les bases de données universitaires, les intranets d’entreprise, les dossiers médicaux en ligne. Environ 90 % d’internet. Rien de secret ni d’illégal. Vous y allez plusieurs fois par jour sans même y penser.

Le dark web se trouve encore en dessous, dans une portion infime du deep web. Moins de 0,01 %. Ce sont des sites volontairement cachés, accessibles uniquement via des réseaux chiffrés. C’est là que coexistent des usages légitimes (presse libre, communication anonyme) et des activités criminelles (vente de données, drogues, malwares).

Cette confusion entre deep web et dark web est le piège classique. Beaucoup de médias utilisent les deux termes de façon interchangeable. C’est une erreur. Votre boîte mail fait partie du deep web. Elle n’a rien à voir avec un marché noir de données volées.

D’où vient le dark web ?

2000. Le projet Freenet, issu de la thèse d’Ian Clarke à l’université d’Édimbourg, pose les bases. L’idée est simple : créer un espace d’échange anonyme et décentralisé sur internet.

2002. Le réseau Tor (The Onion Router) est mis en ligne par le laboratoire de recherche navale américain (US Naval Research Laboratory). L’objectif initial est de protéger les communications des services de renseignement et des dissidents politiques. Le code source est ensuite rendu public.

2008. Le navigateur Tor est lancé. Pour la première fois, un internaute lambda peut accéder au dark web sans compétences techniques avancées.

2011. Silk Road ouvre ses portes. C’est le premier grand marché noir en ligne, accessible uniquement via Tor, avec le Bitcoin comme seul moyen de paiement. En deux ans, la plateforme génère 1,2 milliard de dollars de transactions. Le FBI la ferme en octobre 2013.

2015-2022. Hydra, basé en Russie, devient le plus grand marché du dark web de l’histoire. 80 % des transactions du dark web passent par cette plateforme. 5,2 milliards de dollars en cryptomonnaies. Saisi par la police allemande et américaine en avril 2022.

2025. Les fermetures s’accélèrent (Archetyp, XSS, BreachForums) mais de nouveaux marchés apparaissent en quelques semaines. C’est le jeu du chat et de la souris.

La leçon, c’est que le dark web n’a pas été créé par des criminels. Il a été créé par l’armée américaine pour protéger des communications sensibles. Les usages illicites sont venus après, en exploitant l’anonymat que le système offrait par conception.

Cinq mythes sur le dark web, démontés

MYTHE N°1. « Le dark web représente 90 % d’internet »

C’est le deep web qui représente environ 90 % d’internet, pas le dark web. La confusion entre les deux termes alimente cette idée reçue. Le dark web pèse moins de 0,01 % d’internet. Environ 4 400 sites .onion actifs à un instant donné. C’est minuscule.

MYTHE N°2. « Tout est illégal sur le dark web »

Environ 43 % du contenu du dark web est légal, selon plusieurs études. On y trouve ProPublica (le média d’investigation américain qui a sa propre adresse .onion), Facebook en version Tor (pour les pays où le réseau social est censuré), Sci-Hub (bibliothèque d’articles scientifiques), SecureDrop (plateforme utilisée par les lanceurs d’alerte pour contacter des journalistes en toute sécurité). Le dark web est un instrument. Pas un délit en soi.

MYTHE N°3. « On est totalement anonyme sur le dark web »

Silk Road. AlphaBay. Hydra. BreachForums. Archetyp. Tous démantelés. Les forces de l’ordre utilisent le traçage blockchain, l’infiltration sous couverture et la forensique numérique pour identifier les administrateurs et les utilisateurs. En 2017, la police néerlandaise a opéré le marché Hansa pendant un mois entier avant de le fermer, collectant au passage les données de milliers d’acheteurs. L’anonymat du dark web est relatif, pas absolu.

MYTHE N°4. « Seuls les criminels utilisent le dark web »

Journalistes d’investigation (ProPublica, The New York Times ont des adresses .onion). Lanceurs d’alerte (SecureDrop est utilisé par des dizaines de rédactions dans le monde). Militants et dissidents dans les pays sous censure (le navigateur Tor est un canal vital en Iran, en Chine, en Russie) — l’Electronic Frontier Foundation documente ces usages légitimes de l’anonymat en ligne. Chercheurs en cybersécurité. Les pentesters consultent le dark web pour de la veille sur les menaces. C’est un instrument de travail.

MYTHE N°5. « Il suffit d’installer Tor pour être en sécurité »

Tor protège votre adresse IP. Pas votre comportement. Un seul cookie, un JavaScript mal configuré, une connexion à un compte personnel (Gmail, Facebook), et votre anonymat disparaît. Les erreurs humaines sont la première cause de déanonymisation. C’est d’ailleurs comme ça que la majorité des utilisateurs de marchés noirs se font identifier : pas par une faille dans Tor, mais par une erreur de leur côté.

Que trouve-t-on sur le dark web en 2026 ?

Le dark web fonctionne comme un miroir déformé de l’internet classique. On y retrouve les mêmes structures (marketplaces, forums, messageries) mais dans un environnement chiffré et anonymisé. En 2026, quatre grandes catégories de contenu dominent.

Les marchés de données volées. C’est le cœur du dark web criminel. Selon le rapport SOCRadar 2025, 64 % de l’activité du dark web concerne la vente de bases de données et d’identifiants volés. Les informations apparaissent parfois quelques heures seulement après une fuite. Russian Market est en 2026 la plateforme dominante pour les identifiants volés. TorZon a absorbé les vendeurs d’Abacus après son exit scam mi-2025.

Les services de cybercriminalité à la demande. Le modèle « as-a-Service » s’est généralisé. On peut louer un ransomware (Ransomware-as-a-Service), acheter un kit de phishing prêt à l’emploi (Phishing-as-a-Service) ou commander une attaque DDoS pour 20 €. Un abonnement à un malware de type stealer (qui vole les mots de passe enregistrés dans votre navigateur) commence à 15 € par mois. La barrière d’entrée pour la cybercriminalité n’a jamais été aussi basse.

Les forums d’échange et de recrutement. XSS (fermé en 2025 par une opération franco-ukrainienne), Exploit.in, RAMP. Ces forums servaient de lieux de recrutement pour les groupes de ransomware, de vente d’accès initiaux à des réseaux d’entreprise, et de partage de techniques d’attaque.

Les usages légitimes. ProPublica, SecureDrop, les versions .onion de Facebook et de la BBC, des bibliothèques scientifiques, des forums de discussion sur la vie privée. Dans les pays où internet est censuré (Chine, Iran, Russie, Biélorussie), le dark web reste un canal de communication vital pour les journalistes et les militants.

Combien coûtent vos données sur le dark web ?

C’est le sujet qui parle à tout le monde. Vos données ont un prix, et il est souvent plus bas que ce que vous imaginez.

| Type de données | Prix moyen (2025-2026) | Source |

|---|---|---|

| Numéro de carte bancaire | 5 à 110 € | PrivacySharks, SOCRadar |

| Identifiants bancaires (solde 100 €+) | 35 à 65 € | PrivacySharks 2026 |

| Accès complet à un compte bancaire | 200 à 2 000 € | Sopra Steria, Trustwave |

| Identité complète (« fullz ») | Moins de 100 € | Sopra Steria 2024 |

| Numéro de sécurité sociale (US) | 1 à 6 $ | DeepStrike 2025 |

| Compte PayPal ou Revolut | ~100 € | SOCRadar 2025 |

| Compte crypto vérifié | Jusqu’à 1 170 € | DeepStrike 2025 |

| Dossier médical complet | 100 à 350 € | IBM / Keeper Security |

| Abonnement malware (stealer) | À partir de 15 €/mois | SOCRadar 2025 |

| Attaque DDoS | À partir de 20 € | SOCRadar 2025 |

| Kit de phishing sur mesure | 50 à 2 000 € | SOCRadar 2025 |

Le constat est clair. Une identité complète se négocie pour moins de 100 €. Un accès à votre compte bancaire pour quelques dizaines d’euros. Et un logiciel de vol massif de mots de passe pour le prix d’un abonnement Netflix.

Ce que ces prix révèlent, c’est que le problème n’est pas le dark web en soi. C’est la quantité de données qui y circulent. Plus de 15 milliards de comptes compromis étaient disponibles fin 2025 selon les estimations. Pour vérifier si vos identifiants ont fuité dans une compromission connue, le service Have I Been Pwned recense les bases publiquement exposées. Ces données proviennent de fuites d’entreprises, de phishing, de malwares installés sur les postes des utilisateurs. La chaîne commence bien avant le dark web.

Les grandes fermetures de marketplaces

Le dark web a son propre cycle de vie. Un marché ouvre, grandit, attire l’attention des forces de l’ordre, et finit par tomber. Un autre prend sa place en quelques semaines. Voici la chronologie des fermetures les plus marquantes.

| Année | Marketplace | Ce qui s’est passé |

|---|---|---|

| 2013 | Silk Road | Fermé par le FBI. 1,2 Md$ de transactions en Bitcoin en 2 ans. Fondateur Ross Ulbricht arrêté et condamné à la prison à vie. |

| 2017 | AlphaBay + Hansa | Opération Bayonet (FBI + Europol). 200 000 utilisateurs, 250 000 annonces. Hansa opéré secrètement par la police néerlandaise pendant un mois. |

| 2019 | Wall Street Market | Exit scam de 11 M$, puis arrestation des administrateurs. |

| 2022 | Hydra | Le plus gros marché noir de l’histoire. 5,2 Md$ en crypto, 80 % des transactions du dark web. Serveurs saisis en Allemagne. |

| 2023 | BreachForums v1 | Saisi par le FBI. Fondateur « Pompompurin » arrêté à New York. Le forum renaît sous ShinyHunters quelques semaines plus tard. |

| 2025 | Archetyp | Opération Deep Sentinel. 600 000 utilisateurs, 250 M€ de volume. Serveurs saisis aux Pays-Bas, administrateur arrêté à Barcelone. |

| 2025 | XSS | Forum russe historique (50 000 membres, actif depuis 2013). Fermé par la France, l’Ukraine et Europol après 4 ans d’enquête. |

| 2025 | Abacus | Exit scam présumé. Les vendeurs migrent vers TorZon en quelques jours. |

Après chaque fermeture, les revenus des marchés du dark web repartent à la hausse. Après Hydra en 2022, les marchés restants ont atteint 1,7 milliard de dollars de revenus en 2023. L’opération RapTor de mai 2025 a permis de saisir 200 millions de dollars et d’arrêter 270 suspects à travers le monde. Le rapport annuel IOCTA d’Europol documente l’évolution de ces opérations de démantèlement. Les marketplaces réapparaissent malgré tout.

Comment accède-t-on au dark web ?

Je ne vais pas vous donner un tutoriel pas à pas. Ce n’est pas l’objet de cet article, et vous en trouverez des dizaines en ligne. En revanche, voici les technologies que vous devez connaître pour comprendre comment le dark web fonctionne.

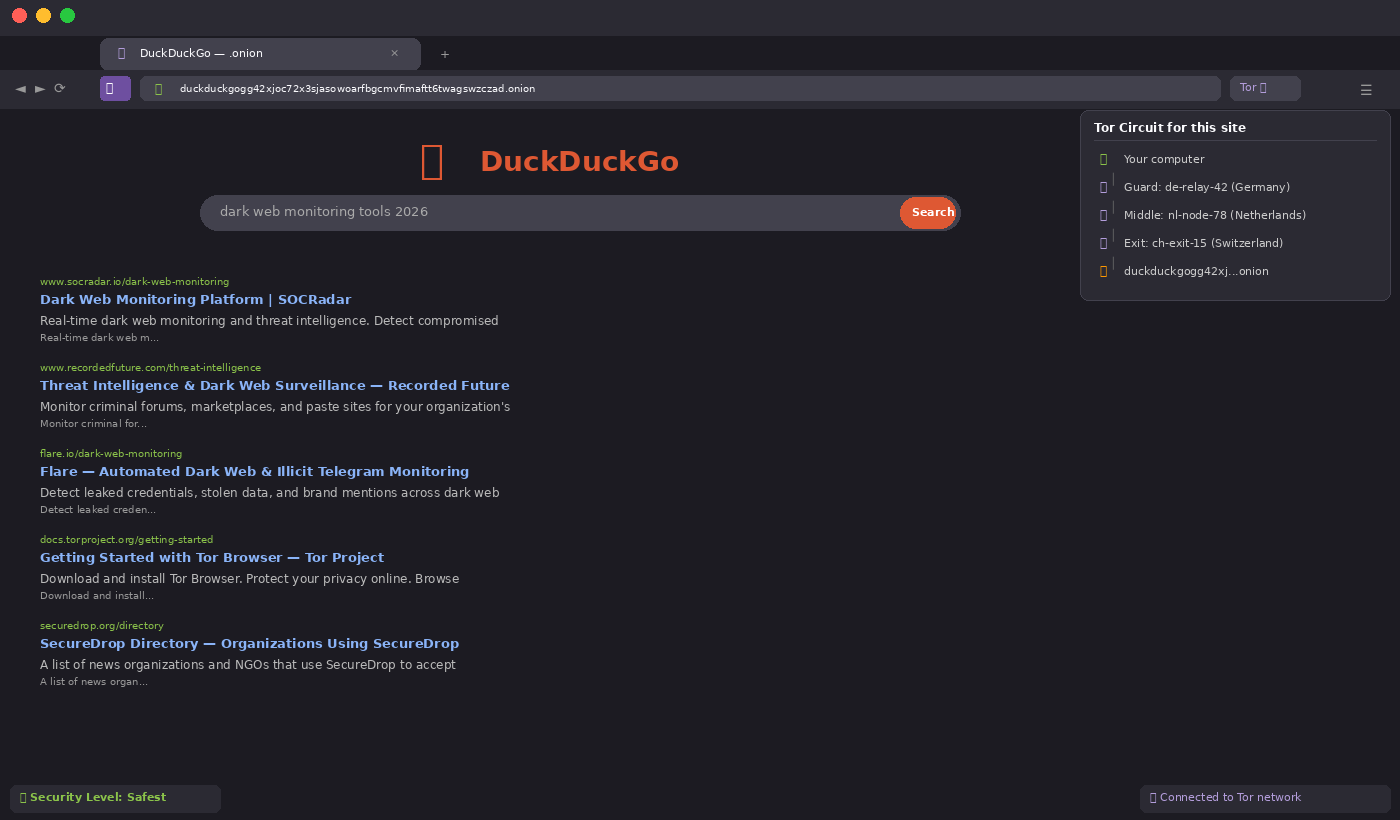

Tor (The Onion Router) est le navigateur de référence, distribué gratuitement par le Tor Project. Il ressemble à Firefox (il est d’ailleurs basé sur Firefox) et s’installe en quelques minutes. Tor fait transiter votre connexion par trois relais chiffrés successifs avant d’atteindre le site .onion que vous visitez. En 2025, le réseau Tor comptait entre 2 et 3 millions d’utilisateurs quotidiens.

I2P (Invisible Internet Project) est une alternative à Tor, moins connue mais plus orientée vers la communication pair-à-pair. I2P crée un réseau dans le réseau, où chaque utilisateur est à la fois client et relais. Moins de sites accessibles que sur Tor, mais un modèle de chiffrement différent.

Tails est un système d’exploitation complet qui tient sur une clé USB. Il démarre indépendamment du système installé sur l’ordinateur, ne laisse aucune trace sur le disque dur, et fait passer tout le trafic réseau par Tor. C’est la solution de référence pour les journalistes d’investigation et les lanceurs d’alerte.

Les moteurs de recherche du dark web sont indispensables pour naviguer. Ahmia filtre les contenus dangereux et reste le point d’entrée le plus propre. Torch indexe plus d’un milliard de pages .onion. Hidden Wiki fonctionne comme un annuaire de liens, mais avec la prudence qui s’impose : beaucoup de liens y sont obsolètes ou mènent vers des arnaques.

Un VPN seul ne suffit pas. Un VPN masque votre activité à votre fournisseur d’accès internet, mais il ne vous donne pas accès aux sites .onion. Il peut compléter Tor (en cachant le fait que vous utilisez Tor), mais il ne le remplace pas.

Est-ce légal en France ?

La réponse courte : accéder au dark web est légal en France. Installer Tor, naviguer sur des sites .onion, consulter des forums de discussion anonymes, tout cela ne constitue pas une infraction.

Ce qui est illégal, c’est ce que vous y faites. Acheter des produits illicites, télécharger du contenu pédopornographique, acquérir des données volées, commander un service de piratage : ce sont des infractions au regard du Code pénal français (articles 323-1 à 323-7 pour les atteintes aux systèmes de traitement automatisé de données, et les textes relatifs au recel pour les données volées).

En pratique, le simple fait d’utiliser Tor peut attirer l’attention de votre fournisseur d’accès internet. Ce n’est pas illégal, mais c’est un signal que les services de surveillance savent détecter. C’est l’une des raisons pour lesquelles certains utilisateurs combinent Tor avec un VPN. Pour le cadre réglementaire français et les recommandations officielles en matière de cybersécurité, le portail de l’ANSSI reste la source de référence.

Aux États-Unis, la situation est similaire : l’accès est légal, les activités illicites ne le sont pas. Dans certains pays (Chine, Russie, Iran), l’utilisation même de Tor est restreinte ou surveillée activement.

Les risques concrets pour un internaute

Si vous décidez d’explorer le dark web par curiosité, voici ce que vous devez savoir.

Les malwares sont partout. Un clic sur le mauvais lien et votre appareil peut être infecté par un ransomware, un keylogger (enregistreur de frappes) ou un cheval de Troie. Les sites du dark web n’ont pas les mêmes standards de sécurité que le web classique. Certains exploitent des vulnérabilités du navigateur pour installer du code malveillant sans que vous ne cliquiez sur quoi que ce soit.

Les arnaques sont la norme. La majorité des « services » proposés sur le dark web sont des arnaques. Les faux tueurs à gages, les faux hackers, les faux vendeurs de passeports. Le système de réputation qui existait sur les grandes marketplaces (notes, avis, escrow) s’est fragmenté avec les fermetures successives. La confiance est au plus bas, même entre criminels.

La surveillance est réelle. Les forces de l’ordre surveillent activement le dark web. Des opérations comme Bayonet (2017), la saisie d’Hydra (2022) ou Deep Sentinel (2025) montrent que les enquêteurs infiltrent les marchés, tracent les transactions en cryptomonnaies et identifient les utilisateurs sur des périodes de plusieurs années. Votre « anonymat » sur le dark web n’est qu’une couche technique, pas une garantie juridique.

Votre FAI sait que vous utilisez Tor. Même si le contenu de votre navigation est chiffré, votre fournisseur d’accès internet voit que vous vous connectez au réseau Tor. Dans certains contextes professionnels (entreprise, administration), cela peut poser problème.

Le dark web vu par un professionnel de la cybersécurité

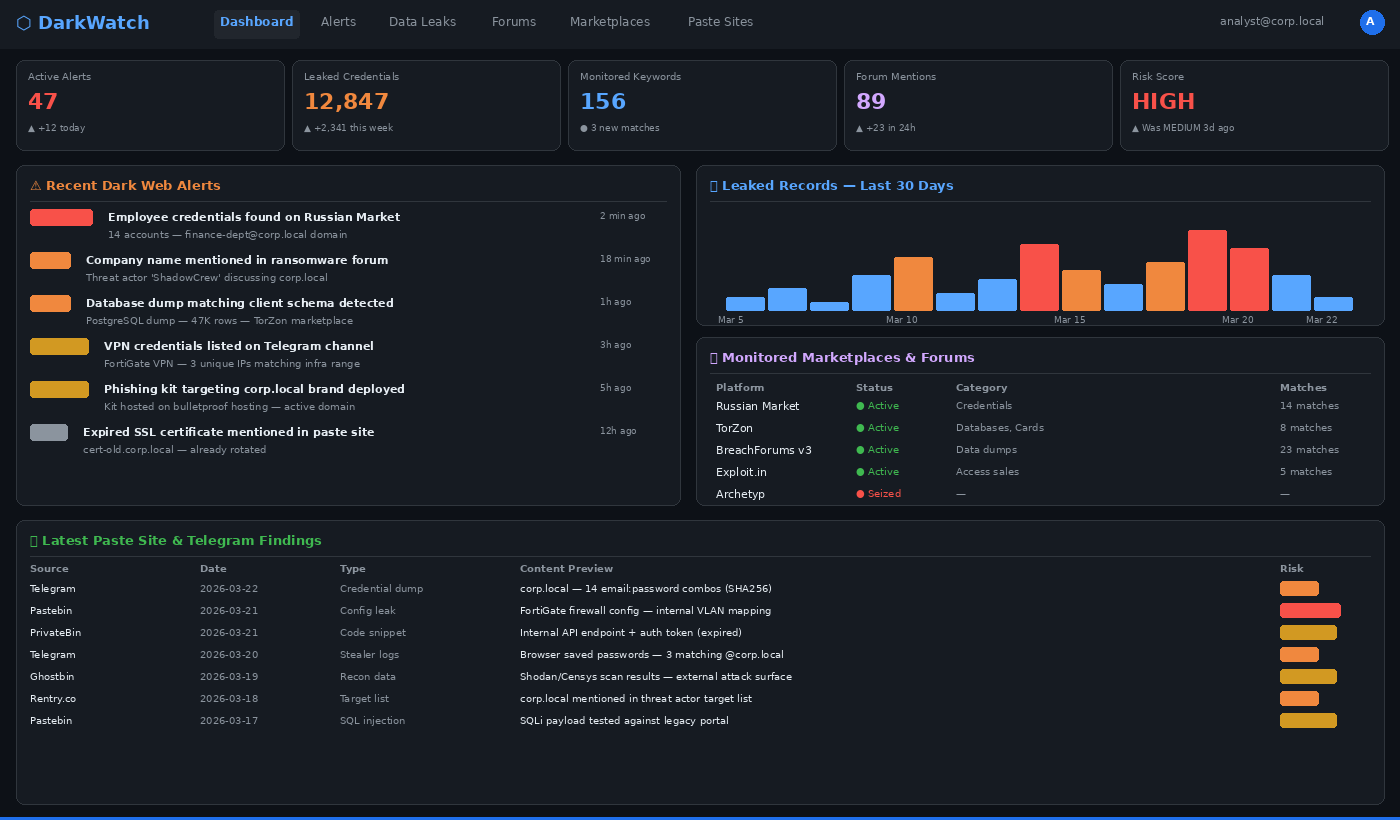

Pour les professionnels de la cybersécurité, le dark web n’est pas un terrain de jeu. C’est une source d’information.

Sur un audit de sécurité, la première chose que les experts vérifient, c’est si les données de l’entreprise cliente circulent déjà sur le dark web. Des plateformes comme Flare, SOCRadar ou Recorded Future permettent de scanner les forums et les marketplaces à la recherche de credentials compromis, de bases de données en vente, de mentions de l’entreprise dans des discussions entre attaquants. C’est ce qu’on appelle la threat intelligence.

En 2026, cette surveillance est devenue un prérequis pour toute entreprise sérieuse. Le rapport Verizon DBIR 2025 confirme que les identifiants volés sont impliqués dans 22 % des violations de données analysées. Et IBM rapporte une augmentation de 84 % des malwares de type infostealer (qui volent les mots de passe enregistrés dans votre navigateur) distribués par phishing. Ces données alimentent directement les marchés du dark web.

Notre conseil pour les entreprises : ne pas se contenter de se protéger. Surveiller activement ce qui circule. C’est la différence entre subir une attaque et la voir venir. Pour en savoir plus sur les métiers liés à cette veille, consultez nos fiches métiers en cybersécurité.

Se former à la cybersécurité et à la protection des données en France

Le dark web est un symptôme. Le vrai sujet, c’est la protection des systèmes d’information et des données personnelles. Comprendre les menaces, savoir y répondre, et anticiper les attaques, c’est ce qui fait la différence entre une entreprise vulnérable et une entreprise préparée.

Guardia

Formations en cybersécurité du Bac au Bac+5, avec des programmes qui intègrent la threat intelligence, le monitoring du dark web et l’analyse des menaces. Trois campus : Paris, Lyon et Bordeaux.

Jedha

Formations en intelligence artificielle, data et cybersécurité sur 17 campus en France et en Europe. Du débutant au niveau expert, éligibles CPF et France Travail.

Questions fréquentes

Le dark web et le deep web, c’est la même chose ?

Non. Le deep web représente environ 90 % d’internet et comprend tout ce qui n’est pas indexé par Google : votre boîte mail, vos comptes bancaires en ligne, les intranets. Le dark web est une petite portion du deep web (moins de 0,01 %) qui nécessite un navigateur spécifique comme Tor pour y accéder.

Peut-on aller en prison pour avoir visité le dark web ?

En France, non. L’accès au dark web est légal. Ce qui est illégal, c’est d’y acheter des produits illicites, de télécharger du contenu interdit ou d’y commander des services criminels. Le simple fait de naviguer sur un site .onion ne constitue pas une infraction.

Comment savoir si mes données sont sur le dark web ?

Plusieurs services permettent de le vérifier. Have I Been Pwned (gratuit) vérifie si votre adresse email apparaît dans des fuites de données connues. Google proposait un rapport dark web (abandonné en janvier 2026). Des solutions professionnelles comme Flare, SOCRadar ou DarkOwl offrent une surveillance continue pour les entreprises.

Tor est-il vraiment sûr ?

Tor protège votre adresse IP et chiffre votre trafic entre les relais. Mais il ne protège pas contre les erreurs de comportement : se connecter à un compte personnel, activer JavaScript sur un site non sûr, télécharger un fichier infecté. L’anonymat technique ne vaut que si l’utilisateur suit les bonnes pratiques.

Pourquoi le dark web existe-t-il encore malgré les fermetures ?

Parce que la technologie qui le fait fonctionner (Tor, chiffrement) a des usages légitimes que personne ne souhaite supprimer. Fermer Tor reviendrait à priver des millions de journalistes, militants et citoyens de pays sous censure de leur moyen de communication. Les forces de l’ordre ciblent les marketplaces et les criminels, pas la technologie elle-même.

Le dark web est-il dangereux pour un particulier ?

Le risque principal pour un particulier n’est pas de visiter le dark web, c’est que ses données y soient vendues sans qu’il le sache. Les fuites de données touchent des centaines de millions de personnes chaque année. La meilleure protection reste de vérifier régulièrement si vos comptes sont compromis, d’utiliser des mots de passe uniques et d’activer l’authentification à deux facteurs partout où c’est possible. Pour aller plus loin, les formations en cybersécurité de Guardia intègrent ces bonnes pratiques.

Le Bitcoin est-il le seul moyen de paiement sur le dark web ?

Non. Le Bitcoin était dominant à l’époque de Silk Road, mais les criminels ont migré vers des cryptomonnaies plus anonymes, principalement Monero (XMR). Monero masque par défaut l’expéditeur, le destinataire et le montant de chaque transaction, ce qui rend le traçage beaucoup plus difficile que sur Bitcoin.