En test d’intrusion, l’EDR est la première barrière qui sépare un audit qui progresse d’un audit qui s’arrête net. Un antivirus classique, un pentester expérimenté le contourne en quelques minutes. Un EDR bien configuré, c’est une autre affaire : chaque processus est surveillé, chaque comportement suspect déclenche une alerte, et le poste compromis peut être isolé du réseau en quelques secondes. La différence entre les deux se mesure en temps de réponse, en données sauvées, et parfois en survie de l’entreprise.

Article rédigé par l’équipe pédagogique de Guardia Cybersecurity School, école membre du Campus Cyber et certifiée Qualiopi. Titres RNCP niveaux 6 et 7 — formations cybersécurité à Paris, Lyon et Bordeaux.

Le marché l’a bien compris. Les solutions EDR pèsent 6,33 milliards de dollars en 2026, avec une croissance annuelle de 24 % (Mordor Intelligence). 85 % des moyennes et grandes entreprises en sont déjà équipées. Ce guide fait le point sur ce qu’est un EDR, sur ce qui le distingue d’un antivirus ou d’un XDR, et sur les solutions qui comptent en 2026. Avec un angle que peu d’articles proposent : celui de professionnels qui testent ces solutions au quotidien pour en trouver les limites.

Sommaire

- Ce qu’est un EDR (et pourquoi l’antivirus ne suffit plus)

- EDR, EPP, XDR, MDR, ITDR en un tableau

- Comment fonctionne un EDR en pratique

- L’EDR vu depuis l’autre côté

- Les principales solutions EDR en 2026

- Choisir la bonne solution pour votre organisation

- Les métiers autour de l’EDR

- Se former

- Questions fréquentes

Ce qu’est un EDR (et pourquoi l’antivirus ne suffit plus)

L’EDR, pour Endpoint Detection and Response, est une solution de cybersécurité qui surveille en continu les terminaux (postes de travail, serveurs, appareils mobiles) pour détecter les comportements suspects et y répondre en temps réel. Le terme a été proposé en 2013 par Anton Chuvakin, analyste chez Gartner, pour désigner une nouvelle génération d’outils allant au-delà de la simple détection de fichiers malveillants.

L’antivirus traditionnel fonctionne par signatures : il compare chaque fichier à une base de malwares connus. Si le fichier correspond, il est bloqué. Ce modèle a un défaut structurel : il ne détecte que ce qu’il connaît déjà. Les nouvelles souches passent à travers. Les attaques dites « fileless », qui n’utilisent aucun fichier et s’exécutent directement en mémoire via des outils système comme PowerShell, sont totalement invisibles pour un antivirus à signatures.

L’EDR change d’approche. Au lieu de chercher des fichiers malveillants, il analyse le comportement de chaque processus. Un script PowerShell qui tente d’accéder au processus LSASS pour extraire des identifiants ? L’EDR le repère, alerte l’équipe de sécurité et peut isoler le poste en quelques secondes. Même si le script n’a jamais été vu auparavant. C’est cette capacité à détecter l’inconnu qui fait la différence en 2026, face à des attaquants qui changent leurs outils à chaque opération.

Les chiffres confirment cette évolution : les plateformes EDR réduisent le temps moyen de détection (MTTD) de 65 % et les temps de réponse de 47 % par rapport aux antivirus traditionnels. Le marché reflète cette bascule. 6,33 milliards de dollars en 2026, avec une projection à 18,68 milliards d’ici 2031 (Mordor Intelligence). Plus de 60 % des nouveaux déploiements sont nativement cloud.

EDR, EPP, XDR, MDR et ITDR en un tableau

L’écosystème des solutions de protection des endpoints s’est complexifié. Voici les différences concrètes entre les acronymes que l’on croise le plus souvent.

| Solution | Périmètre | Méthode | Cas d’usage | Limite |

|---|---|---|---|---|

| Antivirus (AV) | Terminaux | Détection par signature | Protection de base contre les malwares connus | Inefficace contre les menaces inconnues et fileless |

| EPP (Endpoint Protection Platform) | Terminaux | AV nouvelle génération + pare-feu + contrôle applicatif | Protection préventive des postes | Peu de capacité d’investigation post-incident |

| EDR (Endpoint Detection and Response) | Terminaux | Analyse comportementale IA, IOC/IOA, réponse auto | Détection avancée, investigation, remédiation | Vision limitée aux endpoints (pas le réseau ni le cloud) |

| XDR (Extended Detection and Response) | Endpoints + réseau + cloud + email + identités | Corrélation multi-sources, IA, automatisation | Détection des attaques multi-vecteurs | Coût plus élevé, complexité de déploiement |

| MDR (Managed Detection and Response) | Variable (selon prestataire) | EDR/XDR opéré par un SOC externe 24/7 | Organisations sans équipe sécurité interne | Dépendance à un prestataire, moins de contrôle direct |

| ITDR (Identity Threat Detection and Response) | Identités et accès | Analyse comportementale des utilisateurs | Détection d’usurpation d’identité, abus de privilèges | Ne couvre pas les menaces sur les endpoints ou le réseau |

En résumé : l’antivirus protège contre ce qui est connu. L’EDR détecte ce qui est suspect. Le XDR corrèle les signaux de toute l’infrastructure. Le MDR externalise la surveillance. Et l’ITDR se concentre sur les identités. En 2026, la tendance est à la convergence : les éditeurs leaders (CrowdStrike, SentinelOne, Palo Alto, Microsoft) proposent des plateformes qui combinent plusieurs de ces couches.

Comment fonctionne un EDR en pratique

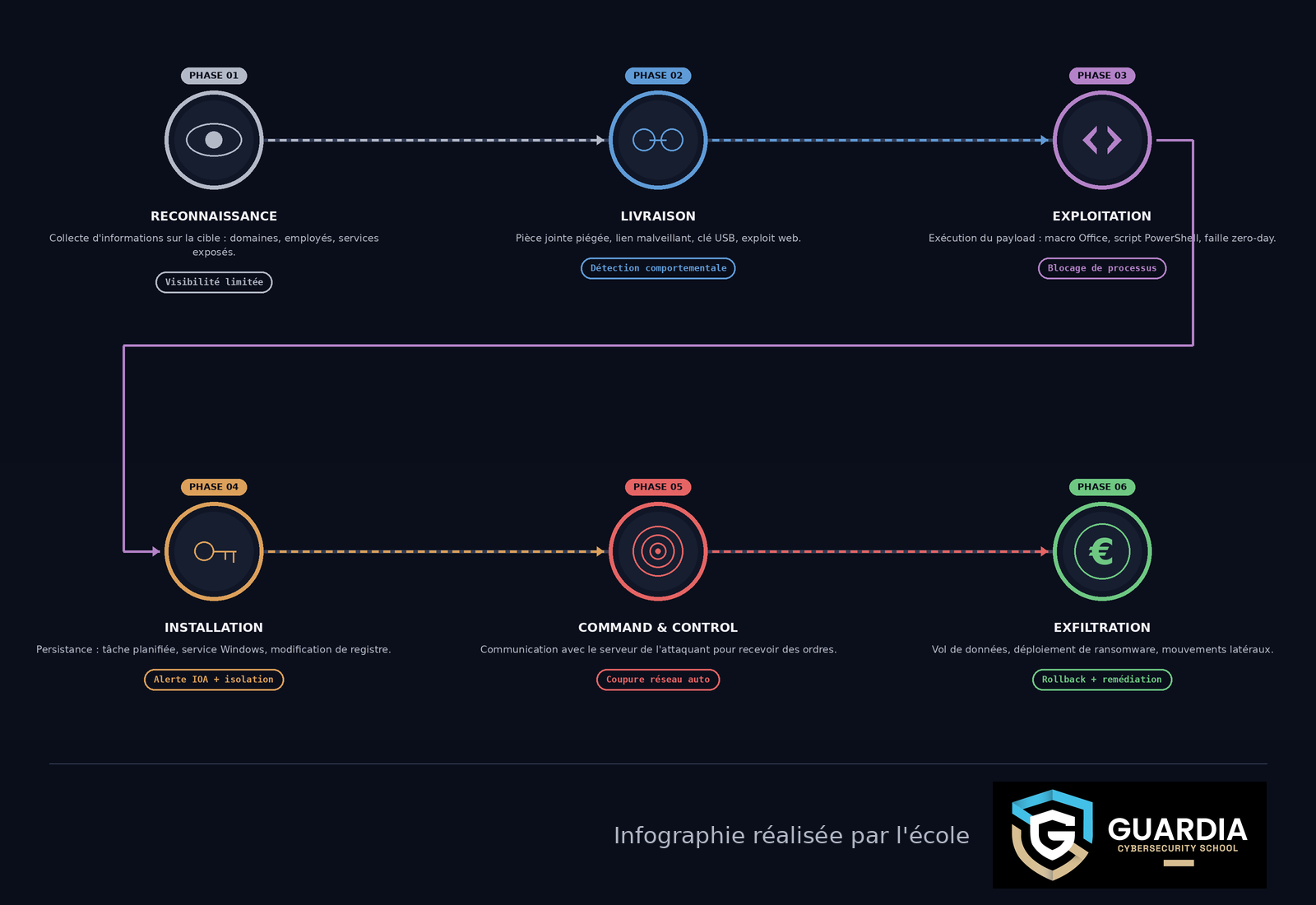

Un EDR s’appuie sur un agent installé sur chaque terminal. Cet agent collecte en permanence des données : processus en cours, connexions réseau, modifications de fichiers, accès au registre, exécutions de scripts. Toutes ces informations sont envoyées vers une console centrale, le plus souvent hébergée dans le cloud.

L’analyse comportementale est le cœur du système. L’EDR ne cherche pas un fichier précis : il repère des séquences d’actions suspectes. Un exemple concret : un document Word qui lance PowerShell, qui télécharge un exécutable, qui tente de désactiver Windows Defender. Chaque action prise isolément peut être légitime. C’est leur enchaînement qui trahit l’attaque. Les algorithmes d’apprentissage automatique s’appuient sur deux types d’indicateurs : les IOC (Indicators of Compromise), qui signalent une compromission en cours, et les IOA (Indicators of Attack), qui identifient un comportement d’attaque avant même que le dommage ne soit fait. Le NIST Cybersecurity Framework structure cette logique de détection-réponse autour de cinq fonctions (Identify, Protect, Detect, Respond, Recover) qui servent de référentiel à la plupart des solutions EDR du marché.

La base MITRE ATT&CK joue un rôle central. Cette matrice publique recense les techniques d’attaque utilisées par les groupes cybercriminels et les APT (Advanced Persistent Threats). Les solutions EDR cartographient leurs détections sur cette matrice, ce qui permet aux analystes SOC de comprendre immédiatement à quelle phase de l’attaque ils font face. En 2024, Palo Alto Cortex XDR a atteint 100 % de détection technique dans les évaluations MITRE ATT&CK, sans aucun faux positif en prévention.

La réponse automatisée est l’autre pilier. Quand l’EDR identifie une menace, il peut isoler le poste du réseau en quelques secondes, bloquer un processus, supprimer un fichier malveillant, ou restaurer des fichiers chiffrés par un ransomware (fonctionnalité de rollback, proposée par SentinelOne). Ces actions peuvent être déclenchées automatiquement ou selon des règles définies par l’équipe de sécurité.

L’EDR vu depuis l’autre côté

C’est un angle que les articles concurrents n’abordent pas : comment un pentester perçoit un EDR ? En audit, l’objectif est de simuler une attaque réelle pour évaluer la capacité de défense d’une organisation. L’EDR est souvent la première ligne de défense rencontrée, et c’est celle qui fait échouer le plus de scénarios d’attaque.

Les techniques de contournement existent. Elles font partie du quotidien des red teams et des pentesters certifiés. Quelques exemples, à titre pédagogique :

Le unhooking. Les EDR installent des « hooks » (crochets de surveillance) dans les fonctions système de Windows pour intercepter les appels suspects. Certaines techniques permettent de restaurer les fonctions originales, supprimant ainsi la capacité de surveillance de l’EDR sur un processus donné. C’est une course permanente entre les éditeurs et les attaquants.

Le process hollowing. L’attaquant crée un processus légitime (par exemple, svchost.exe) en état suspendu, remplace son contenu en mémoire par du code malveillant, puis le relance. L’EDR voit un processus système normal. Le contenu, lui, est tout sauf normal.

Les LOLBins (Living off the Land Binaries). Au lieu d’installer un outil malveillant, l’attaquant détourne des outils déjà présents sur le système : PowerShell, certutil, mshta, regsvr32. L’EDR doit distinguer un usage légitime d’un usage malveillant d’un même outil système. C’est un défi de détection qui repose sur l’analyse du contexte.

Aucun EDR n’est infaillible. Mais chaque technique de contournement exige du temps, de l’expertise et augmente les chances de détection. Un EDR bien configuré force l’attaquant à ralentir, à faire du bruit, et à prendre des risques. Et en cybersécurité, le temps joue toujours en faveur de la défense. Pour un panorama complet des techniques d’attaque, consultez notre guide des types d’attaques cyber.

Les principales solutions EDR en 2026

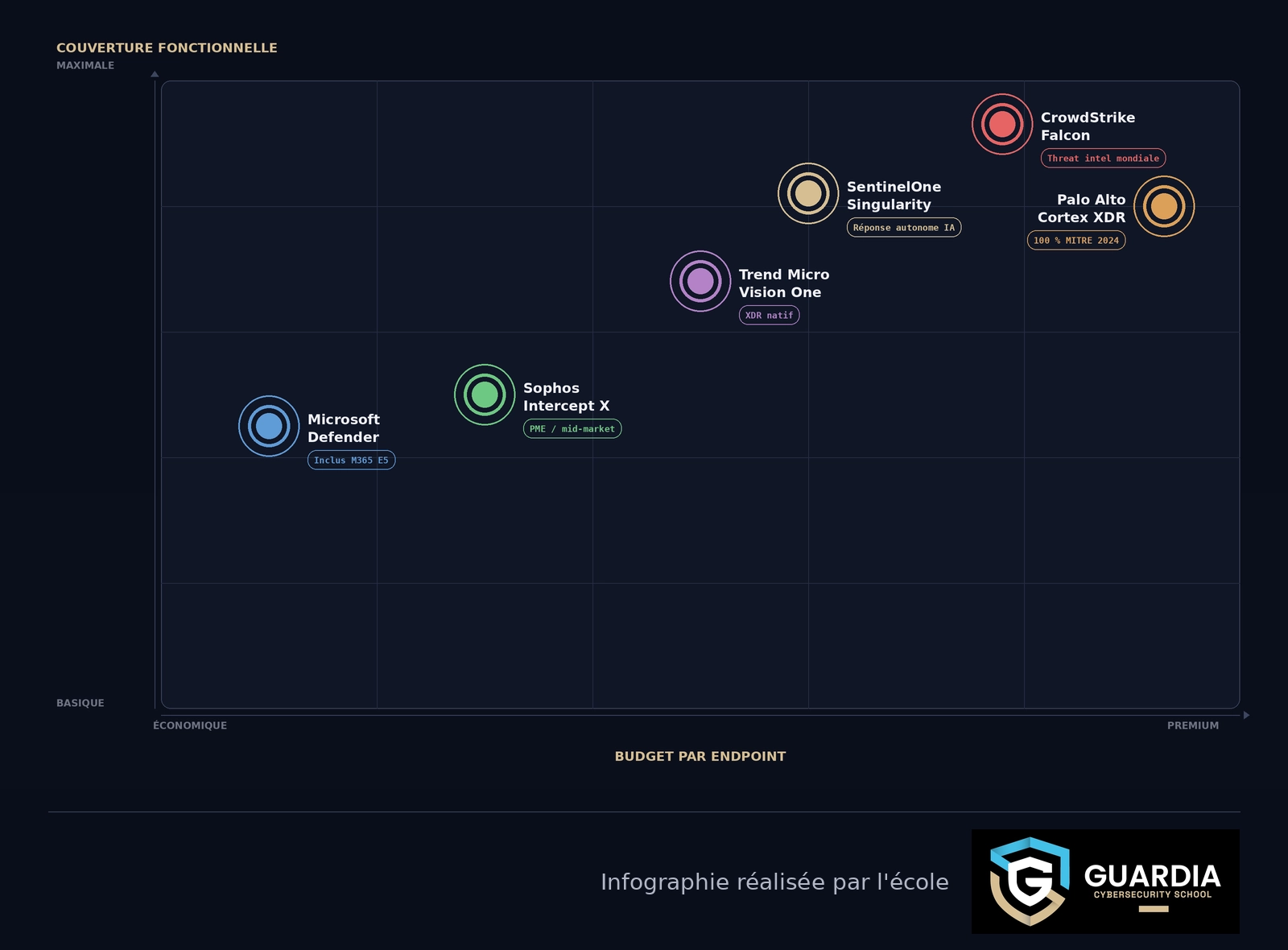

Le marché est dominé par une poignée d’acteurs qui se disputent le haut des classements Gartner et des évaluations MITRE ATT&CK. Voici les six solutions les plus déployées, avec leurs forces, leurs limites et leurs prix.

| Solution | Éditeur | Type | Prix indicatif | Point fort | Limite |

|---|---|---|---|---|---|

| CrowdStrike Falcon | CrowdStrike | EDR/XDR | ~60 €/appareil/mois (Pro) | Threat intelligence mondiale, faible taux de faux positifs | Coût élevé, panne mondiale de juillet 2024 (8,5M systèmes) |

| SentinelOne Singularity | SentinelOne | EDR/XDR | 70-230 €/endpoint/an | Réponse autonome IA, rollback ransomware, fonctionne hors connexion | Tarification opaque en dessous de 500 endpoints |

| Microsoft Defender for Endpoint | Microsoft | EDR/XDR | Inclus M365 E5 (~36-60 €/an) ou 3-5 €/mois standalone | Coût marginal nul si déjà en E5, intégration Sentinel/Entra | Moins performant sur macOS et Linux, console moins intuitive |

| Palo Alto Cortex XDR | Palo Alto Networks | XDR | Sur devis | 100 % détection MITRE 2024, zéro faux positif en prévention | Prix premium, nécessite l’écosystème Palo Alto pour tirer pleinement parti |

| Sophos Intercept X | Sophos | EDR/XDR | 50-80 €/utilisateur/an | Anti-ransomware CryptoGuard, deep learning, bon rapport qualité-prix PME | Moins adapté aux grandes infrastructures multi-OS |

| Trend Micro Vision One | Trend Micro | XDR | Sur devis | XDR natif (endpoints + email + réseau + cloud), threat intelligence solide | Courbe d’apprentissage pour les équipes de petite taille |

Quelques précisions sur les prix : les tarifs affichés sont des prix catalogue. Les grandes organisations qui s’engagent sur 3 ans négocient 25 à 45 % de remise. Microsoft Defender for Endpoint est un cas particulier : il est inclus dans Microsoft 365 E5 (57 €/utilisateur/mois). Si l’organisation possède déjà cette licence, le coût marginal de l’EDR est nul. C’est l’argument commercial le plus disruptif du marché en 2026.

Un point à ne pas ignorer : la panne CrowdStrike du 19 juillet 2024. Une mise à jour défectueuse de l’agent Falcon a provoqué le crash de 8,5 millions de systèmes Windows dans le monde. Aéroports paralysés, hôpitaux perturbés, bourses à l’arrêt. L’incident, estimé à 15 milliards de dollars de dégâts (Parametrix Insurance), n’était pas une cyberattaque mais un bug dans un fichier de configuration. Il a rappelé une réalité que le marché avait tendance à oublier : un EDR qui tourne au niveau du noyau système est un composant critique. Une erreur de mise à jour peut avoir des conséquences aussi graves qu’une attaque. CrowdStrike a depuis renforcé ses procédures de test et offre un contrôle plus granulaire du déploiement des mises à jour. L’incident a aussi relancé le débat sur la concentration des fournisseurs de sécurité et la dépendance à un éditeur unique.

Choisir la bonne solution pour votre organisation

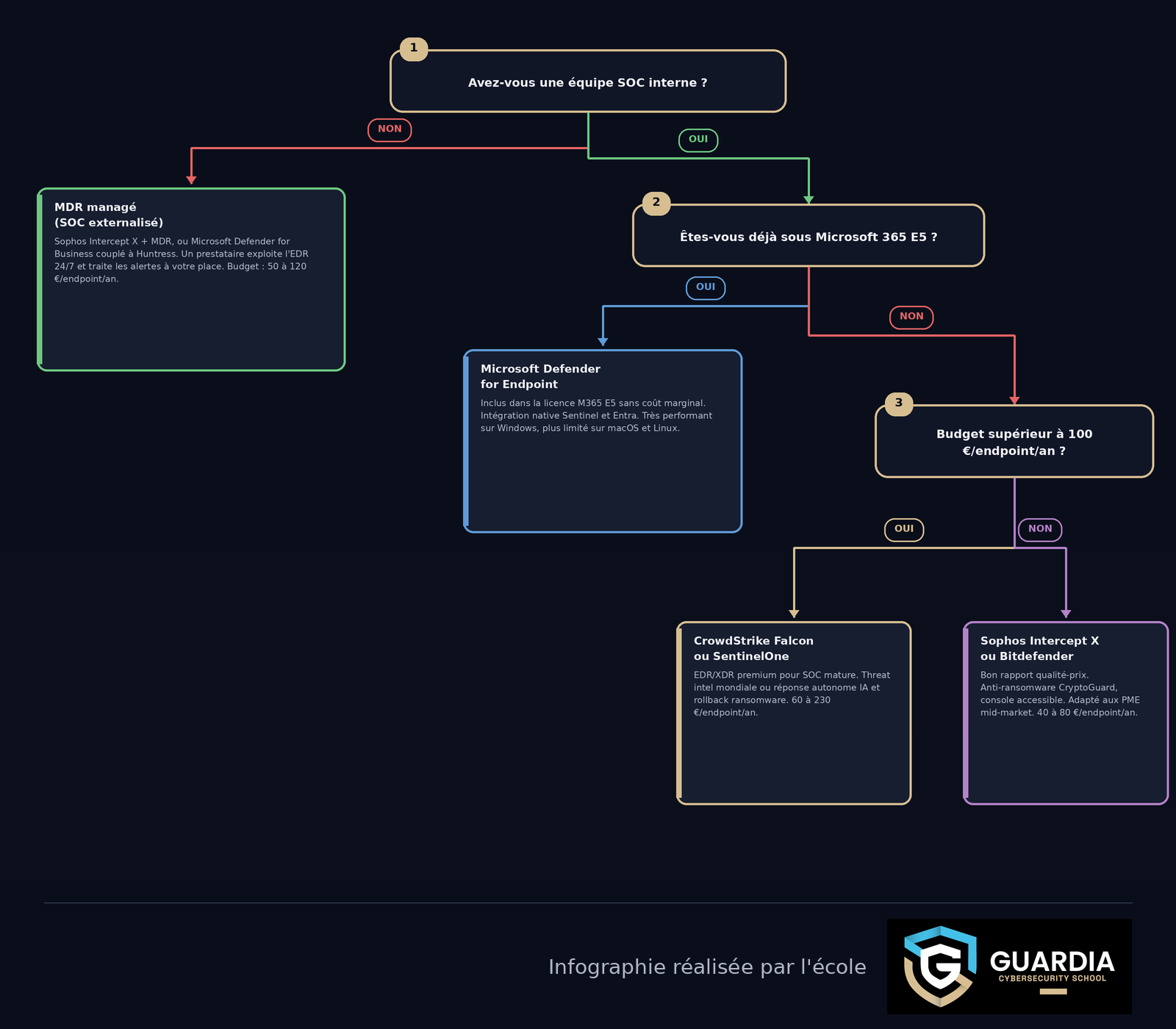

Le choix d’un EDR dépend de trois facteurs : la taille de l’organisation, la présence (ou non) d’une équipe de sécurité interne, et les contraintes réglementaires.

PME sans équipe sécurité dédiée : la priorité est le MDR (Managed Detection and Response). Déployer un EDR sans personne pour traiter les alertes, c’est installer une alarme incendie que personne n’entend. Sophos Intercept X avec MDR, ou Microsoft Defender for Business couplé à un service comme Huntress, sont des combinaisons adaptées. Budget : 50 à 120 €/endpoint/an.

ETI ou grand compte avec SOC interne : CrowdStrike Falcon ou SentinelOne Singularity sont les références. Le choix se fait souvent sur la qualité de la threat intelligence (avantage CrowdStrike) ou sur la capacité de réponse autonome (avantage SentinelOne). Les organisations qui utilisent déjà Microsoft 365 E5 ont intérêt à évaluer Defender for Endpoint avant d’ajouter un éditeur tiers.

Secteurs réglementés (finance, santé, défense) : la directive NIS2, adoptée par le Sénat en mars 2025 mais dont la transposition complète en France est attendue pour mi-2026, imposera des obligations renforcées en matière de détection et de réponse aux incidents pour 15 000 à 18 000 entités. Pour le cadre réglementaire et les recommandations officielles applicables, le portail de l’ANSSI reste la source de référence française. Le règlement DORA, en vigueur depuis janvier 2025, vise le secteur financier. Palo Alto Cortex XDR et CrowdStrike Falcon sont les solutions les plus souvent choisies dans ces contextes, pour la profondeur de leur télémétrie et la qualité de leur conformité.

Environnements multi-OS (Windows + macOS + Linux) : SentinelOne couvre les trois systèmes de façon homogène. Microsoft Defender reste plus performant sur Windows. CrowdStrike assure une bonne couverture multi-plateforme mais le coût est plus élevé.

Un dernier point, souvent négligé : la diversification des fournisseurs. La panne CrowdStrike de juillet 2024 a montré qu’un éditeur unique représente un point de défaillance unique (SPOF). Certaines organisations déploient désormais un EDR principal et un second agent léger sur les postes les plus sensibles (serveurs de production, postes d’administration). D’autres séparent les couches : un EDR sur les endpoints et un XDR d’un éditeur différent pour la corrélation globale.

Les métiers autour de l’EDR

L’EDR n’est pas un outil qu’on installe et qu’on oublie. C’est un système qui produit des données, des alertes et des rapports. Plusieurs profils interviennent au quotidien.

L’analyste SOC est le premier utilisateur. Il traite les alertes, distingue les vrais incidents des faux positifs, et lance les investigations quand une menace est confirmée. Le threat hunter va plus loin : il utilise les données collectées par l’EDR pour rechercher des menaces encore inconnues, des traces d’intrusion que les règles automatiques n’ont pas détectées. L’ingénieur sécurité déploie la solution, configure les règles de détection et intègre l’EDR avec le SIEM et le SOAR. Le pentester, de son côté, teste la capacité de l’EDR à détecter et bloquer ses attaques. C’est un rôle complémentaire : il pousse la défense dans ses retranchements pour l’améliorer.

Ces profils sont parmi les plus recherchés du marché. En France, 15 000 postes en cybersécurité restaient vacants en 2023. Pour découvrir l’ensemble des parcours, consultez les fiches métiers en cybersécurité.

Se former à la cybersécurité et à l’IA en France

Configurer un EDR, traiter ses alertes, mener des investigations, tester sa résistance : ce sont les compétences au coeur des métiers de la cybersécurité. Elles s’acquièrent par la pratique, sur des environnements réels.

Formations en cybersécurité du Bac au Bac+5, avec des programmes intégrant CTF, audits en conditions réelles et projets professionnalisants. Trois campus : Paris, Lyon et Bordeaux.

Formations intensives en intelligence artificielle, data et cybersécurité, du débutant au niveau expert, sur 17 campus en France et en Europe. Éligibles CPF et France Travail.

Questions fréquentes

EDR ou antivirus pour une PME ?

Un antivirus classique ne suffit plus face aux menaces actuelles (attaques fileless, ransomwares polymorphes, zero-day). Pour une PME sans équipe de sécurité dédiée, une solution EDR managée (MDR) constitue le meilleur compromis. Microsoft Defender for Business, inclus dans Microsoft 365 Business Premium, est un point d’entrée accessible pour les organisations déjà dans l’écosystème Microsoft.

Quelle différence entre EDR et XDR ?

L’EDR surveille et protège les terminaux : postes de travail, serveurs, appareils mobiles. Le XDR élargit cette surveillance à l’ensemble du système d’information, y compris le réseau, la messagerie, le cloud et les identités. Le XDR corrèle les signaux de toutes ces sources pour détecter des attaques multi-vecteurs qui resteraient invisibles avec un EDR seul.

Un EDR peut-il être contourné ?

Oui. En test d’intrusion, les pentesters utilisent des techniques comme le unhooking, le process hollowing ou les LOLBins (outils système détournés). Un EDR réduit considérablement la surface d’attaque mais ne constitue pas une protection absolue. C’est pourquoi il doit s’inscrire dans une stratégie de défense en profondeur : segmentation réseau, gestion des identités, sauvegardes, sensibilisation des utilisateurs.

Faut-il un SOC pour utiliser un EDR ?

Pas obligatoirement. SentinelOne propose une réponse autonome nécessitant peu de supervision. Pour les organisations sans SOC interne, les services MDR externalisent la surveillance et la réponse. Mais un EDR sans personne pour traiter les alertes perd une grande partie de sa valeur. C’est un outil de détection, pas un outil magique.

Combien coûte une solution EDR ?

En 2026 : Microsoft Defender for Endpoint est inclus dans M365 E5 (environ 36-60 €/endpoint/an). SentinelOne Singularity démarre à 70 €/endpoint/an et monte à 230 €. CrowdStrike Falcon Pro se situe autour de 60 €/appareil/mois. Sophos Intercept X entre 50 et 80 €/utilisateur/an. Les engagements pluriannuels permettent de négocier 25 à 45 % de remise.

L’EDR protège-t-il contre les ransomwares ?

C’est l’un de ses cas d’usage principaux. Un EDR détecte les comportements typiques d’un ransomware (chiffrement massif, suppression des sauvegardes locales, communication avec un serveur de commande) et peut isoler le poste infecté avant que le chiffrement ne se propage. SentinelOne propose un rollback automatique qui restaure les fichiers chiffrés à leur état antérieur.

Quels métiers travaillent avec un EDR au quotidien ?

Analyste SOC, threat hunter, ingénieur sécurité, pentester : ces quatre profils interagissent avec l’EDR de façon complémentaire. L’analyste traite les alertes, le hunter cherche les menaces cachées, l’ingénieur configure et optimise, le pentester teste la résistance. Les formations en cybersécurité préparent à ces métiers.

Ressources complémentaires

- Ransomware : de quoi s’agit-il et comment réagir

- Qu’est-ce qu’un malware ?

- Panorama des types d’attaques cyber

- Logiciels de cybersécurité pour se prémunir d’attaques

- Les perspectives de la cybersécurité en 2026

- MITRE ATT&CK (base de données des techniques d’attaque)

- Chiffres clés du marché de la cybersécurité (Jedha)